Publicitate

Într-un articol recent despre verificarea dacă ați fost afectat de incidentul de hacking al lui Gawker Cum să aflați dacă adresa dvs. de e-mail a fost difuzată prin baza de date Gawker Citeste mai mult , unul dintre pașii implicați transformarea adresei de e-mail într-un hash MD5.

Am avut câteva întrebări din partea cititorilor care au întrebat exact ce se întâmplă și de ce acest proces era necesar. Nu este stilul nostru de a vă lăsa pe voi să vă puneți întrebări, așa că iată o listă completă de MD5, hashing și o mică imagine de ansamblu asupra computerelor și criptografiei.

Hashing criptografic

MD5 înseamnă Message Dalgoritmul igest 5 și a fost inventat de celebrul criptograf american, profesorul Ronald Rivest, în 1991, pentru a înlocui vechiul standard MD4. MD5 este pur și simplu numele pentru un tip de funcție de hashing criptografică cu care Ron a apărut, înapoi în '91.

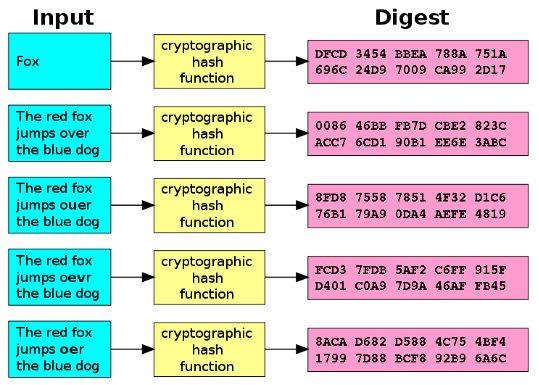

Ideea din spatele hashing-ului criptografic este de a lua un bloc arbitrar de date și de a returna o valoare „hash” de dimensiune fixă. Poate fi orice date, de orice dimensiune, dar valoarea hash va fi întotdeauna fixată. Încearcă singur

aici.

Hashingul criptografic are o serie de utilizări și există un număr mare de algoritmi (altele decât MD5) concepute pentru a face o treabă similară. Una dintre principalele utilizări ale hashingului criptografic este verificarea conținutului unui mesaj sau fișier după transfer.

Dacă ați descărcat vreodată un fișier deosebit de mare (Linux distribuții, acest lucru) probabil că veți fi observat valoarea hash care o însoțește. După ce acest fișier a fost descărcat, puteți utiliza hash-ul pentru a verifica dacă fișierul pe care l-ați descărcat nu este în niciun fel diferit de fișierul anunțat.

Aceeași metodă funcționează și pentru mesaje, cu hashul verificând că mesajul primit se potrivește cu mesajul trimis. La un nivel foarte de bază, dacă dvs. și un prieten aveți un fișier mare fiecare și doriți să verificați că sunt exact la fel fără transferul greoi, codul hash îl va face pentru dvs.

Algoritmii Hashing joacă de asemenea un rol în identificarea datelor sau fișierelor. Un exemplu bun pentru aceasta este rețelele de partajare a fișierelor peer to peer, cum ar fi eDonkey2000. Sistemul a folosit o variantă a algoritmului MD4 (de mai jos) care a combinat și dimensiunea fișierului într-un hash pentru a indica rapid fișierele din rețea.

Un exemplu de semnătură în acest sens constă în capacitatea de a găsi rapid date în tabelele de hash, o metodă folosită frecvent de motoarele de căutare.

O altă utilizare pentru hashes este în stocarea parolelor. Stocarea parolelor ca text clar este o idee proastă, din motive evidente, astfel încât în loc să fie convertite la valori hash. Când un utilizator introduce o parolă, aceasta este convertită într-o valoare hash și verificată cu hash-ul memorat cunoscut. Întrucât hashing-ul este un proces unidirecțional, cu condiția ca algoritmul să fie solid, teoretic există mici șanse ca parola originală să fie descifrată din hash.

Hash-ul criptografic este adesea folosit în generarea de parole și parolele derivate dintr-o singură frază.

Algoritmul de digerare a mesajelor 5

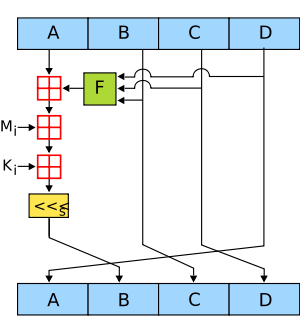

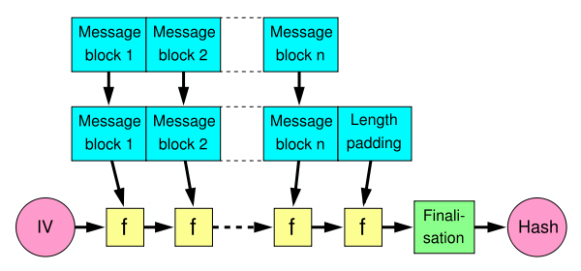

Funcția MD5 oferă un număr hexadecimal de 32 de cifre. Dacă ar fi să transformăm „makeuseof.com” într-o valoare de hash MD5, ar arăta astfel: 64399513b7d734ca90181b27a62134dc. Acesta a fost construit pe baza unei metode numite Merkle ”„ Structura Damgdan (de mai jos), care este utilizat pentru a construi ceea ce sunt cunoscute sub denumirea de funcții de hash „rezistență la coliziune”.

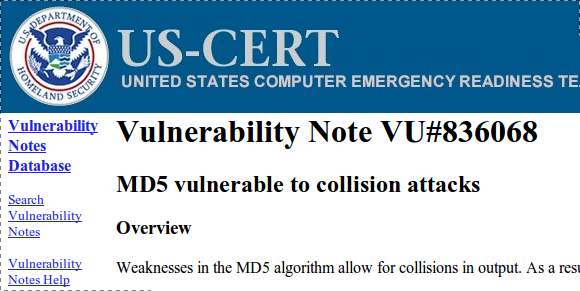

Nici o securitate nu este rezistentă la toate, însă în 1996 au fost identificate potențiale defecte în algoritmul de hashing MD5. La vremea respectivă nu au fost văzute ca fiind fatale și MD5 a continuat să fie utilizat. În 2004, o problemă mult mai gravă a fost descoperită după ce un grup de cercetători au descris cum să facă ca două fișiere separate să partajeze aceeași valoare de hași MD5. Aceasta a fost prima instanță a unui atac de coliziune utilizat împotriva algoritmului de hashing MD5. Un atac de coliziune încearcă să găsească două ieșiri arbritare care produc aceeași valoare de hash - prin urmare, o coliziune (două fișiere existente cu aceeași valoare).

În următorii câțiva ani au avut loc încercări de a găsi probleme suplimentare de securitate în cadrul MD5, iar în 2008 un alt grup de cercetare a reușit să utilizeze metoda atacului de coliziune pentru a falsifica Certificat SSL valabilitate. Acest lucru ar putea determina utilizatorii să creadă că navighează în siguranță, atunci când nu sunt. Departamentul de securitate internă din SUA a anunțat acea: "utilizatorii ar trebui să evite utilizarea algoritmului MD5 în orice capacitate. După cum au demonstrat cercetările anterioare, ar trebui să fie considerate criptografice rupte și improprii pentru utilizarea ulterioară“.

În ciuda avertismentului guvernului, multe servicii încă utilizează MD5 și, ca atare, sunt expuse riscului tehnic. Cu toate acestea, este posibil să „sărați” parolele, pentru a preveni potențialii atacatori să folosească atacuri de dicționar (testarea cuvintelor cunoscute) împotriva sistemului. Dacă un hacker are o listă de parole aleatorii frecvent utilizate și baza de date a contului de utilizator, poate verifica hașile din baza de date față de cele din listă. Sarea este un șir aleatoriu, care este legat de hashes-uri de parolă existente și apoi hashed din nou. Valoarea sării și hașia rezultată sunt apoi stocate în baza de date.

Dacă un hacker dorea să afle parolele utilizatorilor tăi, atunci va trebui să descifreze hashurile de sare, iar acest lucru face ca un atac de dicționar să fie destul de inutil. Sarea nu afectează parola în sine, așa că trebuie să alegeți întotdeauna o parolă greu de ghicit.

Concluzie

MD5 este una dintre multe metode diferite de identificare, securizare și verificare a datelor. Hashingul criptografic este un capitol vital în istoria securității și păstrarea lucrurilor ascunse. La fel ca în cazul multor lucruri concepute cu siguranță, cineva a dispărut și a rupt-o.

Probabil că nu va trebui să vă faceți prea multe griji cu privire la hashing și sumele de control MD5 în obiceiurile dvs. zilnice de navigare, dar cel puțin acum știți ce fac și cum fac acestea.

Ai avut vreodată nevoie de ceva? Verificați fișierele pe care le descărcați? Cunoașteți vreo aplicație web bună MD5? Spuneți-ne în comentarii!

Introducere imagine: Shutterstock

Tim este un scriitor independent care locuiește în Melbourne, Australia. Îl poți urma pe Twitter.