Publicitate

Multe lucruri se întâmplă în fiecare lună în lumea cibersecurității, a confidențialității online și a protecției datelor. Este dificil să ții pasul!

Digestia noastră lunară de securitate vă va ajuta să păstrați filele cu privire la cele mai importante știri despre securitate și confidențialitate în fiecare lună. Iată ce s-a întâmplat în septembrie.

1. 50 de milioane de conturi Facebook pirate

Ultima săptămână a lunii septembrie a lansat una dintre cele mai mari știri: 50 de milioane de conturi individuale de utilizator Facebook au fost hacked Hackul Facebook afectează 50 de milioane de conturiEste posibil ca aproximativ 50 de milioane de utilizatori Facebook să fi avut acces la conturile lor ca parte a unei încălcări majore de securitate. Ceea ce nu este o veste bună. Citeste mai mult . Facebook resetează parolele a 90 de milioane de conturi, doar pentru a fi siguri, ceea ce indică faptul că numărul final de conturi compromise ar putea crește.

Atacatorii au exploatat o vulnerabilitate în funcția „Vizualizare ca” a Facebook, care permite utilizatorilor să vadă cum arată propriul cont pentru alții. Vulnerabilitatea Facebook provine din trei erori. Prima permite instrumentul de încărcare video de pe Facebook să apară pe pagina Vizualizare ca. A doua permite instrumentului de încărcare să genereze un cod de acces. Un bug final permite paginii View As genera un cod de acces pentru orice utilizator dorește hackerul.

Dacă vi s-a cerut să vă re-conectați astăzi la Facebook, este posibil să vă numărați printre cei 90 de milioane de utilizatori Facebook potențial afectați de acest hack.

50 de milioane de utilizatori au afectat + 40 de milioane de Facebook, spune că a adăugat precauție.

- Donie O'Sullivan (@donie) 28 septembrie 2018

Nici problema nu este limitată la site-ul Facebook. Alte servicii Facebook, precum Instagram sunt, de asemenea, vulnerabile, alături de site-uri și servicii care utilizează acum Omniprezentă conectare Facebook. (Aceasta este cum vă securizați conturile atunci când utilizați autentificare socială Folosind autentificare socială? Faceți acești pași pentru a vă asigura securitatea conturilorDacă utilizați un serviciu de conectare socială (cum ar fi Google sau Facebook), atunci puteți crede că totul este sigur. Nu este așa - este timpul să aruncăm o privire asupra punctelor slabe ale logen-urilor sociale. Citeste mai mult .)

Inițial, singura modalitate de a spune dacă ești o victimă este dacă Facebook te-a semnat din cont fără avertisment. Cu toate acestea, Facebook spune acum că va posta un mesaj în partea de sus a Feed-ului dvs. de știri, dacă contul dvs. a fost implicat.

Hackul Facebook are o semnificație specială pentru cititorii europeni ai MakeUseOf; aceasta este prima încălcare semnificativă a datelor de la o companie tehnologică importantă de când UE a adoptat legea generală privind protecția datelor (GDPR) în mai 2018

La fel de Facebook este înregistrat în Irlanda, Comisia irlandeză pentru protecția datelor ar putea emite Facebook cu o amendă uriașă în condițiile din GDPR, dar până acum, comisarul nu a clarificat „natura încălcării și riscul pentru utilizatorii.“

Dacă sunteți victimă a hack-urilor Facebook, iată patru lucruri pe care trebuie să le faci imediat 4 lucruri de făcut imediat când a fost piratat contul de FacebookDacă bănuiești că contul tău de Facebook a fost piratat, iată ce să faci pentru a afla și a recâștiga controlul. Citeste mai mult .

2. Guvernele de cinci ochi atacă criptarea

„Guvernele Statelor Unite, Regatul Unit, Canada, Australia și Noua Zeelandă sunt angajat în domeniul drepturilor personale și al vieții private și susține rolul criptării în protejarea acestora drepturi.“

Miniștrii guvernelor Five Eyes - SUA, Regatul Unit, Canada, Australia și Noua Zeelandă - s-au întâlnit în Australia pentru FCM anual. La acest minister de cinci țări a fost redactată declarația de mai sus.

Cu toate acestea, o inspecție suplimentară a declarației comune arată că aliații Five Eyes amenință să introducă legislație care constrânge gigantii tehnologici, precum Apple, Facebook și Google să ofere „soluții legale de acces” acestora produse. Cu alte cuvinte: guvernele din țările Five Eyes vor criptarea în aer liber, iar acestea le doresc acum.

Sentimentele mele despre recentul Quagmire de backdoor de criptare Five Eyes sunt pur și simplu acestea: corupția puterii. Puterea absolută corupe absolut.

Orice tehnologie care permite accesul nelimitat la datele criptate ale cetățenilor poate și va fi abuzată de guverne.

- Keith Hoodlet (@andMYhacks) 5 septembrie 2018

Din păcate, pur și simplu nu este posibil. Crearea unui backdoor pentru o persoană nu o oprește pentru alte persoane. Odată ce backdoor-ul de criptare este deschis, se evaporă securitatea a sute de milioane de utilizatori care respectă legea.

Nu este o problemă care va dispărea în curând. Mai mult, există numeroase argumente împotriva ruperii criptării De ce nu ar trebui să lăsăm niciodată guvernul să încalce criptareaTrăind cu mijloace teroriste, ne confruntăm cu apeluri regulate la o noțiune cu adevărat ridicolă: creăm criptare accesibilă guvernului în spate. Dar nu este practic. Iată de ce criptarea este vitală în viața de zi cu zi. Citeste mai mult , dar foarte puțini pentru. Câteodată, instrumente de rupere de criptare, cum ar fi GrayKey Ce este GrayKey? Un instrument care sparge criptarea și parolele iPhoneCriptarea este vitală pentru confidențialitate și securitate, însă iPhone-urile sunt acum în pericol datorită lui GrayKey. Citiți mai multe despre GrayKey și de ce este atât de îngrijorat Apple. Citeste mai mult de tip pop-up pentru a da forțelor de ordine o pauză, dar sunt puține și departe. Alte țări iau în considerare o abordare alternativă. De exemplu, documentele Ministerului German de Interne se referă la utilizarea programelor de interceptare a comunicațiilor la distanță vizează dispozitivele iOS, Android și Blackberry fără a fi nevoie să se bazeze pe furnizorii de servicii precum Apple, Google, Facebook și curând.

Poliția instalează în aer liber pe dispozitivele suspecților lor? Aceasta este o altă poveste.

3. Încălcarea British Airways: 300.000 de clienți afectați

Transportatorul pavilionului britanic British Airways (BA) a dezvăluit că în perioada 22:58 pe 21Sf August 2018 - 21:45 la 5lea În septembrie 2018, au fost încălcate detaliile de plată a 300.000 de clienți. (Da, aceste perioade ciudat de specifice provin din BA.)

Informațiile furate conțineau informațiile personale și financiare ale tuturor clienților care au rezervat licența în perioada respectivă. Cu toate acestea, nu a inclus datele despre pașaport sau documentul de identificare pentru acești clienți. Vorbind în programul de astăzi de vineri al BBC Radio 4, președintele BA și Alex Cruz, Alex Cruz, a declarat că hackul a fost „un atac criminal sofisticat, răuvoitor” și că BA sunt „extrem de rău pentru ceea ce s-a întâmplat”. Cruz a promis, de asemenea, că BA a fost „100 la sută angajat” pentru a compensa orice afectat Clienți.

BA nu a dezvăluit oficial modul în care a avut loc hack-ul. Cu toate acestea, cercetătorii de securitate la RiskIQ cred că hackerii au plantat cod rău intenționat pe pagina de plată BA printr-o versiune modificată a bibliotecii JavaScript Modernizr. Codul rău intenționat a încărcat datele furate pe un server găzduit în România. La rândul său, acesta face parte dintr-un furnizor VPS numit Time4VPS, cu sediul în Lituania.

„Infrastructura folosită în acest atac a fost configurată doar cu British Airways în minte și scripturi orientate intenționat, care se vor combina cu procesarea normală a plăților pentru a evita detectarea.”

Cercetătorii au urmărit hackul către un grup numit Magecart, care este, de asemenea, responsabil pentru atacurile recente asupra Ticketmaster și Newegg.

Acest #Căile aeriene britanice hack sună exact ca #Ticketmaster hack etc. Probabil au încărcat un script (.js) de undeva compromis și l-au încărcat pe paginile de plată. CSP-urile nu ar fi atenuat nici măcar acest tip de atac. Nu încărcați scripturi pe paginile de plată!

- Daniel James (@ danieltj27) 7 septembrie 2018

4. ESET Descoperi primul Rootkit bazat pe UEFI

Cercetătorii de securitate de la ESET au descoperit primul rootkit bazat pe UEFI în sălbăticie. rootkit permite unui hacker să instaleze malware persistent pe un sistem vulnerabil Ceea ce nu știi despre Rootkits te va speriaDacă nu știți nimic despre rootkits, este timpul să schimbați asta. Ceea ce nu știi, te va speria dracu din tine și te va obliga să-ți reconsideri securitatea datelor. Citeste mai mult cu potențial de a supraviețui unui format cu sistem complet.

Descoperirea unui rootkit UEFI este deosebit de îngrozitoare În mod tradițional, sistemele UEFI au rămas în siguranță Ce este UEFI și cum vă păstrează mai mult în siguranță?Dacă ați pornit computerul recent, ați observat acronimul „UEFI” în loc de BIOS. Dar ce este UEFI? Citeste mai mult împotriva unor astfel de amenințări. Cu toate acestea, rootkit-ul prezintă o problemă semnificativă, deoarece necesită eliminarea unui flash de firmware de pe placa de bază; programele dvs. antivirus și antimalware obișnuite nu se vor apropia de rootkit Ghidul complet de eliminare a programelor malwareProgramele malware sunt peste tot în aceste zile și eradicarea programelor malware din sistemul dvs. este un proces îndelungat, care necesită îndrumări. Dacă credeți că computerul dvs. este infectat, acesta este ghidul de care aveți nevoie. Citeste mai mult .

„Deși este greu să modifice imaginea UEFI a unui sistem, există câteva soluții pentru a scana modulele UEFI ale sistemului și pentru a detecta cele dăunătoare”, citește Blog ESET. „Mai mult decât atât, curățarea firmware-ului UEFI al unui sistem înseamnă o redirecționare a acestuia, o operație care nu se face în mod obișnuit și, cu siguranță, nu de către utilizatorul obișnuit. Aceste avantaje explică de ce atacatorii hotărâți și plini de resurse vor continua să țintească sistemele UEFI. ”

Rootkit-ul, cunoscut sub numele de LoJack, este considerat a fi opera infamului grup de hackeri legat de guvernul rus, Fancy Bear. Hackerii au modificat instrumentul anti-furt legitim al laptopului LoJack de la Absolute Software. Instrumentul se instalează în BIOS-ul sistemului pentru a supraviețui unei ștergeri a sistemului. Modificarea înlocuiește părți ale codului LoJack original pentru a rescrie cipurile UEFI vulnerabile.

Cum vă protejați împotriva rootkit-ului UEFI? Cea mai ușoară metodă este păstrarea UEFI Secure Boot a fost activată Cum dezactivați bootarea securizată UEFI pentru a porni orice sistemUEFI poate interfera cu instalarea unui al doilea sistem de operare. Iată cum să dezactivați sistemele de operare UEFI Secure Boot și bootare dublă. Citeste mai mult . Firmware-ul sistemului va respinge apoi orice fișier fără un certificat de verificare corespunzător, ferindu-vă sistemul de siguranță împotriva daunelor.

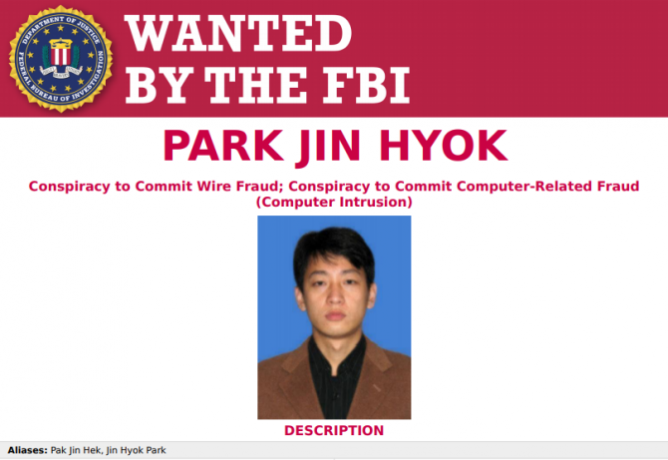

5. Hackerul nord-coreean incarcat în WannaCry și Sony Hacks

Guvernul american a acuzat și sancționat un hacker din Coreea de Nord pentru atacul de răscumpărare globală WannaCry din 2017 Atacul global Ransomware și cum să vă protejați dateleUn cyberattack masiv a lovit computerele de pe tot globul. Ați fost afectat de ransomware-ul foarte virulent care se auto-reproduce? Dacă nu, cum vă puteți proteja datele fără a plăti răscumpărarea? Citeste mai mult , precum și hack-urile Sony Pictures din 2014 a forțat compania să-și retragă filmul de atunci, The Interview Controversa finală din 2014: Sony Hack, The Interview & Korea de NordCoreea de Nord a piratat cu adevărat Sony Pictures? Unde este dovada? A mai stat cineva pentru a câștiga în urma atacului și cum s-a transformat incidentul în promovarea unui film? Citeste mai mult . (Interviul este o comedie despre un complot pentru a-l asasina pe liderul nord-coreean, Kim Jong-un.)

Rechizitoriul susține că programatorul din Coreea de Nord, Park Jin Hyok, a lucrat pentru o companie frontală guvernamentală, cu birouri în China și RDPK. Se presupune că Park și colegii săi s-au angajat în activități rău intenționate în numele armatei nord-coreene.

„Amploarea și domeniul de aplicare al infracțiunilor informatice pretinse de plângere este uluitor și ofensator pentru toți cei care respectă statul de drept și normele cibernetice acceptate de națiuni responsabile”, a spus procuror general asistent, John Demers. „Plângerea susține că guvernul nord-coreean, printr-un grup sponsorizat de stat, a jefuit o bancă centrală și cetățeni ai altor națiuni, a ripostat împotriva libertății de exprimare pentru a o răcori la o jumătate de lume distanță și a creat malware-ul perturbator care a afectat nediscriminat victimele în peste 150 de țări, provocând sute de milioane, dacă nu miliarde, în valoare de dolari deteriora."

De asemenea, se crede că grupul de hackeri este responsabil pentru încercarea de hacker nereușită împotriva lui Lockheed Martin. Grupul este, de asemenea, responsabil pentru atacurile împotriva Băncii Bangladeshului, Banco del Austro din Ecuador, Tien Phong Bank din Vietnam, și o serie de schimburi de criptomonede.

Guvernul nord-coreean lovește înapoi la rechizitoriul american, etichetarea acestuia drept „campanie de frotiu”. De asemenea, susține că Park este o „non-entitate”. De înțeles, având în vedere circumstanțele.

Înscriere pentru știri de securitate: septembrie 2018

Acestea sunt cinci dintre cele mai importante povești de securitate din septembrie 2018. Dar s-au întâmplat multe altele; doar nu avem spațiu pentru a enumera totul în detaliu. Iată încă cinci povești interesante despre securitate care au apărut luna trecută:

- Departamentul de Stat al SUA confirmat o încălcare de securitate a afectat e-mailul „mai puțin de 1% din cutiile primite ale angajaților.”

- Firma de gestionare a datelor, Veeam, expuse 445 de milioane de înregistrări pentru aproximativ zece zile.

- Procuratura SUA dezvăluit modul în care creatorii de botnet Mirai ajută FBI-ul să investigheze cazurile informatice „complexe”. Asistența lor îi ține de închisoare.

- Uber a ridicat o amendă de 148 milioane USD pentru încălcarea datelor din 2017.

- Mărimea medie a atacului DDoS a marcat cu quintuple, până la 26 Gbps, conform Nexusguard.

O cantitate imensă se întâmplă în fiecare lună în materie de securitate cibernetică, confidențialitate, protecția datelor, malware și criptare. Reveniți la începutul lunii viitoare pentru programul de securitate din octombrie 2018. Între timp, verificați aceste cinci încălcări de securitate care ar fi putut pune datele în pericol 5 încălcări recente ale datelor care v-au putut pune datele în pericolPoate fi greu să ții pasul cu toate cele mai recente hack-uri de securitate online, așa că am rotunjit unele dintre cele mai notabile încălcări din 2018. Citeste mai mult !

Credit imagini: Cărți de catalog gândit /Flickr

Gavin este un scriitor principal pentru MUO. El este, de asemenea, editorul și managerul SEO pentru site-ul suror-focalizat MakeUseOf, Blocks Decoded. Are o diplomă de scriere contemporană (Hons), cu practici de artă digitală, puse de pe dealurile Devon, precum și peste un deceniu de experiență de scriere profesională. Îi savurează cantități copioase de ceai.