Publicitate

La conferința de securitate din Black Hat Europe din acest an, doi cercetători de la Universitatea Chineză din Hong Kong a prezentat cercetări care au arătat un exploit care afectează aplicațiile Android care ar putea lăsa peste un miliard de aplicații instalate vulnerabile la atac.

Exploit-ul se bazează pe un atac din partea unui om al implementării mobile a standardului de autorizare OAuth 2.0. Asta sună foarte tehnic, dar ce înseamnă de fapt, și datele dvs. sunt sigure?

Ce este OAuth?

OAuth este un standard deschis utilizat de multe site-uri web și aplicații 3 Termeni esențiali de securitate pe care trebuie să-i înțelegețiConfuz prin criptare? Declanșat de OAuth sau petrificat de Ransomware? Haideți să analizăm unele dintre cele mai utilizate termeni de securitate și exact ceea ce înseamnă. Citeste mai mult pentru a vă permite să vă conectați la o aplicație sau site web terță parte utilizând un cont de la unul dintre numeroșii furnizori OAuth. Unele dintre cele mai frecvente și cunoscute exemple sunt Google, Facebook și Twitter.

Butonul Single Sign On (SSO) vă permite să acordați acces la informațiile contului. Când faceți clic pe butonul Facebook, aplicația sau site-ul terță parte caută un jeton de acces, acordându-i acces la informațiile dvs. Facebook.

Dacă acest simbol nu este găsit, vi se va cere să permiteți accesul unei terțe părți la contul dvs. de Facebook. După ce ați autorizat acest lucru, Facebook primește un mesaj de la terță parte care solicită un jeton de acces.

Facebook răspunde cu un jeton, acordând terțului acces la informațiile pe care le-ați specificat. De exemplu, acordați acces la informațiile despre profilul dvs. de bază și lista de prieteni, dar nu și fotografiile dvs. Terță parte primește jetonul și vă permite să vă autentificați cu datele de acreditare Facebook. Apoi, atât timp cât simbolul nu expiră, acesta va avea acces la informațiile pe care le-ați autorizat.

Acesta pare un sistem minunat. Trebuie să vă amintiți mai puține parole și să vă autentificați ușor și să vă verificați informațiile cu un cont pe care îl aveți deja. Butoanele SSO sunt cu atât mai utile pe mobil, în timp ce crearea de parole noi, în care autorizarea unui nou cont poate dura mult timp.

Care este problema?

Cel mai recent cadru OAuth - OAuth 2.0 - a fost lansat în octombrie 2012 și nu a fost conceput pentru aplicații mobile. Acest lucru a făcut ca mulți dezvoltatori de aplicații să fie nevoiți să implementeze OAuth pe cont propriu, fără îndrumări cu privire la modul în care ar trebui să fie realizat în siguranță.

În timp ce OAuth pe site-urile web folosește comunicarea directă între serverele furnizorului terț și SSO, aplicațiile mobile nu utilizează această metodă de comunicare directă. În schimb, aplicațiile mobile se comunică între ele prin intermediul dispozitivului.

Când utilizați OAuth pe un site web, Facebook oferă jetonul de acces și informațiile de autentificare direct serverelor terțe. Aceste informații pot fi apoi validate înainte de a vă conecta sau accesa date personale.

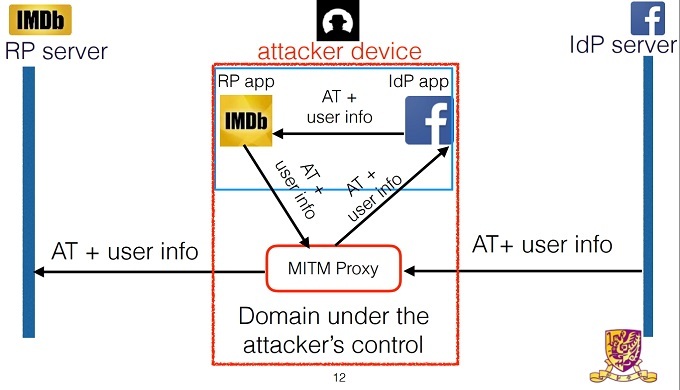

Cercetătorii au descoperit că un procent mare de aplicații Android lipseau acestei validări. În schimb, serverele Facebook trimit tokenul de acces la aplicația Facebook. Jetonul de acces va fi livrat apoi către aplicația terță parte. Aplicația terță parte vă va permite apoi să vă conectați, fără a verifica cu serverele Facebook că informațiile despre utilizator sunt legitime.

Atacatorul s-ar putea autentifica ca și ei înșiși, declanșând cererea de jeton OAuth. După ce Facebook a autorizat jetonul, ei s-ar putea insera între serverele Facebook și aplicația Facebook. Atacatorul ar putea apoi să schimbe id-ul de utilizator pe jeton în cel al victimei. Numele de utilizator este, de regulă, informații disponibile publicului, deci există foarte puține bariere pentru atacator. După ce ID-ul de utilizator a fost schimbat - dar autorizația este încă acordată - aplicația terță parte se va autentifica sub contul victimei.

Acest tip de exploatare este cunoscut sub numele de atac de om în mijloc (MitM) Ce este un atac împotriva omului în mijloc? Jargon de securitate explicatDacă ați auzit de atacuri „om-la-mijloc”, dar nu sunteți sigur ce înseamnă asta, acesta este articolul pentru dvs. Citeste mai mult . Aici atacatorul este capabil să intercepteze și să modifice datele, în timp ce cele două părți cred că comunică direct între ele.

Cum te afectează asta?

Dacă un atacator este capabil să păcălească o aplicație crezând că el este tu, atunci hackerul are acces la toate informațiile pe care le stochezi în acel serviciu. Cercetătorii au creat tabelul prezentat mai jos, care prezintă o parte din informațiile pe care le puteți expune pe diferite tipuri de aplicații.

Unele tipuri de informații sunt mai puțin dăunătoare decât altele. Este mai puțin probabil să vă faceți griji cu privire la expunerea istoriei dvs. de citire a știrii decât toate planurile dvs. de călătorie sau capacitatea de a trimite și primi mesaje private în numele dvs. Este un memento amețitor al tipurilor de informații pe care le încredințăm în mod regulat terților - și a consecințelor abuzului său.

Ar trebui să vă faceți griji?

Cercetătorii au descoperit că 41,21% dintre cele mai populare 600 de aplicații care acceptă SSO pe Google Play Store erau vulnerabile atacului MitM. Acest lucru ar putea lăsa expunerea a miliarde de utilizatori din întreaga lume expusă acestui tip de atac. Echipa și-a desfășurat cercetările pe Android, dar consideră că poate fi replicată pe iOS. Acest lucru ar putea lăsa milioane de aplicații pe cele mai mari două sisteme de operare mobile vulnerabile acestui atac.

În momentul scrierii, nu au existat declarații oficiale de la internet Engineering Task Force (IETF) care au elaborat specificațiile OAuth 2.0. Cercetătorii au refuzat să numească aplicațiile afectate, așa că ar trebui să aveți precauție atunci când utilizați SSO pe aplicațiile mobile.

Există o căptușeală argintie. Cercetătorii au alertat deja Google și Facebook, precum și alți furnizori de SSO din exploit. În plus, lucrează alături de dezvoltatorii terți afectați pentru a rezolva problema.

Ce poți face acum?

În timp ce o rezolvare ar putea fi pe drum, există mult a aplicațiilor afectate care urmează să fie actualizate. Este probabil să dureze ceva timp, așa că ar putea merita să nu folosiți SSO între timp. În schimb, când vă înregistrați pentru un cont nou, asigurați-vă că creați o parolă puternică 6 sfaturi pentru crearea unei parole de nerefuzibil de care vă puteți amintiDacă parolele dvs. nu sunt unice și neîntrerupte, este posibil să deschideți ușa din față și să-i invitați pe tâlhari să ia masa. Citeste mai mult nu vei uita. Ori asta sau utilizați un manager de parole Modul în care managerii de parole păstrează parolele în siguranțăParolele greu de reținut sunt, de asemenea, greu de reținut. Vrei să fii în siguranță? Ai nevoie de un manager de parole. Iată cum funcționează și cum vă păstrează în siguranță. Citeste mai mult pentru a face ridicarea grea pentru tine.

Este o practică bună efectuați propriul control de securitate Protejați-vă cu o verificare anuală de securitate și confidențialitateSuntem aproape două luni în noul an, dar mai este timp să luăm o rezoluție pozitivă. Uitați să beți mai puțin cofeină - vorbim despre luarea de măsuri pentru a proteja securitatea și confidențialitatea online. Citeste mai mult din cand in cand. Google va chiar vă recompensează în stocarea în cloud Această verificare Google în 5 minute vă va oferi 2 GB de spațiu gratuitDacă aveți nevoie de cinci minute pentru a parcurge această verificare de securitate, Google vă va oferi 2 GB de spațiu gratuit pe Google Drive. Citeste mai mult pentru efectuarea verificării lor. Acesta este un moment ideal pentru verificați în ce aplicații v-ați dat permisiunea Folosind autentificare socială? Faceți acești pași pentru a vă asigura securitatea conturilorDacă utilizați un serviciu de conectare socială (cum ar fi Google sau Facebook), atunci puteți crede că totul este sigur. Nu este așa - este timpul să aruncăm o privire asupra punctelor slabe ale logen-urilor sociale. Citeste mai mult în conturile SSO. Aceasta este deosebit de important pe un site precum Facebook Cum să vă gestionați autentificările pe terțe părți [Sfaturi săptămânale pe Facebook]De câte ori ați permis unui site terț să aibă acces la contul dvs. de Facebook? Iată cum vă puteți gestiona setările. Citeste mai mult , care stochează un cantitate imensă de informații foarte personale Cum să descărcați întregul istoric FacebookDe-a lungul anilor, Facebook a colectat o mulțime de date despre tine. În acest articol, vă explicăm cum să vă descărcați istoricul Facebook și ce probabil veți găsi pe ascuns. Citeste mai mult .

Credeți că este timpul să vă îndepărtați de conectarea unică? Care crezi că este cea mai bună metodă de conectare? Ați fost afectat de această exploatare? Spuneți-ne în comentariile de mai jos!

Credite imagine: Marc Bruxelle / Shutterstock

James este Ghidul de cumpărare și știri hardware de la MakeUseOf și scriitor freelance pasionat de a face tehnologia accesibilă și sigură pentru toată lumea. Alături de tehnologie, interesat și de sănătate, călătorii, muzică și sănătate mentală. Licențiat în Inginerie Mecanică de la Universitatea din Surrey. Poate fi găsit, de asemenea, scris despre boli cronice la PoTS Jots.