Publicitate

Este o junglă acolo. De la troieni la viermi până la pâlpâitori până la farmacii, webul pare a fi plin de pericole. Păstrarea în siguranță necesită nu numai software-ul potrivit, ci și o înțelegere a felului în care amenințările trebuie să fie atent.

Acolo vine „HackerProof: Ghidul dvs. pentru securitatea PC-ului”. Acest excelent ghid, oferit de Matt Smith al MakeUseOf, oferă un progres obiectiv, detaliat, dar ușor de înțeles al securității PC-ului.

Până la sfârșitul acestui ghid, veți ști exact ce înseamnă securitatea PC-ului și, mai important, ce trebuie să faceți pentru a vă asigura securitatea computerului.

Cunoașterea este putere; înarmați-vă!

Cuprins

§1 - Introducere în securitatea PC-ului

§2 - Galeria Malware

§3 - Civilizații nevinovate: securitatea sistemelor de operaresârmă

§4 - obiceiuri bune de securitate

§5 - Metode de protecție

§6 - Alegerea software-ului de securitate

§7 - Pregătiți-vă pentru cel mai rău - și Backup!

§8 - Recuperarea din programele malware

§9-Concluzie

1. Introducere la securitatea PC-ului

1.1 Ce este PC Security?

Termenii „securitate PC” sau „securitate computer” sunt vagi în extremă. Ei vă spun foarte puțin, ca majoritatea termenilor generali.

Acest lucru se datorează faptului că securitatea PC-ului este un domeniu incredibil de divers. Pe de o parte, aveți cercetători profesioniști și academici, care încearcă cu atenție să găsească și să remedieze problemele de securitate într-o gamă largă de dispozitive. Pe de altă parte, există și o comunitate de tocilari inventivi, care sunt amatori din punct de vedere tehnic (în sensul literal al cuvântului - nu sunt plătiți și nu sunt suportați de nicio instituție sau companie recunoscută), dar sunt extrem de calificați și capabili să ofere informații utile pentru propriile lor.

Securitatea PC-ului este legată de securitatea computerului în ansamblu, inclusiv probleme precum securitatea rețelei și Securitatea internetului 5 modalități de a verifica securitatea conexiunii dvs. la internetConectarea dvs. la internet este sigură? Iată ce trebuie să știți pentru a vă menține în siguranță în orice rețea la care vă conectați. Citeste mai mult . Marea majoritate a amenințărilor care vă pot ataca computerul sunt capabile să supraviețuiască doar din cauza internetului și a internetului în unele cazuri, supraviețuirea unei amenințări de securitate este direct legată de un defect de securitate în unele piese de înaltă calitate a serverului hardware. Cu toate acestea, utilizatorul mediu de PC nu are control asupra acestui lucru.

Aceasta înseamnă că securitatea PC - definită drept protecția computerului personal pe care îl deții - are o mentalitate de fortăreață. Este responsabilitatea dvs. să vă protejați cetatea de orice ar putea exista în necunoscut dincolo de zidurile sale. Această mentalitate este exprimată în termenii folosiți de companiile care doresc să vă vândă software de securitate pentru PC. Cuvinte precum „firewall Cele mai bune trei firewall-uri gratuite pentru Windows Citeste mai mult „„ Blocantul ”și„ scutul ”sunt ușor de găsit în reclamele software de securitate pentru PC.

Aceste cuvinte ar trebui să clarifice scopul securității PC-ului, dar acest lucru nu este întotdeauna cazul. Informațiile primite de la o companie care vinde software de securitate este probabil să fie părtinitoare în favoarea produsului lor, de asemenea, probleme în continuare confuze.

Acest ghid oferă o abordare obiectivă, detaliată, dar ușor de înțeles a securității PC-ului. Până la sfârșitul acestui ghid, veți ști exact ce înseamnă securitatea PC-ului și, mai important, ce trebuie să faceți pentru a vă asigura securitatea computerului.

1.2 Scurt istoric al virusurilor computerizate

Virusurile computerizate nu au fost întotdeauna o amenințare majoră. Primele virusuri, care s-au răspândit în anii ’70 prin primele rețele de internet (cum ar fi ARPANET Deci, cine a creat Internetul? [Tehnologie explicată] Citeste mai mult ), au fost programe relativ mundane care uneori nu au făcut altceva decât să afișeze un mesaj pe un terminal de computer.

Virusurile nu au început să obțină o notificare ca o amenințare serioasă pentru securitate până la mijlocul și sfârșitul anilor '80. Această perioadă a înregistrat o serie de noutăți în domeniul virusurilor computerizate, cum ar fi virusul Brain, considerat pe scară largă ca fiind primul virus compatibil IBM PC. Acest virus a fost capabil să infecteze sectorul de pornire al computerelor MS-DOS, încetinindu-le sau transformându-le inutilizabile.

Odată ce cel mai timpuriu malware a devenit cunoscut, numărul virușilor a crescut rapid pe măsură ce tocilarii experimentați au văzut ocazie de a se angaja într-un pic de vandalism online și de a demonstra cunoștințele lor tehnice colegilor lor. Atenția mass-media față de viruși a devenit comună la începutul anilor 90, iar prima sperie de virus important a avut loc în jurul virusului computerului Michelangelo. La fel ca sute de viruși computerizați după el, Michelangelo a declanșat o panică mediatică și milioane de oameni de pe glob au fost îngrijorați că datele lor vor fi curând șterse. Această panică s-a dovedit neplăcută, dar a pus un punct de vedere media asupra malware-ului care încă nu s-a estompat.

Proliferarea e-mail Diagnosticați problemele serverului de e-mail cu instrumente gratuite Citeste mai mult la sfârșitul anilor '90 a scris următorul capitol despre malware. Această formă standard de comunicare a fost și este încă o metodă populară prin care malware-ul se poate reproduce. E-mailurile sunt ușor de trimis, iar virușii atașați sunt ușor de deghizat. Popularitatea e-mailului a coincis și cu o tendință care s-a dovedit și mai importantă în evoluția malware-ului - creșterea computerelor personale. În timp ce rețelele de întreprindere sunt de obicei angajați de o echipă de oameni plătiti pentru a supraveghea securitatea lor, computerele personale sunt folosite de oameni obișnuiți care nu au pregătire în domeniu.

Fără ascensiunea calculatoarelor personale, multe dintre amenințările de securitate care au apărut în noile milenii nu ar fi posibile. Viermii ar avea mai puține ținte, troienii ar fi detectați rapid, iar noile amenințări precum phishingul ar fi inutile. Calculatoarele personale oferă celor care doresc să scrie software rău intenționat un câmp plin de ținte ușoare.

Cheia, desigur, este să vă asigurați că nu sunteți unul dintre ei.

2. Galeria Malware

2.1 Virusul tradițional sau troianul

Programele malware, în cea mai mare parte a istoriei, s-au răspândit prin eroarea utilizatorului; adică, utilizatorul computerului ia un fel de acțiune pentru a declanșa un virus în acțiune. Exemplul clasic în acest sens este deschiderea unui atașament prin e-mail. Virusul, deghizat într-un fișier imagine sau un alt tip de fișier comun, începe în acțiune odată ce utilizatorul deschide fișierul. Deschiderea fișierului poate duce la o eroare sau fișierul se poate deschide ca de obicei, păcălind utilizatorul să creadă că nimic nu este greșit. În orice caz, virusul a necesitat acțiunea utilizatorului pentru a se răspândi. Reproducerea este posibilă nu din cauza unui defect de securitate în codul programului, ci prin înșelăciune.

La sfârșitul anilor 90, acest tip de malware, denumit mai des virus, a fost de departe cel mai amenințător. Majoritatea oamenilor au primit un e-mail și nu știau că deschiderea unui atașament le-ar putea infecta computerul. Serviciul de e-mail a fost mult mai puțin sofisticat: nu existau filtre de spam eficiente capabile să păstreze virusul e-mailuri spam, nu au existat soluții antivirus care au scanat automat e-mailurile atașamente. În ultimii ani, progresele tehnologice de pe ambele fronturi au făcut mai puțin eficientă transmiterea unui virus e-mail, dar există încă milioane de oameni care nu au software de securitate și nu le place să deschidă e-mail atașamente.

Întrucât virusurile prin e-mail sunt acum o amenințare (relativ) bine cunoscută, designul virusului a devenit mai creativ. Virusurile pot acum „ascunde” tipurile de fișiere pe care majoritatea oamenilor le consideră sigure, cum ar fi Foi de calcul Excel Cum să împărțiți o foaie de calcul Excelent CSV în fișiere separateUna dintre deficiențele Microsoft Excel este dimensiunea limitată a unei foi de calcul. Dacă trebuie să faceți fișierul Excel mai mic sau să împărțiți un fișier CSV mare, citiți mai departe! Citeste mai mult și fișiere PDF. Este chiar posibil ca un virus să vă infecteze computerul prin browserul dvs. dacă vizitați o pagină web care conține un astfel de virus.

Unii utilizatori de PC se laudă că evitarea unui virus este pur și simplu o problemă de bun-simț - dacă nu descărcați fișiere din surse necunoscute și nu descărcați fișierele atașate prin e-mail, veți fi bine. Nu sunt de acord cu această părere. În timp ce multe amenințări pot fi evitate cu precauție, virușii cu noi metode de reproducere și infecție sunt dezvoltate constant.

2.2 troieni

Troienii, deși diferă de un virus în sarcina sa utilă, pot infecta calculatoarele prin aceleași metode enumerate mai sus. În timp ce un virus încearcă să ruleze cod rău intenționat pe computerul dvs., un troian încearcă să facă posibilă accesul unei părți terțe sau la toate funcțiile computerului. Troienii pot infecta calculatoarele prin aproape orice metodă pe care un virus o poate utiliza. Într-adevăr, atât virușii, cât și troienii sunt adesea îmbinați ca malware, deoarece unele amenințări de securitate au trăsături asociate atât cu un virus, cât și cu un troian.

2.3 Viermi

Termenul „vierme” descrie o metodă de infecție și reproducere a virusului, mai degrabă decât sarcina utilă livrată. Această metodă de infecție este unică și periculoasă, de aceea își merită propria categorie.

Un vierme este un malware care este capabil să infecteze un computer fără ca utilizatorul să ia măsuri (în afară de cel de a porni computerul și de a se conecta la Internet). Spre deosebire de malware-ul mai tradițional, care încearcă de obicei să se ascundă într-un fișier infectat, viermii infectează computerele prin vulnerabilitățile rețelei.

Viermul stereotip se răspândește prin spamarea copiilor de la sine la întâmplare I.P. adrese Cum să folosiți o adresă IP falsă și să vă mascați în mod onlineUneori trebuie să vă ascundeți adresa IP. Iată câteva modalități de a-ți masca adresa IP și de a te proteja online pentru anonimat. Citeste mai mult . Fiecare copie are instrucțiuni pentru a ataca o vulnerabilitate specifică rețelei. Când se găsește un PC vizat aleatoriu cu vulnerabilitatea, viermele utilizează vulnerabilitatea rețelei pentru a obține acces la PC și a-și livra sarcina utilă. Odată ce se întâmplă, viermele folosește apoi noul PC infectat pentru a spama mai întâmplător I.P. adrese, începând procesul din nou.

Creșterea exponențială este cheia aici. Viermul SQL Slammer, lansat în ianuarie 2003, a utilizat această metodă pentru a infecta aproximativ 75.000 de computere în 10 minute de la lansarea sa inițială. (Sursă: Prin cablu)

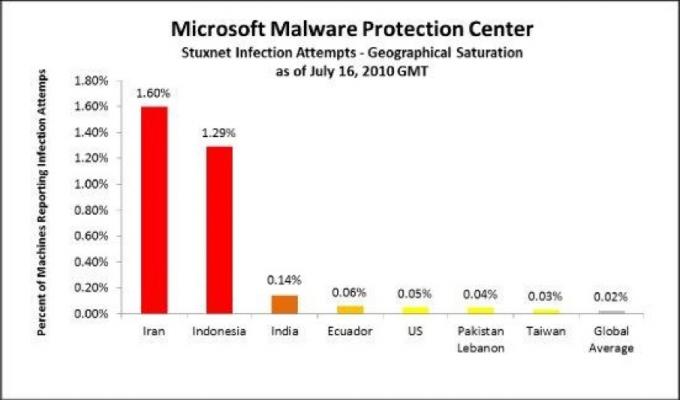

La fel ca în cazul multor amenințări cu securitatea PC-ului, termenul „vierme” acoperă o gamă largă de amenințări cu malware. Unii viermi s-au răspândit folosind defecte în securitatea e-mailului pentru a se spama automat prin e-mail după ce infectează un sistem. Alții au o sarcină utilă extrem de direcționată. S-a descoperit că Stuxnet, un vierme recent al computerului, a codului pe care mulți credeau a fost conceput special pentru a ataca programul de cercetare nucleară din Iran. (Sursă: Bruce Schneier)

În timp ce se estimează că acest vierme a infectat mii de calculatoare, încărcarea sa reală este proiectată produce efecte numai după ce viermele întâlnește un tip specific de rețea - tipul pe care Iranul îl folosește pentru uraniu producție. Indiferent cine a fost ținta, sofisticarea Stuxnet oferă un exemplu excelent despre modul în care un vierme care se reproduce automat poate infecta sistemele fără ca utilizatorii săi să aibă niciun indiciu.

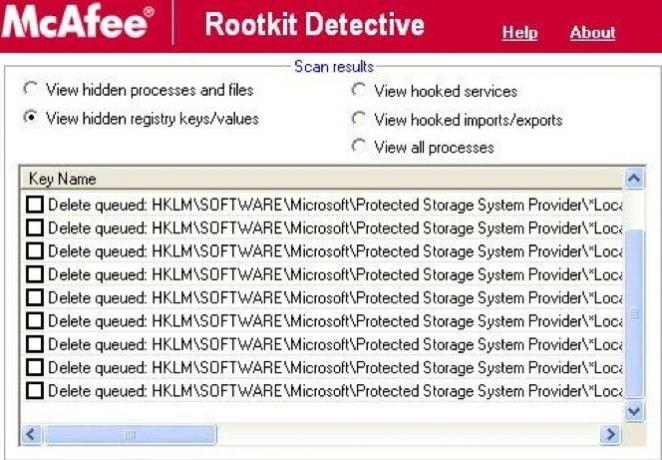

2.4 Rootkit-uri

Un pic deosebit de rău de malware, rootkit-urile sunt capabile să obțină acces privilegiat la un computer și să se ascundă de scanările antivirus comune. Termenul rootkit este utilizat în principal ca mijloc de descriere a unui tip specific de sarcină utilă. Rootkit-urile pot infecta sistemele și se pot reproduce folosind orice număr de tactici. Pot funcționa ca viermi sau se pot ascunde în fișiere aparent legitime.

Sony, de exemplu, s-a trezit în apa caldă când experții în securitate au descoperit că unele CD-uri de muzică distribuite de Sony transportau cu un rootkit care a putut să-și ofere acces administrativ pe computerul Windows, să se ascundă de majoritatea scanărilor de viruși și să transmită date către o telecomandă Locație. Aparent, aceasta a făcut parte dintr-o schemă greșită de protecție împotriva copiilor.

În multe feluri, sarcina utilă a unui rootkit încearcă să atingă aceleași obiective ca un virus obișnuit sau un troian. Încărcarea utilă poate încerca să șteargă sau să corupe fișierele sau poate încerca să vă înregistreze apăsările de cheie sau poate încerca să găsească parolele dvs. și apoi să le transmită unui terț. Acestea sunt toate lucrurile pe care un virus sau un troian ar putea încerca să le facă, dar rootkit-urile sunt mult mai eficiente în a se deghiza în timp ce își fac munca. Rootkit-urile inversează efectiv sistemul de operare, folosind defecte de securitate în sistemul de operare pentru a se deghiza ca fiind critic fișierul de sistem sau, în cazuri grave, scrie singur în fișierele critice ale sistemului, ceea ce face imposibilă eliminarea fără a deteriora funcționarea sistem. (Sursă: Prin cablu)

Vestea bună este că rootkit-urile sunt mai greu de codat decât majoritatea celorlalte tipuri de malware. Cu cât un rootkit dorește să se cufunde în sistemul de operare al unui computer, cu atât este mai dificil rootkit-ul va fi de creat, deoarece toate erorile din codul rootkit-ului ar putea prinde un computer vizat sau modifica antivirus software-ul. Acest lucru ar putea fi rău pentru PC, dar învinge punctul de a încerca să ascundă rootkit-ul în primul rând.

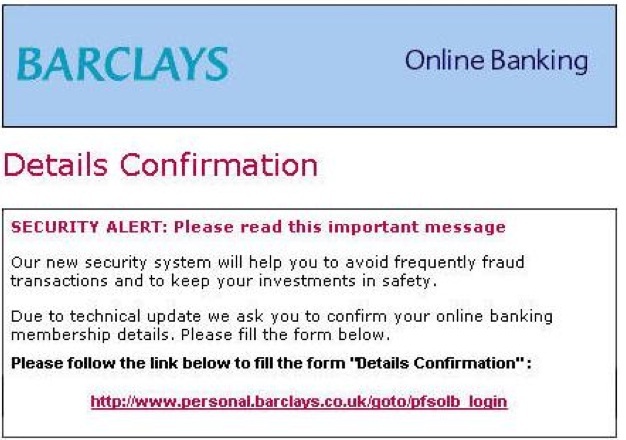

2.5 Phishing și Pharming

Lumea de malware din anii 90 arată foarte ciudată în comparație cu cea de astăzi. Pe atunci, programele malware erau adesea scrise de hackerii care doreau să-și afișeze talentele și să obțină notorietate printre colegii lor. Daunele produse au fost severe, dar deseori limitate la calculatoarele infectate. Totuși, malware-ul modern nu este adesea altceva decât un instrument folosit de infractorii care doresc să fure informații personale. Aceste informații pot fi apoi folosite pentru deturnarea cardurilor de credit, crearea de identificări false și pentru a efectua tot felul de activități ilegale care pot avea un impact sever asupra vieții victimei.

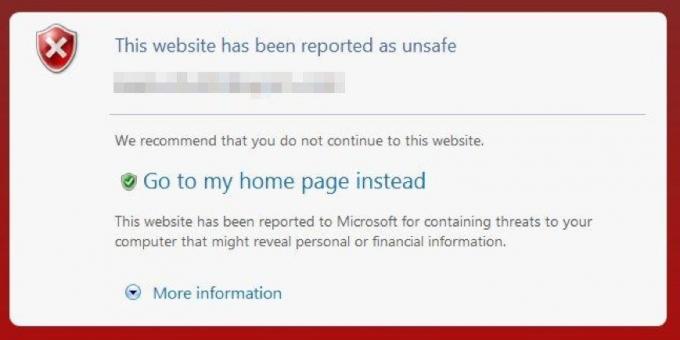

Phishingul Obțineți alerte instantanee de viruși computer noi și e-mailuri de phishing Citeste mai mult și Pharming sunt tehnici care ilustrează cel mai bine elementul criminal al amenințărilor cu securitatea PC-ului. Aceste amenințări sunt la fel de importante, dar nu vă atacă PC-ul deloc din punct de vedere tehnic. În schimb, folosesc computerul pentru a vă înșela și pentru a fura informații importante.

Ambii termeni sunt strâns legați. Pharming-ul este o tehnică folosită pentru redirecționarea unei persoane către un site web fals. Phishingul este actul de culegere a informațiilor private prin poziția ca o entitate de încredere. Tehnicile merg adesea cu mâna: o tehnică de pharming trimite o persoană pe un site web fals, care este apoi folosit pentru a „phish” informații private de la persoana respectivă.

Exemplul clasic al acestui tip de atac începe cu un e-mail care pare a fi trimis de la banca dvs. E-mailul afirmă că a existat o încălcare de securitate suspectă a serverelor online ale băncii dvs. și trebuie să vă schimbați numele de utilizator și parola. Vi se oferă un link către site-ul băncii dvs. Pagina, odată deschisă în browserul dvs., vă solicită să confirmați numele de utilizator și parola existente și apoi introduceți un nou nume de utilizator și o parolă. Faceți acest lucru și site-ul vă mulțumește pentru colaborare. Nu vă dați seama că nimic nu este în regulă până când nu încercați să vă conectați pe site-ul web al băncii dvs. a doua zi, urmând marcajul din browser.

2.6 Malware - Catch All

În timp ce necunoscutele de mai sus sunt recunoscute pe scară largă ca fiind probleme grave cu caracteristici definite, este încă amenințări dificil de clasificat, deoarece ecosistemul amenințărilor pentru securitate este divers și constant în schimbare. Acesta este motivul pentru care termenul de malware este folosit atât de des: este perfectul pentru orice lucru care încearcă să facă rău computerului sau încearcă să folosească computerul pentru a vă face rău.

Acum că știți despre unele dintre cele mai frecvente amenințări cu securitatea PC-ului, este posibil să vă întrebați ce puteți face despre ele. Cel mai bun loc pentru a începe această discuție este cu sistemele de operare.

3. Civilizații inocente: securitatea sistemelor de operare

Sistemul de operare pe care îl utilizați are un impact semnificativ asupra amenințărilor malware de care trebuie să fiți conștienți și metodele pe care le puteți utiliza pentru a le contracara. Programele malware sunt, în majoritatea cazurilor, programate pentru a profita de un anumit exploat într-un anumit sistem de operare. Programele malware codate pentru a profita de o vulnerabilitate a rețelei în Windows nu pot infecta computerele OS X, deoarece codul de rețea este mult diferit. De asemenea, un virus care încearcă să șteargă fișierele de driver găsite pe un computer Windows XP nu va avea niciun efect asupra unei mașini Linux, deoarece driverele sunt complet diferite.

Cred că este corect să spunem că sistemul de operare pe care îl alegeți are un impact mai mare asupra securității generale a computerului dvs. decât oricărei alte variabile. Având în vedere acest lucru, să aruncăm o privire rapidă asupra unor sisteme de operare comune și a modului în care gestionează securitatea.

3.1 Windows XP

Introducut în 2001, Windows XP a devenit rapid cel mai apreciat sistem de operare al Microsoft. A fost iubit pentru interfața sa relativ simplă, care a oferit îmbunătățiri, dar a rămas familiar utilizatorilor de Windows 95, 98 și ME. De asemenea, s-a dovedit relativ slab pentru un nou sistem de operare Windows și rămâne capabil să funcționeze pe mașini mai vechi care nu pot suporta sisteme de operare Windows mai noi.

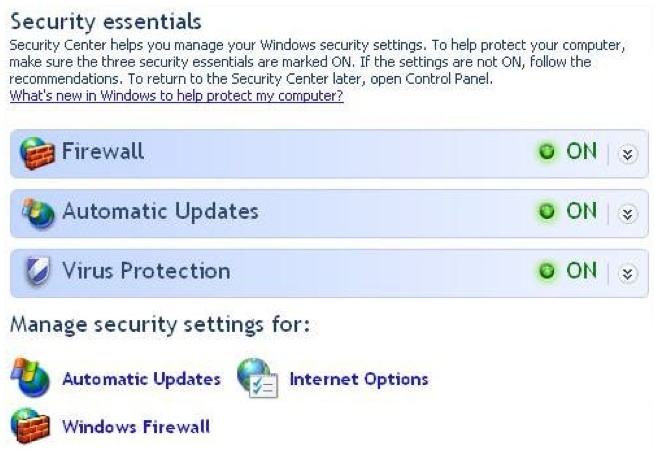

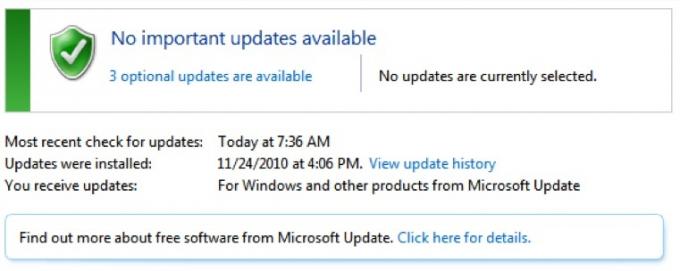

La lansarea sa, Windows XP a introdus câteva îmbunătățiri notabile de securitate față de sistemele de operare Windows anterioare. Acesta a închis câteva găuri de securitate care făceau ușor să încurci cu sistemele Windows, folosind conturi de rețea necompletate sau erori de certificare. Securitatea Windows XP a primit un plus important în Windows XP Service Pack 2 cu introducerea Windows Security Center, ceea ce a făcut-o mai ușor pentru utilizatori să afle dacă computerul lor Windows XP a fost protejat de software anti-malware și a avut actualizări de securitate adecvate instalat.

Cu toate acestea, Windows XP este un sistem de operare vechi de aproape zece ani, iar de-a lungul anilor a fost atacat fără încetare de hackeri. Popularitatea Windows XP face o alegere evidentă pentru programele malware care doresc să infecteze cât mai multe computere. În plus, Windows XP pur și simplu nu are acces la o serie de funcții de securitate îmbunătățite, care sunt standard în Windows 7.

În general, Windows XP este cel mai rău sistem de operare comun disponibil în prezent din punct de vedere al securității. Ii lipsesc noi caracteristici de securitate, este bine înțeles de cei care codifică malware și este atacat frecvent.

3.2 Windows 7

Cel mai recent sistem de operare de la Microsoft, Windows 7 este un rafinament al Windows Vista foarte criticat (informațiile din această secțiune se aplică mai ales și Vista). Windows 7 nu este la fel de ușor de rulat ca Windows XP, dar oferă o multitudine de funcții noi, inclusiv funcții legate de securitate.

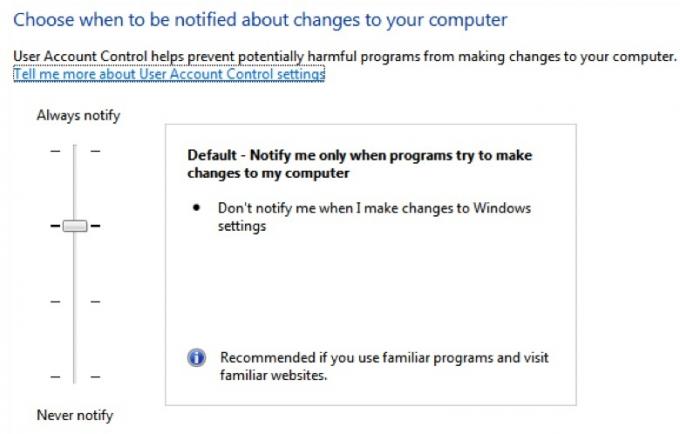

De exemplu, Controlul utilizatorului este o caracteristică nouă care a fost introdusă în Vista și inclusă și în Windows 7. Când a ajuns prima dată, UAC a fost în mod obișnuit batjocorit în mass-media - Apple chiar a făcut o reclamă în acest sens. Este o mișcare ciudată, deoarece OS X are funcționalități similare și pentru că UAC este foarte important atunci când vine vorba de securitate. Protejează computerul asigurând că programele nu pot obține privilegii de acces ridicate la sistemul dvs. fără permisiune. Înainte de UAC, malware-ul putea face cu ușurință acest lucru fără ca utilizatorul să știe vreodată mai înțelept.

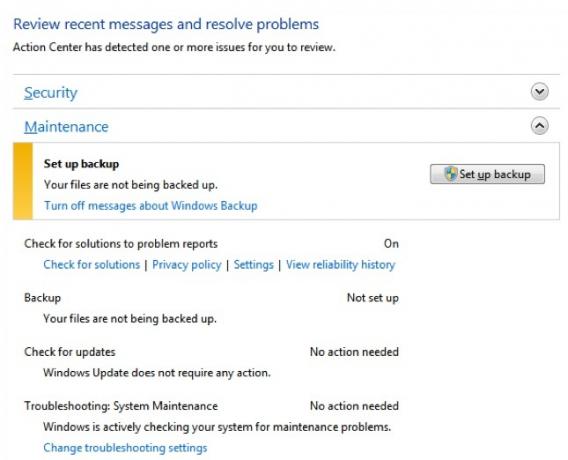

Microsoft a adus, de asemenea, îmbunătățiri care îmbunătățesc în continuare capacitatea Window de a transmite informații importante de securitate utilizatorilor. Centrul de securitate este acum numit Windows Action Center și face o treabă mai bună ca niciodată înainte de a obține automat actualizări importante și de a notifica utilizatorii atunci când trebuie luate măsuri. Acest lucru este crucial, deoarece exploatările de securitate cunoscute care nu sunt patchate sunt o răspundere indiferent de sistemul de operare pe care îl preferați.

Windows 7 beneficiază, de asemenea, de o atitudine față de securitate, care este mult mai rezonabilă decât atitudinea pe care Microsoft a avut-o în timpul creării Windows XP. Acest lucru este evident atunci când compari numărul de exploatări de securitate pe care Microsoft le-a avut de aplicat în primul an de lansare a XP cu primul an de lansare a Vista. Windows XP a corectat 65 de vulnerabilități, în timp ce Windows Vista avea doar 36 de vulnerabilități corecte.

Din păcate, Windows 7 rămâne puternic vizat de malware datorită popularității sale. Windows este în continuare sistemul de operare folosit de majoritatea lumii, astfel încât este sensibil malware pentru a-l viza. Din acest motiv, utilizatorii Windows 7 încă se confruntă cu numeroase amenințări de securitate.

3.3 Mac OS X

Mac OS X încă se simte modern, dar este în centrul său un sistem de operare destul de vechi. Prima versiune a fost lansată în 2001, ceea ce o face la fel de veche ca Windows XP. Cu toate acestea, Apple are o abordare cu mult diferită de actualizări decât Microsoft. În timp ce oamenii de la Redmond se concentrează, de obicei, pe versiuni mari, scoate la iveală noi sisteme de operare la fiecare cinci sau În șase ani, în medie, echipajul Apple a actualizat OS X de opt ori de la inițialul sistemului de operare eliberare.

Aceste versiuni conțin, de obicei, câteva actualizări de securitate, iar Apple și-a câștigat o reputație de a oferi securitate care este mult peste cea a Windows-ului. Totuși, această reputație tinde să se destrame după examinarea mai atentă. Malware-ul care vizează OS X există, iar Apple trebuie să corecteze defectele de securitate cu aceeași frecvență a Microsoft. Un raport din 2004 al unei companii de securitate cunoscut sub numele de Secunia a descoperit că în anul precedent Mac OS X era supus 36 vulnerabilități, cu doar zece mai puțin decât Windows XP - cu toate acestea, un procent mai mare de vulnerabilități OS X ar putea fi exploatate prin intermediul Internet. (Sursă: Techworld)

Mai recent, Apple a fost nevoită să elibereze o serie de patch-uri majore de securitate, dintre care cele mai recente au abordat 134 vulnerabilități. (Sursa: FierceCIO).

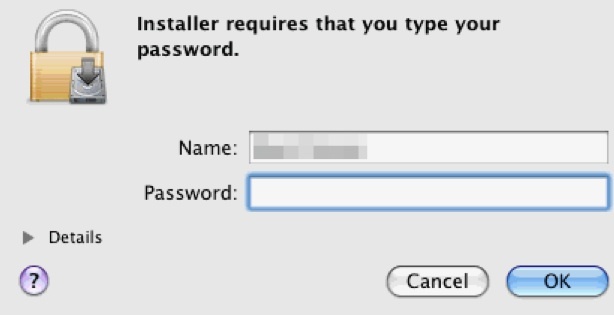

Asta nu înseamnă că Mac OS X nu este sigur. Un avantaj, care se preia din patrimoniul UNIX al OS X, este nevoia de a vă conecta ca „rădăcină” pentru a face modificări la fișierele și setările importante (UAC-ul ferestrei este în esență o încercare de a imula acest lucru). Cu toate acestea, un număr nefericit de utilizatori par să creadă că OS X este imun la amenințările de securitate din cauza obscurității sale relative. Deși există un anumit grad de adevăr, amenințările de securitate pentru computerele OS X există și pot fi la fel de dăunătoare ca cele care vizează Windows. Securitatea Mac OS X este de asemenea împiedicată de o selecție subțire de apartamente.

3.4 Linux

Majoritatea proprietarilor de PC-uri nu vor folosi niciodată un computer care rulează Linux. Acestea fiind spuse, Linux este mai accesibil acum decât a fost vreodată în trecut. Variante gratuite Linux, cum ar fi Ubuntu 6 moduri de a accelera desktopul GNOMEGNOME este interfața desktop pe care o obțineți la majoritatea distribuțiilor Linux. Vrei să grăbești lucrurile? Aceste modificări vă vor îmbunătăți experiența GNOME. Citeste mai mult și Jolicloud Jolicloud: Sistemul de operare Descărcat pentru Netbook pe care l-ați căutat Citeste mai mult , oferă o interfață grafică de utilizator care este robustă și oferă funcționalitatea de bază pe care o aștepți de la un computer, cum ar fi posibilitatea de a citi e-mailul și de a naviga pe web.

Linux, cum ar fi OS X, cere ca utilizatorii să se conecteze pe un cont „root” pentru a face modificări la fișiere și setări importante. De asemenea, Linux beneficiază foarte mult de securitate pe calea obscurității. Baza de utilizatori Linux este mică și, pentru a agrava malware, baza de utilizatori nu se agață de o anumită variantă de Linux. Deși codul de bază este adesea același, există modificări subtile la diferite variante de Linux - și mulți utilizatori Linux avansați ajung până la codarea propriilor lor funcții personalizate. Acest lucru face ca atacul utilizatorilor Linux în masă să fie o propunere dificilă și inutilă. Dacă doriți să recoltați numere de carduri de credit, direcționarea Linux nu este calea de urmat.

Natura de nișă a desktop-ului Linux face dificilă vorbirea despre securitatea sa. Vulnerabilitățile de securitate există într-adevăr pe sistemele Linux, iar aceste vulnerabilități nu sunt întotdeauna corelate la fel de repede ca vulnerabilitățile găsite pe Windows. (Sursă: eWeek) Cu toate acestea, sistemele de operare Linux sunt efectiv afectate de amenințările de securitate mai rar, iar amenințările sunt adesea mai puțin severe.

3.5 Un rezumat - Care este cel mai bun?

În general, Mac OS X și Linux sunt clar superioare Windows-ului, dacă securitatea este măsurată de frecvența cu care utilizatorii sunt afectați de amenințările de securitate. Acest lucru nu înseamnă că Microsoft doarme la volan. Este pur și simplu realitatea lumii noastre. Windows este de departe cel mai popular sistem de operare și, în consecință, malware-ul este de obicei codat pentru a viza PC-urile Windows.

Pe de altă parte, calculatoarele Windows au acces la apartamente antivirus superioare, iar Windows Action Center din Windows 7 nu are niciun egal. Acest lucru înseamnă că utilizatorii Windows sunt probabil mai conștienți de o problemă de securitate atunci când apare, dar încercarea de a cuantifica acest lucru este imposibilă.

Cu toate acestea, indiferent de motive, este imposibil să se îndepărteze de faptul că utilizatorii Windows au mai multe șanse să fie afectate de malware decât utilizatorii de OS X sau Linux.

4. Bune obiceiuri de securitate

4.1 Evitarea căsuței de e-mail a Doom

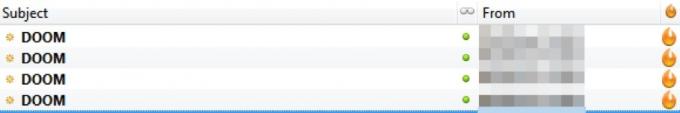

Ah, e-mail. A fost odată metoda principală de reproducere pentru majoritatea programelor malware. Un virus a fost atașat la un e-mail, deghizat într-un program cool sau un document, și apoi a fost trimis pe drumul său vesel. Deschideți e-mailul și - bam! - ești infectat.

La vremea aceea, acest tip de înșelăciune părea culmea păcălitului. Astăzi, astfel de mijloace simple de reproducere și infecție malware par ciudate - ar fi frumos să mergi înapoi într-o lume în care evitarea atașamentelor de e-mail protejează computerul de majoritatea amenințări.

Filtrele anti-spam și protecția antivirus automată au făcut mult mai dificilă răspândirea eficientă a programelor malware prin e-mail și majoritatea utilizatorilor știu acum mai bine decât să deschidă un atașament dintr-o sursă necunoscută (și dacă nu știai mai bine - acum tu do!)

Cu toate acestea, malware-ul a compensat prin utilizarea metodelor de reproducere automată care deghizează email-ul malware ca ceva care arată de încredere. De exemplu, programele malware care infectează computerul părintelui dvs. pot trimite apoi un e-mail de la ei cu antetul „Fotografii dintr-o vacanță recentă.” Dacă părintele tău nu era în vacanță, probabil că te-ai prinde de păcăleală. Cu toate acestea, părinții tuturor pleacă uneori în vacanță - și dacă ai tăi tocmai s-au întors dintr-o călătorie internațională, poți deschide atașamentul.

Regula principală este aceasta - dacă atașamentul este ceva ce nu știați că trebuia să vă fie trimis, confirmați cu expeditorul înainte de a-l deschide. În mod alternativ, puteți scana fișierul cu aplicația dvs. anti-malware la alegere. Atenție, însă, că niciun software de securitate nu poate detecta orice amenințare la adresa securității.

Deși malware este întotdeauna o problemă, phishingul este, fără îndoială, amenințarea care este în prezent cea mai scârbă și mai dificil de detectat. Aveți întotdeauna grijă de e-mailurile neașteptate care se presupune de la banca dvs., angajator sau orice altă instituție. Nici o instituție legitimă nu vă va solicita vreodată să introduceți numele de utilizator și parola prin a vă prezenta un link trimis prin e-mail!

De fapt, este o idee bună să nu deschideți niciodată direct vreun link care vi s-a trimis de la o instituție. Dacă banca vă contactează pentru a vă oferi declarația electronică lunară, de exemplu, aceste informații ar trebui să fie accesibile accesând pagina principală a băncii și apoi vă conectați la contul dvs.

4.2 Utilizarea precauției pentru navigarea în siguranță

Navigarea pe internet a prezentat întotdeauna unele amenințări la adresa securității, fapt pe care mulți utilizatori îl uită. La fel ca în cazul e-mailului, de multe ori se presupune că veți fi perfect protejați dacă pur și simplu evitați să deschideți fișiere din surse necunoscute. A fi scrupulos cu privire la fișierele pe care le descarci este, desigur, o idee extrem de bună. Dar acest lucru nu este suficient pentru a vă proteja corect computerul.

Cele mai multe dintre exploatările de securitate de care trebuie să vă faceți griji există din cauza unei probleme de securitate, fie cu browserul dvs. Web, fie cu un plugin important, cum ar fi Java sau Adobe Flash. Produse precum Flash facilitează dezvoltatorii web să creeze experiențe web interactive cu mult peste ceea ce se poate realiza altfel, dar complexitatea adăugată tinde să conducă la securitate găuri. Java Top 5 site-uri web pentru exemple de aplicații Java Citeste mai mult , Flash, Shockwave, ActiveX și alte instrumente de dezvoltare web au fost corecte din nou, după ce au fost găsite defecte de securitate. Aceste defecte nu sunt cu nimic de râs - unele dintre ele fac posibilă ca un atac să preia controlul deplin al unui computer doar prin atragerea unei persoane pe site-ul web cu codul rău intenționat.

(Sursă: ESecurityPlanet)

Site-urile rău intenționate sunt rareori găsite în partea de sus a rezultatelor căutării Google. Aceste site-uri se răspândesc de obicei prin e-mail spam, mesaje instantanee aleatorii și social media. Cu toate acestea, cu toate acestea, chiar și un site web de încredere poate deveni uneori o amenințare la adresa securității. Programele malware pot infecta și serverele web și, în unele cazuri, acest lucru poate duce la un site web care răspândește malware fără cunoștința proprietarului.

Cea mai bună apărare împotriva tuturor amenințărilor dăunătoare este să vă asigurați că browserul dvs. web și pluginurile asociate sunt păstrate la zi - chestiune despre care vom discuta mai multe despre acest capitol.

4.3 Verificarea legăturilor - duc acolo unde gândești?

Este înțelept să fii atent la modul în care gestionezi e-mailurile și mesajele instantanee, dar o simplă politică fără clic nu este întotdeauna practică atunci când vine vorba de link-uri. Într-adevăr, există unele site-uri de rețele sociale - cum ar fi Stare de nervozitate Cele mai bune 6 instrumente pentru a planifica actualizări Twitter Citeste mai mult - depind în mare măsură de legături. Fără legături, Twitter ar fi în mare parte inutil.

Acest lucru pune utilizatorii într-o poziție precară. Pe de o parte, un site de rețea socială precum Twitter poate fi foarte distractiv și poate facilita păstrarea file pe prietenii cu care altfel s-ar putea pierde contactul. Pe de altă parte, simpla folosire a rețelei de socializare vă poate pune un risc suplimentar - și pentru a înrăutăți, legăturile sunt partajate folosind adrese URL minuscule care vă redirecționează către pagina web reală.

Din fericire, puteți descoperi cu ușurință adevărata locație a unui link web folosind un site web care ridică voalurile pentru dvs. înainte de a face efectiv clic pe link. Îmi place să folosesc TrueURL dar puteți găsi site-uri similare de diferite tipuri cu câteva căutări Google.

4.4 Actualizarea software-ului dvs. - Cel mai important pas

Majoritatea amenințărilor de securitate prosperă din cauza defectelor de securitate din software care pot fi exploatate. Exercițiul cu prudență vă va ajuta să vă feriți computerul de situații potențial periculoase, ceea ce înseamnă că există mai puține șanse ca malware să vă infecteze computerul. Dar asta este doar jumătate din bătălie. Cealaltă jumătate întreprinde acțiuni care să asigure că computerul dvs. nu va fi compromis chiar dacă îl expuneți la o amenințare la adresa securității. Cum faci acest lucru? Asigurându-vă că software-ul computerului dvs. este actualizat.

Imaginați-vă că vă părăsiți casa pentru a merge la serviciu. În mod normal, îți încuie ușa când pleci. Cu toate acestea, poate uitați ocazional să vă blocați ușa, făcând posibil ca cineva să intre pur și simplu în casa dvs. și să încalce securitatea acesteia. Nimeni nu uită să-și încuie ușa în sens, dar se întâmplă oricum. E o greseala.

Programatorii software fac, de asemenea, greșeli. Cu toate acestea, după ce greșeala este realizată, aceasta este adesea corecată, la fel cum ai putea să te întorci și să te întorci acasă dacă îți amintești că nu ți-ai închis ușa. Dacă alegeți să nu vă mențineți software-ul la zi, alegeți să nu vă întoarceți și să vă blocați ușa. S-ar putea să vă puteți reduce riscul plasând obiectele de valoare într-un loc sigur, ținând perdelele închise și punând un semn „BEWARE OF DOG” pe gazonul din față. Faptul rămâne totuși că ușa dvs. este deblocată - și, din moment ce nu l-ați blocat, oricine poate intra direct.

Sperăm că acest lucru ilustrează de ce este important să ții software-ul la zi. În opinia mea, actualizarea software-ului este cel mai important obicei de securitate pe care o persoană îl poate cultiva. Este întotdeauna posibil să fiți unul dintre puținii ghinioniști loviți de un defect de securitate înainte ca acest defect să fie cunoscut și să fie remediat. Cu toate acestea, majoritatea companiilor din ziua de azi reacționează rapid la problemele de securitate, astfel încât actualizarea software-ului vă îmbunătățește semnificativ securitatea.

4.5 Utilizați Protecția antivirus

Într-un fel, acest sfat ar putea merge fără să spună. Cu toate acestea, am vorbit de nenumărate ori cu colegii geek, care, din punctul meu de vedere, s-au considerat prea misto pentru aplicațiile anti-malware. Ei sunt doar escrocherii, au susținut - nu veți primi malware dacă nu faceți ceva stupid.

De-a lungul ghidului de până acum am discutat de ce această presupunere este greșită. Adevărul este că protecția anti-malware nu este la fel de simplă precum evitarea atașamentelor de e-mail și a fi atent la site-urile web pe care le vizitați. Securitatea completă a PC-ului necesită o abordare cuprinzătoare - și care include apartamente anti-malware, firewall-uri și alte programe. Software-ul de securitate disponibil este la fel de divers ca amenințările pe care le protejează, deci aruncăm o privire asupra a ceea ce este disponibil.

5. Metode de protecție

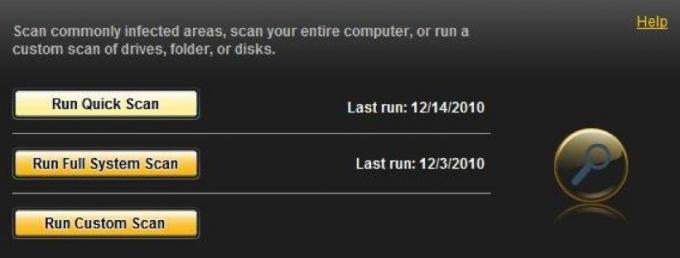

5.1 Software anti-malware

În capitolul 2 am aruncat o privire asupra diferitelor tipuri de malware care vă pot infecta computerul. Dintre aceste amenințări, primele trei sunt software-ul anti-malware, conceput special pentru a intercepta și proteja.

Există numeroase produse anti-malware pe piață - prea multe pentru a enumera aici. Cu toate acestea, aceste programe au un scop comun. Există pentru a detecta și apoi elimina malware care ar putea să vă infecteze computerul.

De asemenea, încearcă să limiteze daunele pe care le poate provoca malware-ul prin „carantinizarea” fișierelor infectate în momentul descoperirii lor.

Cele mai multe programe anti-malware abordează acest lucru în mai multe moduri. Prima și cea mai veche metodă este detectarea semnăturilor. Această formă de detectare implică scanarea unui fișier și căutarea codului despre care se știe că este folosit de anumite programe malware. Această metodă de detectare este fiabilă, dar nu poate face față amenințărilor cu totul noi. O semnătură nu poate fi detectată decât după ce a fost adăugată în baza de date a software-ului anti-malware cu amenințări cunoscute și, de obicei, o amenințare nu devine cunoscută până când nu a fost deja lansată.

Așa-numita protecție „în timp real” este, de asemenea, o metodă populară de a prinde malware în act. Această formă de protecție nu se bazează pe semnături, ci monitorizează în schimb comportamentul software-ului care rulează pe computer. Dacă un anumit program începe să se comporte ciudat - dacă cere permisiuni, nu ar trebui să fie, sau să încerce să facă modificări la fișierele neobișnuite - acest lucru este observat și se întreprind acțiuni pentru a opri programul să provoace orice ruckus în sistemul dvs. de fișiere. Diferite companii implementează protecție „în timp real” în moduri diferite, dar obiectivul de a prinde malware în act este același.

O altă formă de detecție mai nouă care a debutat în unele produse, cum ar fi Panda Cloud Antivirus și Norton Internet Security 2010, este protecția împotriva norilor. Această metodă se concentrează pe originile malware, cum ar fi fișiere și link-uri specifice. Dacă cineva care utilizează software-ul anti-malware deschide un fișier și este infectat de un virus, acest nume de fișier este înregistrat ca o amenințare și informațiile sunt puse la dispoziție. Scopul este de a împiedica utilizatorii să deschidă fișiere sau să urmeze linkuri care pot conține o amenințare la adresa securității.

Odată detectată o amenințare, este de obicei „pus în carantină” pentru a se asigura că amenințarea nu se poate răspândi. Puteți încerca apoi să eliminați amenințarea. Software-ul anti-malware este adesea incapabil să înlăture orice amenințare pe care o detectează, dar securitatea dvs. este de obicei intactă atât timp cât amenințarea rămâne într-o stare de carantină.

Majoritatea plângerilor formulate împotriva software-ului anti-malware se referă la noi amenințări. Software-ul anti-malware este un element cunoscut și poate fi evitat de noile malware. Acesta este motivul pentru care software-ul anti-malware este actualizat cu frecvență extremă - noi amenințări sunt descoperite constant. Acest lucru nu înseamnă că software anti-malware este inutil. Numărul amenințărilor cunoscute depășește cu mult pe cele care nu sunt cunoscute.

Cu toate acestea, trebuie să fii atent la software-ul pe care îl cumperi sau îl descarci. Se pare că există un decalaj mare între cele mai puțin eficiente produse și rata inovației este ridicată. De exemplu, Norton a fost groaznic în urmă cu câțiva ani, dar produsele Norton 2010 au fost excelente. Pentru informații actuale și recenzii despre software anti-malware, consultați AV-Comparatives (av-comparative.org), o organizație non-profit dedicată testării obiective a produselor de securitate pentru PC.

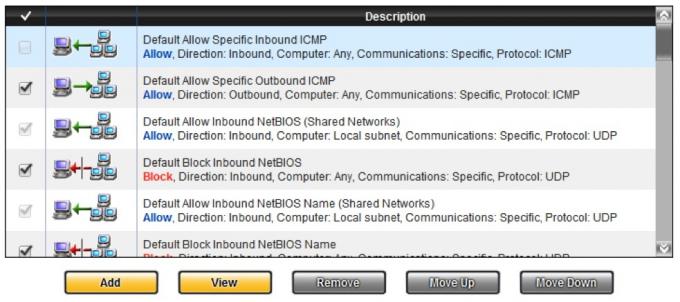

5.2 Firewall-uri

Un număr semnificativ dintre cele mai grave amenințări la adresa securității PC se bazează pe o conexiune Internet activă pentru a funcționa. Dacă aveți un hard disk corupt este o durere imensă, dar vă puteți proteja împotriva păstrând o copie de rezervă. Dacă cineva reușește să obțină numărul cardului dvs. de credit sau alte informații personale sensibile, cu toate acestea, daunele se pot extinde mult dincolo de computer. Acest lucru se poate întâmpla numai dacă programele malware instalate pe computerul dvs. pun informațiile la dispoziția terților. Aceste date sunt transmise în mod obișnuit cu cel mai simplu mod posibil - Internetul.

Este o sarcină a firewallului pentru a preveni acest lucru. Firewall-ul este un software de pe computerul dvs. care monitorizează datele trimise către și de pe computer. Poate bloca selectiv anumite informații sau poate (de obicei) să închidă complet conexiunea la Internet, reducând complet fluxul de informații.

Firewall-urile sunt o parte importantă a securității Internetului. Atât de important, de fapt, că Windows livrează implicit un firewall. Fără firewall, malware-ul va putea transmite în mod liber date către terți și malware se reproduce prin trimiterea de copii la I.P. la întâmplare. adresele vor avea mai multe șanse să obțină acces la adresa dvs. PC-ul.

Deoarece acum mașinile Windows sunt livrate cu un firewall, nu este necesar să cumpărați un firewall terț. Există, de asemenea, o mulțime de opțiuni gratuite - nu numai pentru Windows, ci și pentru sistemele de operare OS X și Linux. În acest sens, produsele cunoscute sub numele de Internet Security Suites includ de obicei un firewall ca parte a pachetului.

Este foarte recomandat să păstrați un firewall pe computer. Un firewall este adesea capabil să limiteze daunele cauzate de malware, chiar și atunci când software-ul anti-malware nu detectează sau oprește o amenințare.

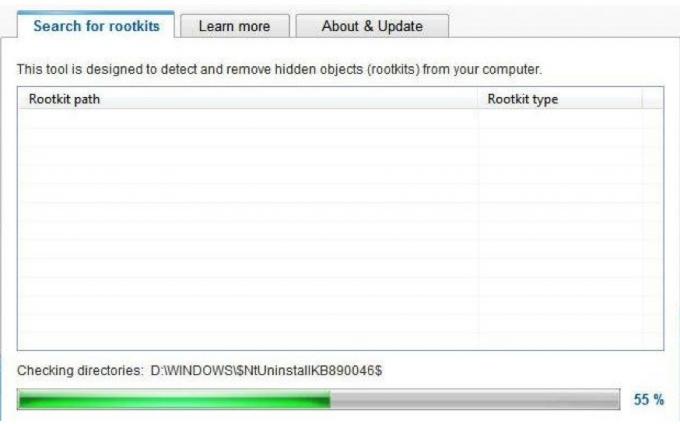

5.3 Rachekit Killers

Se presupune că software-ul anti-malware detectează și pune în carantină rootkit-uri la fel cum ar fi orice altă amenințare malware. Cu toate acestea, natura rootkit-urilor face de multe ori foarte dificil pentru un program general anti-malware să detecteze un rootkit. Chiar dacă este detectată amenințarea, este posibil ca un program anti-malware să nu-l poată elimina dacă rootkit s-a încorporat în fișierele critice ale sistemului ca mijloc de evadare a detectării și prevenirii de ștergere.

Acolo intervin ucigași rootkit dedicați. Aceste programe sunt concepute special pentru a găsi și apoi elimina un rootkit, chiar dacă rootkit-ul este completat în fișierele de sistem critice. Poate cel mai cunoscut program de acest tip este MalwareBytes Anti-Malware, care a devenit popular în urmă cu câțiva ani, amenințarea reprezentată de această metodă de atac a intrat pe scurt pe coloanele de știri tehnologice internetul. De atunci, MalwareBytes a devenit un program anti-malware mai general.

Există, de asemenea, numeroase ucigași rootkit care sunt construiți pentru a elimina un rootkit specific. Acest lucru este uneori necesar din cauza complexității unor rootkits, care se ascund în fișierele de sistem care nu pot fi modificate fără a deteriora un sistem de operare. Programele concepute pentru a combate un anumit rootkit, de obicei, fac acest lucru prin restabilirea fișierelor într-o stare implicită sau ștergerea cu atenție a codului cunoscut că aparține rootkit-ului.

Chiar și aceste soluții nu reușesc întotdeauna. Unii profesioniști IT abordează rootkit-urile cu o politică de pământ. Odată ce un sistem este infectat, ei preferă să reformateze unitatea și să reinstalați sistemul de operare. Aceasta nu este o idee proastă și este un alt motiv pentru care ar trebui să păstrezi întotdeauna o copie de rezervă a fișierelor tale. Reformatarea hard disk-ului și reinstalarea sistemului de operare este uneori un proces mai rapid și mai ușor decât încercarea de a elimina un rootkit.

5.4 Monitorizarea rețelei

Având un rețea de domiciliu Conectați-vă la calculatoarele de acasă de oriunde cu DynDNS Citeste mai mult poate fi incredibil de util. Poate fi utilizat pentru a transfera fișiere între computere într-un bliț și pentru a oferi acces la internet la o serie de dispozitive non-PC, precum console de jocuri și playere Blu-Ray.

Rețelele pot fi, de asemenea, vulnerabile la intruziune, cu toate acestea, o amenințare de securitate pentru PC care se referă atât la malware, cât și la hacking. Rețelele wireless sunt deosebit de vulnerabile, deoarece o rețea wireless, prin definiție, transmite date peste undele aeriene în toate direcțiile. Dacă aceste date sunt criptate, va fi mai greu să citească oamenii - dar cracarea nu este imposibilă.

Păstrarea filelor în rețea vă va ajuta să vă asigurați că nu există dispozitive ciudate conectate la aceasta. În mod normal, puteți face acest lucru uitându-vă pe Adrese MAC Verificați dacă rețeaua dvs. wireless este în siguranță cu AirSnare Citeste mai mult care sunt conectate la routerul dvs. și care le compară cu adresele MAC ale dispozitivelor pe care le dețineți (o adresă MAC este de obicei tipărită pe corpul unui dispozitiv). Cu toate acestea, este posibil să difuzați o adresă MAC, iar majoritatea routerelor nu oferă un jurnal detaliat al dispozitivelor care s-au conectat la rețeaua dvs. în trecut.

Unele apartamente de securitate Internet rectifică acest lucru cu ajutorul unui software de monitorizare a rețelelor care vă poate face hartă rețeaua, furniza informații despre fiecare dispozitiv detectat, și puneți aceste date pe o hartă a rețelei care vă arată cu exactitate ce dispozitive sunt conectate la rețeaua dvs. și mijloacele prin care acestea sunt conectate. Software-ul de monitorizare a rețelelor este de asemenea capabil să restricționeze accesul oricăror dispozitive noi, în cazul în care acestea sunt detectate sau limitează accesul dispozitivelor conectate în mod obișnuit la rețeaua dvs.

Nu toată lumea are nevoie de acest tip de protecție. Rețelele de casă cu fir nu au nevoie de ele foarte rar, iar utilizatorii care dețin un singur computer nu le mai trebuie (nici un computer nu face rețea). Utilizatorii cu rețele wireless sau rețele cu fir mari, pe de altă parte, vor găsi probabil acest software util.

5.5 Protecția împotriva phishingului

Așa cum am menționat în capitolul 2, phishingul este una dintre cele mai noi și mai grave amenințări de securitate cu care se confruntă utilizatorii de PC-uri astăzi. Spre deosebire de majoritatea amenințărilor anterioare, phishingul nu îți vizează computerul. Vă adresează - computerul dvs. este pur și simplu instrumentul folosit pentru comiterea unei infracțiuni împotriva voastră.

Phishingul funcționează atât de bine, deoarece calitatea înșelăciunii folosite de phishing este adesea excelentă. Un bun escrocher de tip phishing poate crea un portal bancar online fals, care arată identic cu cel pe care îl folosești în mod normal atunci când vizitezi site-ul web al băncii tale. Dacă nu acordați atenție, puteți introduce informațiile personale fără să vă gândiți. Haideți să facem față - cu toții avem zile libere. O singură alunecare după ce vii acasă dintr-o zi lungă la serviciu poate duce la tot felul de devastări.

Înșelăciunea nu este niciodată perfectă. Este posibil ca fișierele să poată crea e-mailuri și site-uri web cu aspect autentic, dar nu pot trimite un e-mail de la banca dvs. sau să folosească aceeași adresă URL ca și site-ul pe care îl imită. Pentru ochiul uman, distingerea unei adrese de e-mail false sau a unei adrese URL de una reală poate fi dificilă - dar software-ul poate face această distincție cât de repede poți clipi.

Protecția împotriva phishingului este un domeniu relativ nou, dar majoritatea apartamentelor de securitate pe Internet includ acum software anti-phishing. Utilitatea acestei funcții depinde, de obicei, de tehnologia utilizatorului. Fiți sincer - dacă cineva v-a trimis o adresă URL falsă de pe site-ul băncii dvs. prin schimbarea unui singur personaj, ați surprinde-o? Știți de ce unele site-uri web se termină cu lucruri precum .php și de ce este important? Cunoașteți diferența dintre http și https?

Dacă răspunsul la aceste întrebări este „nu”, ar trebui să descărcați software anti-phishing gratuit sau să luați în considerare achiziționarea unui Internet Security Suite cu o caracteristică anti-phishing. Doar asigurați-vă că citiți mai întâi o recenzie a software-ului. Deoarece acest tip de protecție este nou, rămâne mult loc pentru inovație - și spațiu pentru erori, de asemenea.

6. Alegerea software-ului de securitate

6.1 Ce produse oferă ce protecție?

În capitolul precedent am discutat despre cele mai importante forme de protecție. Să știi ce ai nevoie este un lucru - totuși, a găsi că este altul. Marketingul care înconjoară securitatea PC-ului este o parte din motivul pentru care domeniul poate fi atât de dificil pentru omul laic. Companiile apelează adesea aceleași caracteristici cu nume diferite.

Cea mai de bază formă de software de securitate pentru computere vândută în general este cunoscută sub numele de antivirus. Produsele antivirus sunt de obicei comercializate cu o combinație între cuvântul Antivirus și numele de marcă al companiei. Norton Antivirus, McAfee Antivirus, AVG Antivirus ș.a. Programele antivirus se potrivesc de regulă la definiția anti-malware prevăzută în acest ghid. Toți virușii, troienii, rootkit-urile și alte amenințări sunt vizați. Majoritatea produselor antivirus nu includ un firewall și funcții precum monitorizarea rețelei și protecția împotriva phishing, de obicei, nu sunt incluse.

Următorul pas este suita de securitate Internet. La fel ca în cazul software-ului antivirus, apartamentele de securitate pe Internet sunt de obicei vândute cu termenul Internet Security alături de numele companiei. Suite-urile de securitate pe internet includ de obicei un firewall și o protecție anti-phishing (care este uneori numită în schimb protecție identitate sau securitate identitară). Unele includ, de asemenea, un monitor de rețea Top 3 Instrumente de analiză și diagnosticare a rețelei portabile Citeste mai mult . Apartamentele de securitate pe Internet pot adăuga funcții anti-malware pe care produsul de bază antivirus nu le are, cum ar fi o scanare automată a virusului pe orice fișier trimis prin e-mail sau prin mesagerie instant.

Nivelul final de protecție este de mai multe nume. Trend Micro folosește termenul Securitate maximă, în timp ce Symantec apelează la produsul său Norton 360. În cazul în care produsul de securitate Internet de către o companie nu avea caracteristici anti-phishing sau monitor de rețea, produsul al treilea nivel de obicei adaugă acest lucru în. De asemenea, aceste produse, de obicei, funcții avansate de rezervă concepute pentru a reduce la minimum daunele produse de un virus care vă atacă sistemul de operare.

Deci, care ar trebui să cumperi? Este greu să vin cu un verdict definitiv, deoarece caracteristicile acestor produse variază de la companie la companie. Cu toate acestea, totuși, utilizatorul obișnuit este probabil cel mai bine servit de suita de securitate Internet. Dacă nu sunteți sigur ce caracteristici ale produsului unei anumite companii, asigurați-vă că verificați site-ul web al acestora. În mod obișnuit, veți găsi un grafic care listează caracteristicile pe care fiecare produs le are și nu le are.

6.2 Gratuit vs. Securitate plătită

Desigur, există unele dezbateri despre necesitatea achiziționării unei soluții antivirus în primul rând. Software-ul antivirus este destul de ieftin, în special dacă aștepți o vânzare. Nu este neobișnuit să vezi că magazinele de birou oferă literalmente copii ale software-ului antivirus - uneori cu un e-mail-rabat, iar alteori fără. Chiar dacă primiți gratuit o copie a unui program de securitate pentru PC, va trebui să plătiți o taxă anuală de abonament. Această taxă este, de obicei, egală cu valoarea de vânzare cu amănuntul a produsului.

Să plătești 40 de dolari pe an nu este foarte mult, dar, pe de altă parte, este posibil să nu plătești 40 de dolari. Soluții antivirus gratuite și firewall-uri există și funcționează destul de bine. De exemplu, Avast! Antivirus gratuit a fost testat într-o serie de AV-Comparative roundup-uri. În timp ce antivirusul gratuit nu a venit niciodată pe primul loc, a fost competitiv cu soluțiile antivirus plătite. La un test antivirus la cerere, acesta a ratat mai puține probe de malware decât software antivirus de la Symantec, Trend Micro, Kaspersky și alte companii binecunoscute de securitate pentru PC. (Sursă: Comparative AV)

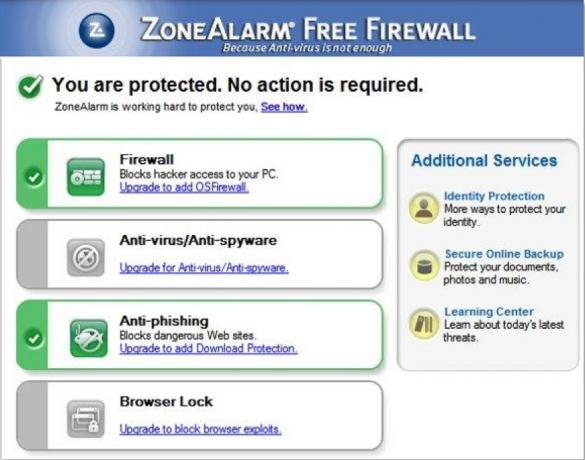

Firewall-uri gratuite Cele mai bune trei firewall-uri gratuite pentru Windows Citeste mai mult sunt de asemenea disponibile. Firewall-ul Zone Alarm a fost mult timp popular și, deși și-a pierdut avantajul în timp, este încă o opțiune bună. Alte opțiuni sunt disponibile de la companii precum PC Tools, Comodo și altele. Opțiunile de protecție împotriva phishingului și monitorizarea rețelelor sunt disponibile, de asemenea, gratuit.

Este posibil să oferiți o protecție adecvată pentru computer gratuit, iar beneficiul acestuia este evident - aveți mai mulți bani pentru a cheltui în alte lucruri. Cu toate acestea, combinarea antivirus gratuit, a firewall-ului și a soluțiilor de monitorizare a rețelelor nu este ideea tuturor de a se distra. De asemenea, software-ul gratuit de securitate este adesea puțin mai cuprinzător decât opțiunile plătite - într-adevăr, acesta este uneori o decizie intenționată de proiectare, deoarece unele companii care oferă opțiuni gratuite oferă, de asemenea, plătite upgrade-uri. Avast! Antivirus gratuit, de exemplu, poate detecta și elimina viruși, dar versiunea Pro include o mai bună protecție împotriva amenințărilor web.

6.3 Suita ideală de securitate pentru internet gratuit

Revizuirea gamei largi de opțiuni de securitate plătite pentru PC este dincolo de domeniul de aplicare al prezentului ghid. După cum s-a menționat anterior, este foarte recomandat ca cititorii să verifice Comparative AV pentru cele mai recente informații despre eficacitatea anti-malware. PCMag.com și CNET sunt alte două site-uri care oferă în mod constant recenzii utile ale software-ului de securitate.

Informațiile despre software-ul de securitate gratuită pot fi însă mai greu de obținut, iar punctul de preț scăzut al gratuității are un efect asupra calității generale a opțiunilor disponibile. Există câteva opțiuni gratuite pe care nu le-aș recomanda niciodată nimănui. De asemenea, trebuie să fii atent la opțiunile găsite prin Google și alte motoare de căutare, întrucât acestea nu sunt întotdeauna programe legitime. Cu toții am întâlnit anunțurile pop-up care proclamă „Opriți-vă! Am detectat 5 virusuri pe computer!!! ” Software-ul pe care îl promovează aceste reclame este, de obicei, programul malware deghizat în software de securitate.

Pentru a ajuta la simplificarea lucrurilor, am venit cu trei programe gratuite care vă vor ajuta să vă protejați PC-ul de o serie de amenințări.

Avast! Antivirus gratuit sau esențiale de securitate Microsoft

Există mai multe programe antivirus gratuite competente disponibile, dar Avast! Antivirus gratuit apare deasupra. Acest program a fost testat de AV-Comparatives. A primit o evaluare Advanced + în ultimul test la cerere și o evaluare avansată în ultimul test proactiv. Aceste evaluări nu ar fi rele pentru un program plătit și sunt excelente pentru software-ul disponibil gratuit. Avast! Antivirus gratuit este, de asemenea, relativ intuitiv, așa că nu trebuie să petreci mult timp încercând să faci cunoștință cu programul.

Avast funcționează foarte bine în testele software de securitate, dar ar putea fi unele îmbunătățiri ale interfeței. Microsoft Security Essentials este o alegere excelentă dacă doriți ceva care se simte mai intuitiv. Nu se clasează la fel de mare ca Avast în testarea AV-Comparatives, dar a primit o evaluare avansată, ceea ce o face la fel cu multe soluții antivirus plătite.

Firewall ZoneAlarm Free

ZoneAlarm a fost mare lucru acum un deceniu, când programul a debutat pentru prima dată. La vremea respectivă, majoritatea utilizatorilor nu erau familiarizați cu ce a fost un firewall sau de ce poate fi nevoie. De atunci, multe fire de protecție gratuite concurente au venit și au dispărut, însă ZoneAlarm rămâne unul dintre cele mai populare. Este un firewall puternic, ușor de înțeles. Protecția de ieșire oferită este deosebit de importantă - acest lucru va împiedica malware-ul să trimită informații către o terță parte dacă infectează computerul. ZoneAlarm include și o bară de instrumente anti-phishing.

Anti-Phishing BitDefender

Dacă nu vă place bara de instrumente anti-phishing inclusă cu ZoneAlarm, puteți încerca opțiunea BitDefender. Această bară de instrumente, pentru Internet Explorer și Firefox, oferă protecție în timp real împotriva site-urilor web care ar putea încerca să redea informațiile personale. De asemenea, oferă protecție împotriva legăturilor trimise prin mesageria instantanee MSN sau Yahoo.

7. Pregătiți-vă pentru cel mai rău - și Backup!

7.1 Importanța copiilor de rezervă

Implementarea securității PC complete vă va proteja de marea majoritate a amenințărilor. Majoritatea programelor malware și a altor amenințări la adresa securității exploatează un anumit mod de atac și, după ce știți acest lucru, puteți lua contra-măsuri. Cu toate acestea, chiar și cea mai bună apărare nu este de nepătruns. Este posibil ca, din orice motiv, să te simți atacat de hackeri deosebit de deștepți care îți pot ocoli securitatea și dăunează PC-ului. Sau puteți fi lovit de un atac de zero zile, o amenințare de securitate care se răspândește rapid folosind o exploatare necunoscută anterior care nu a fost patch.

Oricare ar fi cazul, este important să păstrați o copie de rezervă a informațiilor dvs. critice. O copie de rezervă este o copie a datelor importante care este plasată într-o locație digitală sau fizică separată. Copierea fotografiilor de familie pe hard disk-ul secundar al computerului dvs. este o modalitate de copiere de rezervă a datelor. Plasarea fotografiilor respective pe a CD ROM Montarea fișierelor de imagini CD sau DVD folosind practic o aplicație portabilă Citeste mai mult iar apoi stocarea acelui CD într-o cutie de blocare a băncii este, de asemenea, un exemplu de copiere de rezervă a datelor.

Aceste două exemple sunt opuse polare. Unul este extrem de ușor, dar, de asemenea, nu este foarte sigur, în timp ce celălalt este foarte sigur, dar incomod. Există multe opțiuni de luat în considerare între aceste două extreme.

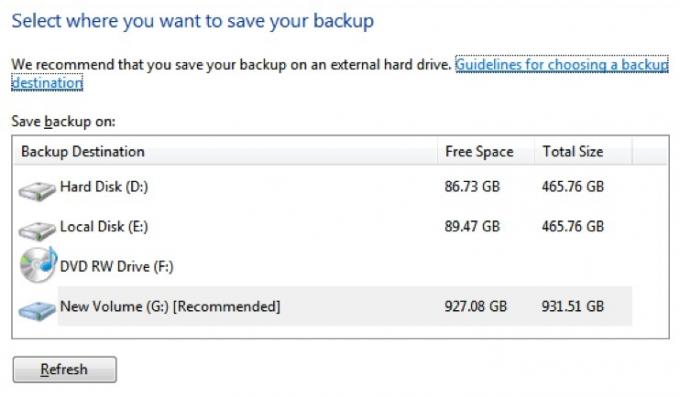

7.2 Opțiuni de rezervă

La baza acesteia, copierea de rezervă a datelor nu este altceva decât crearea unei copii de date și plasarea acestora undeva în afară de locația inițială. Pur și simplu plasarea fișierelor într-un folder pe un hard disk intern secundar este cea mai ușoară cale de a face backup. Totuși, acest lucru nu este foarte sigur. Programele malware pot infecta cu ușurință unitatea secundară și fișierele corupte acolo, dacă ar trebui să fie programat pentru a face acest lucru. Această metodă nu face nimic pentru a proteja fișierele dvs. de a fi accesate printr-un troian.

Când vine vorba de protecția împotriva virușilor, izolarea de pe computer este importantă. Cu cât copia de rezervă este mai izolată de computerul dvs., cu atât este mai mică șansa ca malware-ul să poată accesa backup-ul și să-i facă rău. Având în vedere acest lucru, există câteva opțiuni de rezervă care ies în evidență de restul.

Hard disk-uri externe

Un hard disc extern 4 lucruri pe care trebuie să le știți când cumpărați un hard disk nou Citeste mai mult sau o unitate de dimensiuni reduse (dacă dimensiunea fișierelor de care aveți nevoie pentru copie de rezervă este suficient de mică), este o modalitate simplă de a crea o copie de rezervă, atât timp cât hard disk-ul extern nu este conectat activ la un computer. Hard disk-urile externe asigură viteze de transfer rapide, reducând timpul necesar pentru transferul de date și pot stoca volume imense de informații. Multe hard disk-uri externe sunt acum suficient de mari pentru a reproduce toate datele de pe un hard disk intern, ceea ce face recuperarea cât mai nedureroasă.

Problema principală cu un hard disk extern este natura sa plug-and-play. Conectarea unei unități externe la un computer creează instantaneu o conexiune, care poate fi apoi utilizată pentru a transfera malware pe unitate. Dacă utilizați o unitate externă pentru backup, ar trebui să rulați o scanare malware pe computer înainte de a o conecta.

Formate optice

Deși astăzi considerată o metodă de modă veche de backup de date, discurile CD și DVD-ROM rămân una dintre cele mai sigure opțiuni de backup. Dacă creați un disc ca doar de citire, nu va fi posibil ca nimeni să scrie date suplimentare pe disc în viitor, ceea ce împiedică malware să intre în disc fără cunoștința dvs. Desigur, va trebui să creați un disc nou de fiecare dată când creați o copie de rezervă, dar CD / DVD-ROM pot fi cumpărate în pachete de 100 pentru 20 de dolari la majoritatea magazinelor de electronice.

Capacitatea de stocare este limitarea acestei alegeri. Un CD standard poate stoca aproximativ 650 de megabyte de date, în timp ce un DVD se extinde la aproape 5 gigabyte. Blu-Ray, cel mai recent format obișnuit, poate stoca până la 50 de gigabyte pe un disc cu două straturi, dar discurile BD-R DL individuale sunt cuprinse între 10 și 20 $.

Backup online

În ultimii ani, au apărut o serie de servicii de backup online, precum Carbonite și Mozy. Chiar și serviciile de sincronizare online, cum ar fi Dropbox, pot fi utilizate pentru backup online. Aceste servicii oferă o locație sigură în afara site-ului pentru stocarea datelor. Aceasta oferă un grad ridicat de securitate a datelor, deoarece există puține șanse ca aceste informații să fie atacate automat de o infecție malware.

Pe de altă parte, serviciile de backup online sunt vulnerabile la atac prin intermediul unui keylogger Cum să înșele spyware-ul Keylogger Citeste mai mult sau troian. Oricine va descoperi numele de utilizator și parola dvs. va putea accesa datele dvs. Practic, toate serviciile de backup online pot restaura datele șterse pentru o perioadă limitată de timp, așa că este puțin probabil ca cineva să poată distruge fișierele în permanență. Cu toate acestea, este posibil să poată prelua fișierele și să le citească.

Costul copiilor de rezervă online se poate adăuga în timp. Planurile de rezervă ale Carbonite sunt de 54,95 USD pe an, în timp ce Dropbox percepe 10 dolari pe lună pentru doar 50 de gigabyte de stocare.

Personal, vă recomand o strategie în două părți care combină un hard disk extern SAU un serviciu de backup online cu discuri DVD-ROM. Discurile DVD-ROM nu trebuie să conțină toate informațiile dvs. - doar lucrurile pe care nu le puteți permite să le pierdeți, cum ar fi înregistrările de afaceri. Dacă aveți în vedere un hard disk, consultați articolul nostru Makeuseof.com 4 lucruri pe care trebuie să le știți când cumpărați un hard disk nou 4 lucruri pe care trebuie să le știți când cumpărați un hard disk nou Citeste mai mult .

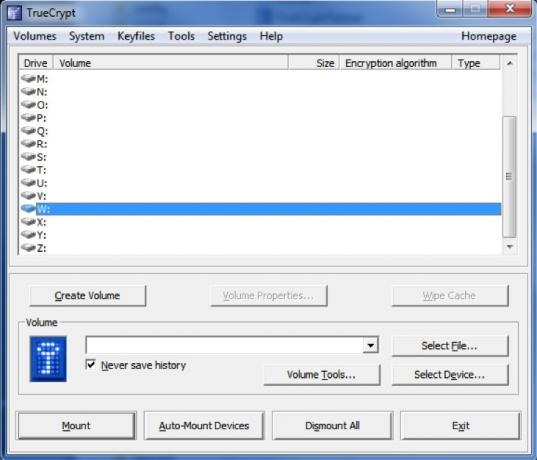

7.3 Securizarea fișierelor cu criptare

O altă garanție care poate fi utilizată pentru copierea de rezervă și protejarea datelor este criptarea. Criptarea este procesul de scrambling a unui fișier cu utilizarea unui algoritm specific. Odată scrambled, fișierul nu poate fi citit decât dacă este decriptat prin introducerea parolei corespunzătoare. Fișierele criptate pot fi șterse, dar nu pot fi citite. În majoritatea cazurilor, acestea sunt sigure, chiar dacă sunt transferate de la computerul dvs. la computerul unei terțe părți.

Criptarea Cinci instrumente de criptare online pentru a vă proteja confidențialitatea Citeste mai mult poate sau nu să vă protejeze informațiile împotriva unui atac malware. Multe atacuri malware care dăunează fișierelor de pe un fișier de atac de PC cu anumite formate. Programele malware ar putea înlocui conținutul tuturor documentelor word cu propoziția „Ați fost hacked !!!” de exemplu. Dacă fișierele sunt criptate, acest tip de modificare nu este posibil. Pe de altă parte, criptarea nu împiedică ștergerea completă a fișierelor.

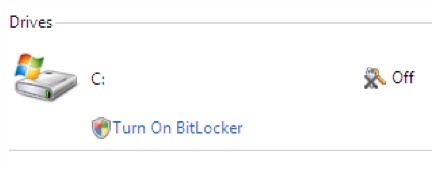

Dacă un hard disk extern este o copie de rezervă împotriva pierderii de date, criptarea este o copie de rezervă împotriva furtului de date. Nici nu este deosebit de greu de implementat. Windows 7 Ultimate vine cu o funcție de criptare încorporată numită BitLocker și oricine poate descărca și instala TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ Cum să faceți foldere criptate Altele nu pot fi vizualizate cu Truecrypt 7 Citeste mai mult ), un program de criptare freeware extrem de puternic.

Nu toată lumea are nevoie să-și cripteze fișierele. Bunica mea, de exemplu, nu face nimic pe computer, ci joacă solitaire și trimite e-mailuri, așa că nu are nevoie de criptare. Criptarea este recomandată utilizatorilor care stochează date sensibile pe computerul lor pentru perioade lungi de timp. De exemplu, ar fi o idee bună să criptați înregistrările fiscale anterioare dacă păstrați copii ale acestora pe computer. Informațiile din aceste fișiere ar fi de mare ajutor pentru un hoț de identitate.

7.4 Cât de des ar trebui să fac backup?

Cumpărarea a ceva care poate fi folosit pentru o copie de rezervă este primul pas. Al doilea pas este de fapt efectuarea copiilor de rezervă. Este obișnuit ca utilizatorii să facă asta o dată și apoi uită să o facă din nou. Drept urmare, datele pe care le recuperează după un atac malware nu mai sunt relevante și se pierd multe.

Frecvența cu care ar trebui să faceți backup depinde foarte mult de modul în care folosiți computerul. Un computer de familie, care nu este folosit pentru a stoca fișiere importante și conține rareori informații sensibile, se poate face cu o programare lunară. Un computer de birou de acasă utilizat în mod regulat pentru gestionarea informațiilor despre client, pe de altă parte, ar beneficia de o copie de rezervă săptămânală sau chiar zilnică.

Dacă urmați abordarea în doi pași pe care am recomandat-o mai devreme, copiile de siguranță ușoare nu ar trebui să fie dificile. Majoritatea hard disk-urilor externe și serviciilor de backup online vin cu instrucțiuni ușoare pentru copierea de rezervă a informațiilor care ar trebui să facă procesul de backup rapid și nedureros. Dacă ați achiziționat oricare dintre aceste soluții de rezervă, vă recomand să executați backup-uri săptămânal până lunar.

Nu uitați să folosiți o copie de rezervă optică pentru cele mai importante date ale dvs. Acest lucru se poate întâmpla mai rar - să zicem, o dată pe lună sau mai puțin. De fapt, este posibil ca un computer de familie să aibă nevoie doar de acest tip de backup pe an. Am constatat că, după sezonul fiscal, este de obicei cel mai bun, întrucât familiile adesea încheie contabilitatea anului precedent odată ce impozitele sunt terminate.

Amintiți-vă - o copie de rezervă depășită este o copie de rezervă inutilă. Programele recomandate aici sunt generale. Folosește-ți cea mai bună judecată și gândește-te la ce s-ar întâmpla dacă ai pierde accesul la fișierele tale. Dacă ați salvat un fișier nou pe care pur și simplu nu îl puteți pierde, este timpul să faceți o copie de rezervă. Mulți studenți vor împărtăși gândurile mele despre asta. Nimic nu este mai rău decât să fii nevoit să refac munca pierdută din cauza unui atac malware.

8. Recuperarea de la programele malware

Programul malware se întâmplă. Dacă sunteți inteligent în ceea ce privește securitatea computerului dvs. și sunteți puțin norocos, nu va trebui să faceți vreodată probleme cu preluarea programelor malware sau a pagubelor fișierelor. Dacă ați fost rănit de malware, totuși, toată prevenirea din lume nu face prea mult. Este timpul să intrați în modul de recuperare - curățarea după mizeria pe care a făcut-o malware.

8.1 Reclamarea computerului

Sarcina utilă dintr-un atac malware poate varia substanțial. Unele programe malware vor încerca pur și simplu să instaleze un bloatware Revo Uninstaller vă va căpăta Bloatware Citeste mai mult programează sau modifică câteva setări ale sistemului, în timp ce alte forme de malware vor face un PC complet inutil. Gradul de deteriorare va dicta, evident, răspunsul.

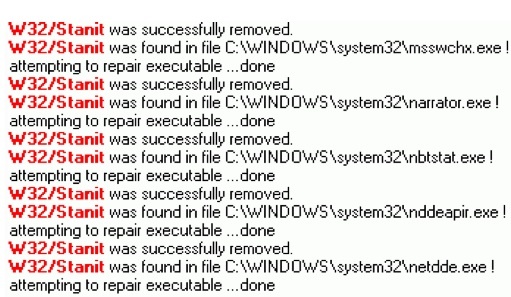

Dacă bănuiți sau știți că ați fost lovit de malware, dar calculatorul dvs. funcționează în continuare, puteți încerca să eliminați programul malware folosind software anti-malware. Programele malware vor încerca adesea să blocheze instalarea de programe care ar putea să îl elimine, dar acest lucru este în valoare de o lovitură. Programele malware, precum securitatea PC-ului, nu sunt perfecte. Chiar dacă se presupune că răspunde la încercările de eliminare a acestuia, este posibil să nu răspundă corespunzător sau să nu poată face față cu software anti-malware actualizat recent.

Puteți încerca, de asemenea, să eliminați manual malware-ul. Acest lucru a fost foarte eficient, dar devine din ce în ce mai dificil, deoarece malware-ul devine mai sofisticat. Pentru a face acest lucru, va trebui mai întâi să descoperiți unde se află de fapt malware-ul. Este posibil ca software-ul anti-malware să vă poată îndrepta către acesta sau este posibil să găsiți locația examinând programele care rulează pe computer cu ajutorul unui utilitar manager de sarcini. După ce l-ai găsit pe infractor, ștergeți-l. În unele cazuri, puteți face acest lucru cu ușurință, dar în cele mai multe situații, va trebui să porniți sistemul într-un mod de diagnostic, cum ar fi Modul Windows Safe Cum să începeți în modul de siguranță Windows și utilizările acestuiaSistemul de operare Windows este o structură complexă care găzduiește o mulțime de procese. Pe măsură ce adăugați și eliminați hardware și software, pot apărea probleme sau conflicte, iar în unele cazuri poate deveni foarte ... Citeste mai mult . Chiar și atunci, ștergerea manuală este adesea dificilă sau imposibilă.

În cazul în care daunele provocate de atacul malware sunt mai severe, o abordare a pământului înfiorată este adesea cel mai bun răspuns. Reformatați hard disk-ul, reinstalați-vă sistemul de operare și înlocuiți fișierele din backup. Acest lucru poate dura o oră sau două din timpul dvs. și este, evident, o durere în fund. Astfel, această metodă de recuperare este adesea mai rapidă decât încercarea de a vâna și a șterge tot ceea ce este infectat. De asemenea, este, fără îndoială, mai sigur. Chiar dacă credeți că ați reușit să eliminați o infecție cu malware, nu puteți fi sigur că ați făcut acest lucru. Este prea ușor pentru malware-ul să se ascundă în fișierele critice ale sistemului sau să se deghizeze ca executabil nevinovat.

8.2 Protejarea identității tale

Desigur, unele dintre amenințările de securitate prezentate în acest ghid nu vă atacă deloc computerul. Atacurile de phishing pot face destul de multe daune, fără să afecteze electronica și orice atac malware conectează cu succes ghearele în computer crește foarte mult șansa ca o parte necunoscută să obțină personalul tău informație.

Dacă veți constata vreodată că computerul dvs. a fost infectat cu succes de malware, ar trebui să resetați rapid toate parolele de pe un al doilea computer. Aceasta include portaluri bancare, conturi de e-mail, site-uri de rețele sociale etc. Nu este dificil pentru malware să înregistreze acest tip de date în timp ce le introduceți și nu ar trebui să subestimați ce poate face o persoană cu aceste conturi. Pierderea controlului unui cont de social media, de exemplu, vă poate deteriora relațiile personale sau vă poate pune prietenii și familia în pericol, deoarece contul dvs. poate fi folosit pentru a răspândi malware.

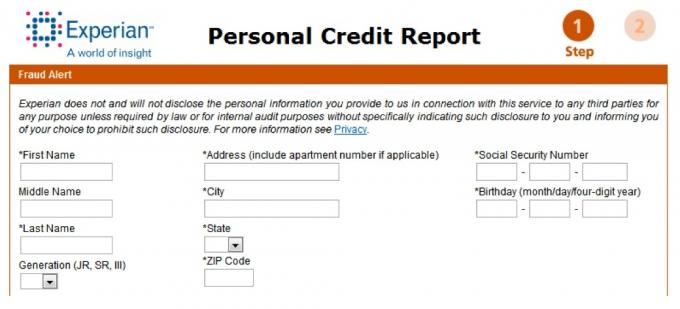

După ce ați finalizat acest lucru, următorul pas este să scoateți o alertă de fraudă de credit. Cele trei mari agenții de credit, Equifax, Experian și Transunion, pot plasa o alertă de securitate sau înghețare în raportul dvs. de credit. Acest pas va împiedica alții să obțină raportul dvs. de credit, care va opri majoritatea încercărilor de a obține credit prin numele dvs. De asemenea, este înțelept să vorbiți cu departamentul de prevenire a fraudei cu privire la orice card de credit pe care l-ați folosit online înainte. Multe companii de cărți de credit oferă un serviciu similar care va împiedica utilizarea cardului dvs. pentru o perioadă limitată de timp. Contactați banca dvs. dacă este implicat cardul dvs. de debit.

În cele din urmă, contactați Administrația de securitate socială dacă credeți că SSN-ul dvs. a fost compromis. Vă rugăm să rețineți că aceste exemple sunt valabile pentru țara mea de reședință, Statele Unite. Cititorii din alte națiuni vor trebui să contacteze organizațiile nației lor.

Dacă apare furtul de identitate, trebuie să acționați cât mai repede posibil. Contactați compania sau banca corespunzătoare și cereți să vorbiți pentru prevenirea fraudei. Anunțați-le că s-a produs o activitate neautorizată și asigurați-vă că solicitați o copie scrisă a corespondenței. Nu doriți să vi se refuze protecția împotriva fraudei, deoarece prima persoană cu care ați vorbit a uitat să vă înregistreze conversația.

De asemenea, este important să depuneți un raport al poliției dacă se produce furt de identitate. Este puțin probabil ca poliția să poată să-l prindă pe făptuitor sau chiar să încerce, dar depunerea unui raport al poliției va facilita eliminarea acuzațiilor frauduloase de pe raportul de credit sau cardul dvs. Deși majoritatea departamentelor de poliție sunt receptive la depunerea unui raport al poliției, este posibil să găsiți uneori unul care nu pare a fi important. Dacă se întâmplă acest lucru, contactați o agenție de aplicare a legii din zona dvs. Dacă ați început să contactați poliția orașului, de exemplu, încercați să contactați poliția județeană.

8.3 Prevenirea problemelor viitoare

După ce ați șters malware-ul sau ați reinstalat sistemul de operare și ați efectuat diligentele necesare în ceea ce privește securizarea informațiilor dvs. personale, următorul pas este să vă asigurați că nu trebuie să vă confruntați cu problema din nou.

În mod obișnuit, aceasta este o problemă simplă de identificare a zonelor în care securitatea PC-ului dvs. ar putea folosi unele modificări și remedierea acestora. Sperăm că acest ghid vă va oferi o idee bună despre ce aveți nevoie pentru a vă proteja computerul. Iată o listă de verificare rapidă pentru a vă reaminti.

1. Instalați software anti-malware

2. Instalați un firewall

3. Instalați software anti-phishing

4. Instalați un monitor de rețea

5. Actualizați toate software-urile, inclusiv sistemul de operare, la cea mai recentă versiune

6. Creați o copie de rezervă a datelor dvs. importante

Desigur, este posibil să nu fi fost infectat de malware, deoarece ai făcut o greșeală. Este posibil să fi fost pur și simplu vizat de malware-ul potrivit în momentul nepotrivit sau este posibil să fi fost lovit direct de un hacker inteligent. Acest lucru nu înseamnă că prevenirea este inutilă, ci înseamnă că ai avut anterior ghinion.

9. Concluzie

9.1 Un rezumat al problemelor

Am atins multe informații în acest ghid. Am vorbit despre amenințări cu malware, înșelătorii, software anti-malware de care aveți nevoie, alternative freeware și multe altele. Aceasta este o mulțime de informații pe care să le diger simultan, dar sunt trei puncte pe care aș dori să le consolidez.

1. Este important să protejați securitatea computerului. Așa cum am menționat anterior, rămâne un contingent de utilizatori care rămân convinși că utilizarea „bunului simț” va proteja în mod adecvat un computer. Nu este pur și simplu cazul. Este posibil ca o amenințare cu malware să atace un computer fără acțiunea utilizatorului, iar o parte din înșelăciunea folosită în escrocherii de phishing este extrem de dificil de detectat.

2. Este imposibil să protejați un computer împotriva tuturor amenințărilor de securitate tot timpul. Folosind software anti-malware, firewall-uri și alte protecții reduce doar șansa unei probleme. Imunitatea deplină nu este posibilă. Acesta este motivul pentru care este important să păstrezi o copie de rezervă actuală a datelor importante.

3. Nu trebuie să cheltuiți nimic pe software-ul de securitate pentru PC, dar securizarea computerului este de obicei mai ușoară cu un produs plătit de înaltă calitate. (Notă: Nu toate softurile plătite de securitate pentru PC sunt în valoare de bani. Asigurați-vă că citiți recenziile înainte de a cumpăra.) Dacă sunteți un utilizator obișnuit, gama de software de securitate disponibilă vă poate pericula. Asigurați-vă că înțelegeți orice soluție descărcați sau cumpărați.

Ar fi minunat să trăiești într-o lume în care securitatea PC-ului era simplă. Totuși, aceasta nu este realitate, iar problemele legate de securitatea PC-urilor vor deveni mai complexe. Odată cu trecerea timpului, tehnicile folosite de cei care doresc să plaseze malware pe computer vor deveni mai complexe. Aceasta nu înseamnă că ar trebui să vă speriați, dar înseamnă că ar trebui să fiți la curent cu tendințele actuale de securitate a PC-ului și (încă o dată) să păstrați o copie de rezervă actuală a datelor importante.

9.2 O Notă despre amenințările mobile

Acest ghid privește securitatea PC-ului. Deocamdată, computerele sunt identificate pe scară largă ca desktop-uri, laptop-uri și netbook-uri. Cu toate acestea, dispozitivele noi precum iPhone și smartphone-urile Android schimbă modul în care ne uităm la securitatea PC-ului. Până în prezent, au existat doar o serie de amenințări la adresa securității vizate la aceste dispozitive, dar se pare că ar fi loc pentru acestea dispozitivele care urmează să fie exploatate și luând în considerare popularitatea lor, este probabil doar o problemă de timp înainte să devină un malware comun ţintă.

Amenințările pe aceste dispozitive pot fi, de asemenea, o amenințare pentru computerul dvs., presupunând că, la fel ca majoritatea oamenilor, conectați dispozitivul la computer. Cercetarea privind protecția dispozitivelor mobile este încă la început și, deși există unele programe anti-malware disponibile, utilitatea lor nu este cunoscută pe deplin. În orice caz, este înțelept să tratați aceste dispozitive cu grijă că ați trata un computer. Ați primit un e-mail neașteptat de la banca dvs.? Lasă-l în pace până îl poți vizualiza cu computerul anti-phishing echipat. Abțineți-vă de a descărca fișiere necunoscute și de a vizita site-uri web de care nu vă cunoștiți.

9.3 Lectură suplimentară

- 2 aplicații pentru a crea cu ușurință reguli de firewall pentru rețea pentru Ubuntu Două aplicații pentru a crea cu ușurință reguli de firewall pentru rețea pentru Ubuntu Citeste mai mult

- 2 programe antivirus gratuite pentru Mac OS X Cele mai bune 10 programe antivirus gratuiteIndiferent ce computer folosești, ai nevoie de protecție antivirus. Iată cele mai bune instrumente antivirus gratuite pe care le puteți utiliza. Citeste mai mult

- 3 firewall-uri gratuite pentru Windows Cele mai bune trei firewall-uri gratuite pentru Windows Citeste mai mult