Publicitate

Din când în când, o nouă variantă de malware apare ca un memento rapid că mizele de securitate sunt mereu în creștere. Trojanul QakBot / Pinkslipbot este unul dintre ele. Programele malware, care nu conțin credințe bancare, pot acum să rămână și să acționeze ca un server de control - mult după ce un produs de securitate își încetează scopul inițial.

Cum rămâne activ OakBot / Pinkslipbot? Și cum îl puteți elimina complet din sistem?

QakBot / Pinkslipbot

Acest troian bancar are două nume: QakBot și Pinkslipbot. Programul malware în sine nu este nou. A fost implementat pentru prima oară la sfârșitul anilor 2000, dar încă mai provoacă probleme peste un deceniu mai târziu. Acum, troianul a primit o actualizare care prelungește activitatea rău intenționată, chiar dacă un produs de securitate își reduce scopul inițial.

Infecția folosește plug-and-play universal (UPnP) pentru a deschide porturi și a permite conexiuni primite de la oricine de pe internet. Pinkslipbot este apoi utilizat pentru recoltarea acreditărilor bancare. Gama obișnuită de instrumente malițioase: keyloggers, furturi de parole, atacuri de browser MITM, furt de certificate digitale, credențe FTP și POP3 și multe altele. Programul malware controlează o botnet estimată a conține peste 500.000 de computere. (

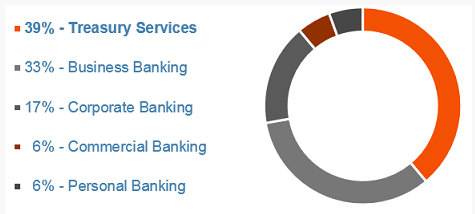

Ce este o botnet, oricum? PC-ul dvs. este un zombie? Și ce este un computer Zombie, în orice caz? [FaceUseOf Explică]V-ați întrebat vreodată de unde provine tot spamul pe Internet? Probabil că primiți în fiecare zi sute de e-mailuri junk filtrate prin spam. Asta înseamnă că sunt sute și mii de oameni acolo, stând ... Citeste mai mult )Programul malware se concentrează în principal pe sectorul bancar din SUA, 89% din dispozitivele infectate găsindu-se în facilități de trezorerie, corporative sau bancare comerciale.

O nouă variantă

Cercetători la Laboratorii McAfee descoperit noua variantă Pinkslipbot.

„Deoarece UPnP presupune că aplicațiile și dispozitivele locale sunt de încredere, nu oferă protecții de securitate și este predispus la abuzuri de către orice mașină infectată din rețea. Am observat mai multe proxere de server de control Pinkslipbot găzduite pe calculatoare separate pe aceeași casă de rețea, precum și ceea ce pare a fi un hotspot public Wi-Fi ”, spune McAfee Anti-Malware Researcher Sanchit Karve. „Din câte știm, Pinkslipbot este primul malware care folosește mașini infectate ca servere de control bazate pe HTTPS și al doilea malware bazat pe executabil care utilizează UPnP pentru redirecționarea porturilor după vierme Conficker infam în 2008."

În consecință, echipa de cercetare McAfee (și alții) încearcă să stabilească exact modul în care o mașină infectată devine un proxy. Cercetătorii consideră că trei factori joacă un rol semnificativ:

- O adresă IP localizată în America de Nord.

- O conexiune la internet de mare viteză.

- Posibilitatea de a deschide porturi pe o poartă de internet utilizând UPnP.

De exemplu, programul malware descarcă o imagine folosind serviciul Test de viteză Comcast pentru a verifica de două ori că există o lățime de bandă suficientă.

Odată ce Pinkslipbot găsește o mașină țintă adecvată, programele malware eliberează un pachet de protocol Service simple Discovery pentru a căuta dispozitivele Internet Gateway (IGD). La rândul său, IGD este verificat pentru conectivitate, rezultatul pozitiv fiind crearea de reguli de port-forwarding.

Drept urmare, după ce autorul programului malware decide dacă o mașină este potrivită pentru infecție, un binar troian se descarcă și se implementează. Acesta este responsabil pentru comunicarea proxy pe serverul de control.

Dificil de obligat

Chiar dacă suita dvs. anti-virus sau anti-malware a detectat și eliminat cu succes QakBot / Pinkslipbot, există șansele ca acesta să servească în continuare ca proxy-server de control pentru malware. Calculatorul dvs. poate fi încă vulnerabil, fără să vă dați seama.

„Regulile de redirecționare a porturilor create de Pinkslipbot sunt prea generice pentru a fi eliminate automat fără a risca configurații greșite ale rețelei. Și cum majoritatea programelor malware nu interferează cu redirecționarea porturilor, este posibil ca soluțiile anti-malware să nu readucă astfel de modificări ”, spune Karve. „Din păcate, acest lucru înseamnă că computerul dvs. poate fi în continuare vulnerabil la atacuri exterioare, chiar dacă produsul dvs. antimalware a eliminat cu succes toate sistemele Pinkslipbot din sistemul dvs.”

Programul malware oferă capabilități de viermi Virusuri, Spyware, Malware etc. Explicat: Înțelegerea amenințărilor onlineCând începeți să vă gândiți la toate lucrurile care ar putea merge greșit atunci când navigați pe Internet, web-ul începe să pară un loc destul de înfricoșător. Citeste mai mult , ceea ce înseamnă că se poate auto-reproduce prin unități de rețea partajate și alte suporturi amovibile. Potrivit cercetătorilor IBM X-Force, a provocat blocaje Active Directory (AD), forțând angajații organizațiilor bancare afectate offline ore întregi.

Un Ghid de îndepărtare scurtă

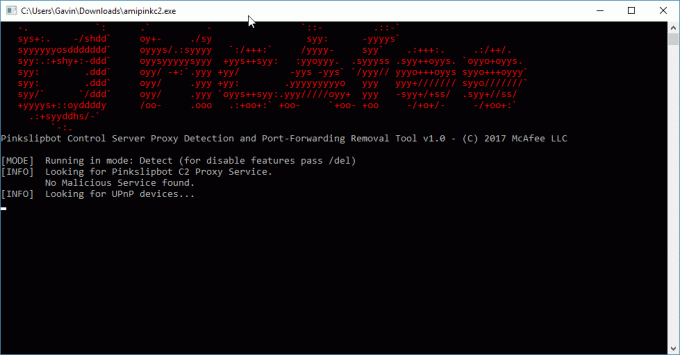

McAfee a lansat Pinkslipbot Control Server pentru detectarea proxy și instrumentul de îndepărtare a port-forwarding (sau PCSPDPFRT, pe scurt... glumesc). Instrumentul este disponibil pentru descărcare chiar aici. Mai mult, este disponibil un scurt manual de utilizare aici [PDF].

După ce ați descărcat instrumentul, faceți clic dreapta și Rulat ca administrator.

Instrumentul scanează automat sistemul dvs. în „modul detectare”. Dacă nu există nicio activitate rău intenționată, instrumentul se va închide automat fără a face modificări la configurația sistemului sau a routerului.

Cu toate acestea, dacă instrumentul detectează un element rău intenționat, puteți utiliza pur și simplu /del comanda dezactivare și eliminare a regulilor de redirecționare a portului.

Evitarea detectării

Este oarecum surprinzător să vezi un troian bancar de această sofisticare.

În afară de viermele Conficker menționat mai sus, „informațiile despre utilizarea rău a UPnP de către malware sunt rare.” Mai relevant, este un semnal clar că dispozitivele IoT care utilizează UPnP sunt o țintă imensă (și vulnerabilitate). Pe măsură ce dispozitivele IoT devin omniprezente, trebuie să recunoști că ciberneticii au o oportunitate de aur. (Chiar și frigiderul dvs. este în pericol! Frigiderul inteligent al Samsung tocmai a fost pregătit. Ce zici de restul casei tale inteligente?O vulnerabilitate a frigiderului inteligent Samsung a fost descoperită de firma de testare Pen Test Parters, din Marea Britanie. Implementarea Samsung de criptare SSL nu verifică valabilitatea certificatelor. Citeste mai mult )

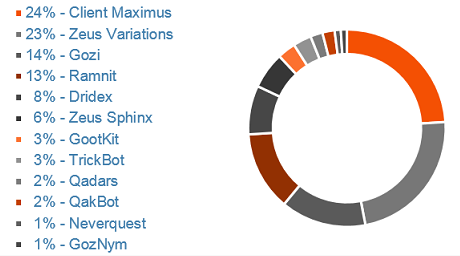

Dar, în timp ce Pinkslipbot tranziția într-o variantă de malware dificil de eliminat, aceasta este încă pe locul 10 în topul celor mai răspândite tipuri de malware financiare. Locul de top este încă deținut Client Maximus.

Atenuarea rămâne esențială pentru a evita malware-ul financiar, fie că este vorba de utilizatori de afaceri, întreprinderi sau acasă. Educație de bază împotriva phishingului Cum să localizați un e-mail de tip phishingPrinderea unui e-mail de tip phishing este dificilă! Escrocii pozează drept PayPal sau Amazon, încercând să-ți fure parola și informațiile despre cardul de credit, înșelăciunea lor este aproape perfectă. Vă arătăm cum să detectați frauda. Citeste mai mult și alte forme de activitate rău intenționată Modul în care escrocii folosesc e-mailurile de phishing pentru studenții țintăNumărul înșelătorilor adresate studenților este în creștere și mulți cad în aceste capcane. Iată ce trebuie să știți și ce ar trebui să faceți pentru a le evita. Citeste mai mult parcurgeți o modalitate masivă de a opri acest tip de infecție intrând într-o organizație - sau chiar acasă.

A fost afectat de Pinkslipbot? Era acasă sau organizația ta? Ai fost blocat din sistemul tău? Spuneți-ne mai jos experiențele voastre!

Credit imagine: akocharm prin Shutterstock

Gavin este un scriitor principal pentru MUO. El este, de asemenea, editorul și managerul SEO pentru site-ul suror-focalizat MakeUseOf, Blocks Decoded. Are o diplomă de scriere contemporană (Hons), cu practici de artă digitală, puse de pe dealurile Devon, precum și peste un deceniu de experiență de scriere profesională. Îi savurează cantități copioase de ceai.