Publicitate

A problemă serioasă de securitate cu shell-ul Bash - o componentă majoră a celor mai multe sisteme de operare asemănătoare UNIX - a fost descoperită, cu implicații semnificative pentru securitatea computerului la nivel mondial.

Problema este prezentă în toate versiunile limbajului de script Bash până la versiunea 4.3, ceea ce afectează majoritatea mașinilor Linux și întregul calculatoare care rulează OS X. și poate vedea un atacator care exploatează această problemă pentru a lansa propriul cod.

Curios cum funcționează și cum să te protejezi? Citiți mai departe pentru mai multe informații.

Ce este Bash?

Bash (în picioare pentru Bourne Again Shell) este interpretul implicit al liniei de comandă utilizat la majoritatea distribuțiilor Linux și BSD, pe lângă OS X. Este utilizat ca metodă de lansare a programelor, folosind utilitățile sistemului și interacționează cu sistemul de operare de bază prin lansarea comenzilor.

În plus, Bash (și cele mai multe shell-uri Unix) permit scripturile funcțiilor UNIX în scripturi mici. La fel ca majoritatea limbajelor de programare - cum ar fi Python, JavaScript

și CoffeeScript CoffeeScript este JavaScript fără durerile de capNu mi-a plăcut niciodată să scriu JavaScript atât de mult. Din ziua în care am scris prima mea linie folosind-o, am resentit întotdeauna că orice am scris în ea întotdeauna sfârșește aratând ca o Jackson Citeste mai mult - Bash acceptă funcții comune cu majoritatea limbajelor de programare, cum ar fi funcțiile, variabilele și domeniul de aplicare.

Bash este aproape omniprezent, mulți oameni folosind termenul „Bash” pentru a se referi la toate interfețele liniei de comandă, indiferent dacă folosesc efectiv shell-ul Bash. Si daca ați instalat vreodată WordPress sau Ghost prin linia de comandă Înregistrat pentru gazduire web doar SSH? Nu vă faceți griji - Instalați cu ușurință orice software WebNu știți primul lucru despre operarea Linux prin puternica sa linie de comandă? Nu vă mai faceți griji. Citeste mai mult , sau a tunat traficul dvs. web prin SSH Cum să tunelați traficul web cu SSH Secure Shell Citeste mai mult , este posibil să folosiți Bash.

Este peste tot. Ceea ce face ca această vulnerabilitate să fie cu atât mai îngrijorătoare.

Disecarea atacului

Vulnerabilitatea - descoperită de cercetătorul francez de securitate Stéphane Chazleas - a provocat o panică mare în utilizatorii Linux și Mac din întreaga lume, precum și a atras atenția în presa tehnologică. Și din motive temeinice, Shellshock ar putea vedea atacatorii care au acces la sisteme privilegiate și execută propriul lor cod rău intenționat. Este urât.

Dar cum funcționează? La cel mai mic nivel posibil, exploatează cum variabile de mediu muncă. Acestea sunt utilizate atât de sistemele asemănătoare UNIX și Windows Ce sunt variabilele de mediu și cum le pot folosi? [Windows]Din când în când voi învăța un mic sfat care mă face să mă gândesc „bine, dacă aș ști că acum un an, atunci m-ar fi salvat ore în șir”. Îmi amintesc viu că am învățat cum să ... Citeste mai mult pentru a stoca valorile care sunt necesare pentru ca computerul să funcționeze corect. Acestea sunt disponibile la nivel mondial disponibile pe întregul sistem și pot stoca o singură valoare - cum ar fi locația unui folder sau a unui număr - sau a unei funcții.

Funcțiile sunt un concept care se regăsește în dezvoltarea de software. Dar ce fac? Pur și simplu, pun la dispoziție un set de instrucțiuni (reprezentate prin linii de cod), care pot fi executate ulterior de alt program sau de un utilizator.

Problema cu interpretul Bash constă în modul în care gestionează funcțiile de stocare ca variabile de mediu. În Bash, codul găsit în funcții este stocat între o pereche de bretele cretate. Cu toate acestea, dacă un atacator lasă un cod Bash în afara brațului cret, acesta va fi executat de sistem. Aceasta lasă sistemul larg deschis pentru o familie de atacuri cunoscute sub numele de atacuri de injectare de cod.

Cercetătorii au găsit deja potențiali vectori de atac prin exploatarea modului în care software cum ar fi Serverul web Apache Cum să configurați un server web Apache în 3 pași simpliOricare ar fi motivul, este posibil să doriți la un moment dat să porniți un server web. Fie că doriți să vă oferiți acces la distanță la anumite pagini sau servicii, doriți să obțineți o comunitate ... Citeste mai mult , și comun Utilități UNIX, cum ar fi WGET Stăpânirea Wget și învățarea unor trucuri de descărcare corectăUneori, nu este suficient să salvați un site local din browser. Uneori ai nevoie de ceva mai multă putere. Pentru aceasta, există un mic instrument de linie de comandă îngrijit cunoscut sub numele de Wget. Wget este ... Citeste mai mult interacționează cu shell-ul și folosește variabilele de mediu.

Bug-ul ăsta e rău ( https://t.co/60kPlziiVv ) Obțineți un shell invers pe un site web vulnerabil http://t.co/7JDCvZVU3S de @ortegaalfredo

- Chris Williams (@diodesign) 24 septembrie 2014

CVE-2014-6271: wget -U "() {test;}; / usr / bin / touch / tmp / VULNERABLE" myserver / cgi-bin / test

- Hernan Ochoa (@hernano) 24 septembrie 2014

Cum testezi pentru asta?

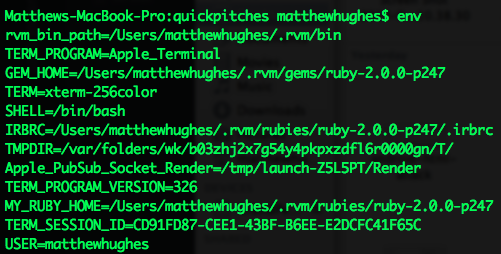

Ești curios să vezi dacă sistemul tău este vulnerabil? Aflarea este ușoară. Trebuie doar să deschideți un terminal și să tastați:

env x = '() {:;}; ecou vulnerabil „bash -c” ecou acesta este un test ”Dacă sistemul dvs. este vulnerabil, atunci va ieși:

vulnerabil acesta este un testÎn timp ce un sistem neafectat va ieși:

env x = '() {:;}; ecou vulnerabil "bash -c" ecou acesta este un test "bash: avertizare: x: ignorarea definiției funcției tentativă bash: eroare importând definiția funcției pentru` x 'acesta este un testCum o rezolvați?

Până la data publicării, eroarea - care a fost descoperită pe 24 septembrie 2014 - ar fi trebuit să fie remediată și corecată. Pur și simplu trebuie să vă actualizați sistemul. În timp ce variantele Ubuntu și Ubuntu folosesc Dash ca principal shell, Bash este încă utilizat pentru unele funcționalități ale sistemului. În consecință, vi se recomandă să-l actualizați. Pentru a face acest lucru, tastați:

Actualizare sudo apt-get. upgrade sudo apt-getPe Fedora și alte variante Red Hat, tastați:

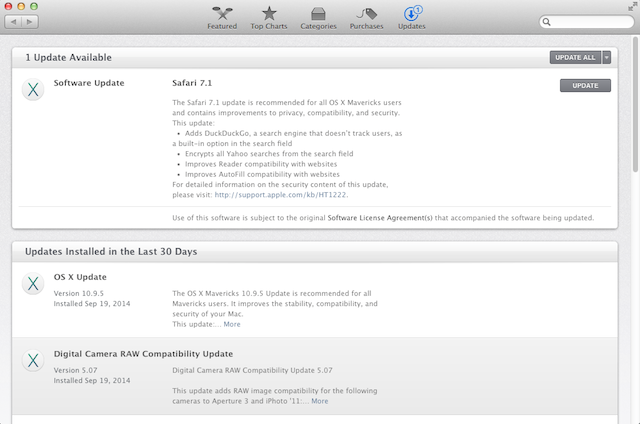

actualizare sudo yumApple urmează să lanseze o corecție de securitate pentru asta, deși, dacă o fac, o vor lansa prin intermediul magazinului de aplicații. Asigurați-vă că verificați în mod regulat actualizări de securitate.

Chromebookurile - care folosesc Linux ca bază, și pot rulează cele mai multe distros fără prea multă bătaie de cap Cum se instalează Linux pe un ChromebookAi nevoie de Skype pe Chromebook? Îți este dor să nu ai acces la jocuri prin Steam? Puteți utiliza VLC Media Player? Apoi începe să folosești Linux pe Chromebook. Citeste mai mult - folosiți Bash pentru anumite funcții ale sistemului și Dash ca principal shell. Google ar trebui să se actualizeze în timp util.

Ce trebuie să faceți dacă distro-ul dvs. nu a fost rezolvat încă

Dacă distro-ul dvs. încă va lansa o corecție pentru Bash, poate doriți să luați în considerare schimbarea distribuțiilor sau instalarea unui shell diferit.

Vă recomand să plecați începători Coajă de pește Aceasta oferă o serie de caracteristici care nu sunt disponibile în prezent în Bash și fac și mai plăcut să lucrezi cu Linux. Acestea includ autosugestii, culori VGA vibrante și posibilitatea de a configura de la o interfață web.

Fellow MakeUseOf autor Andrew Bolster vă recomandă, de asemenea, să vă uitați zsh, care vine cu o integrare strânsă cu sistemul de control al versiunii Git, precum și cu completarea automată.

@matthewhughes zsh, pentru că o mai bună integrare automată și completă

- Andrew Bolster (@Bolster) 25 septembrie 2014

Vulnerabilitatea Linux cea mai scumpă?

Shellshock a fost deja armat. În o zi a vulnerabilității fiind dezvăluită lumii, ea fusese deja folosită în sălbăticie pentru a compromite sistemele. Mai tulburător, nu sunt doar utilizatorii casnici și întreprinderile vulnerabile. Experții de securitate prezic că eroarea va lăsa și sistemele militare și guvernamentale în pericol. Este aproape la fel de coșmar ca Heartbleed.

Vaca sfântă există o mulțime de site-uri .mil și .gov care vor intra în proprietatea CVE-2014-6271.

- Kenn White (@kennwhite) 24 septembrie 2014

Te rog. Actualizați-vă sistemele, bine? Lasă-mă să știu cum te descurci și gândurile tale despre această piesă. Caseta de comentarii este mai jos.

Credit foto:zanaca (IMG_3772.JPG)

Matthew Hughes este un dezvoltator de software și scriitor din Liverpool, Anglia. Foarte rar este găsit fără o ceașcă de cafea neagră puternică în mână și își adoră absolut Macbook Pro și camera foto. Îi poți citi blogul la http://www.matthewhughes.co.uk și urmăriți-l pe twitter la adresa @matthewhughes.