Publicitate

Aproximativ 33% dintre utilizatorii Chromium au instalat un fel de plugin pentru browser. În loc să fie o nișă, tehnologie de vârf folosită exclusiv de utilizatorii de energie electrică, suplimentele sunt într-o manieră pozitivă, majoritatea provenind de la Chrome Web Store și Firefox Add-Ons Marketplace.

Dar cât de sigure sunt acestea?

Conform cercetărilor trebuie prezentat la Simpozionul IEEE privind securitatea și confidențialitatea, răspunsul este nu foarte. Studiul finanțat de Google a descoperit că zeci de milioane de utilizatori Chrome au instalate o varietate de malware bazate pe adaos, ceea ce reprezintă 5% din totalul traficului Google.

Cercetarea a avut ca rezultat că aproape 200 de pluginuri au fost spălate de la Chrome App Store și au pus în discuție securitatea generală a pieței.

Deci, ce face Google pentru a ne păstra în siguranță și cum puteți localiza un complement necinstit? Am aflat.

De unde provin suplimentele

Sunați-i ce veți dori - extensii browser, pluginuri sau suplimente - toate provin din același loc. Dezvoltatorii independenți, terți care produc produse care simt că servesc o nevoie sau rezolvă o problemă.

Complementele browserului sunt scrise în general folosind tehnologii web, cum ar fi HTML, CSS, și JavaScript Ce este JavaScript, și Internetul poate exista fără el?JavaScript este unul dintre acele lucruri pe care mulți le iau de la sine. Toată lumea îl folosește. Citeste mai mult și, de obicei, sunt construite pentru un anumit browser, deși există unele servicii terțe care facilitează crearea de pluginuri de browser multi-platformă.

Odată ce un plugin a atins un nivel de finalizare și este testat, acesta este lansat. Este posibil să distribuie un plugin în mod independent, deși marea majoritate a dezvoltatorilor aleg în schimb să le distribuie prin magazinele de extensii Mozilla, Google și Microsoft.

Deși, înainte de a atinge computerul unui utilizator, trebuie testat pentru a fi sigur de utilizat. Iată cum funcționează Google Store App Google Chrome.

Păstrarea Chrome în siguranță

De la depunerea unei extensii, până la publicarea sa ulterioară, există o așteptare de 60 de minute. Ce se intampla aici? Ei bine, în culise, Google se asigură că pluginul nu conține nicio logică dăunătoare sau nimic care ar putea compromite confidențialitatea sau siguranța utilizatorilor.

Acest proces este cunoscut sub numele de „Validare de articol îmbunătățită” (IEV) și este o serie de verificări riguroase care examinează codul unui plugin și comportamentul acestuia atunci când este instalat, pentru a identifica malware.

De asemenea, Google are a publicat un „ghid de stil” de feluri care spun dezvoltatorilor ce comportamente sunt permise și îi descurajează în mod expres pe ceilalți. De exemplu, este interzis să folosiți JavaScript inline - JavaScript care nu este stocat într-un fișier separat - pentru a reduce riscul atacuri de scripturi de site-uri Ce este Scripturi de site-uri (XSS) și de ce este o amenințare de securitateVulnerabilitățile de scripturi încrucișate reprezintă cea mai mare problemă de securitate a site-urilor web astăzi. Studiile au descoperit că sunt șocant comune - 55% dintre site-urile web conțineau vulnerabilități XSS în 2011, potrivit celui mai recent raport al White Hat Security, publicat în iunie ... Citeste mai mult .

De asemenea, Google descurajează puternic utilizarea „eval”, care este o construcție de programare care permite executarea codului și poate introduce tot felul de riscuri de securitate. De asemenea, nu sunt foarte dornici de plugin-uri care se conectează la servicii la distanță, care nu sunt Google, deoarece acest lucru prezintă riscul unui Atacul omului în mijloc (MITM) Ce este un atac împotriva omului în mijloc? Jargon de securitate explicatDacă ați auzit de atacuri „om-la-mijloc”, dar nu sunteți sigur ce înseamnă asta, acesta este articolul pentru dvs. Citeste mai mult .

Aceștia sunt pași simpli, dar sunt în cea mai mare parte eficienți pentru păstrarea utilizatorilor în siguranță. Javvad Malik, Avocatul Securității la Alienware, consideră că este un pas în direcția bună, dar observă că cea mai mare provocare de a păstra utilizatorii în siguranță este o problemă de educație.

„Distincția dintre software-ul bun și cel rău devine din ce în ce mai dificilă. Pentru a parafrază, un software legitim al unui om este un alt virus rău-intenționat, care compromite confidențialitatea, codat în intestinele iadului.

„Nu mă înțelegeți greșit, salut demersul de a elimina aceste extensii rău intenționate - unele dintre acestea nu ar fi trebuit să fie făcute publice pentru a începe. Însă provocarea care urmează să fie avansată pentru companii precum Google este asigurarea extensiilor și definirea limitelor comportamentului acceptabil. O conversație care se extinde dincolo de securitate sau tehnologie și o întrebare pentru societatea care utilizează internetul în general. "

Google își propune să se asigure că utilizatorii sunt informați cu privire la riscurile asociate cu instalarea pluginurilor pentru browser. Fiecare extensie de pe Google Chrome App Store este explicită cu privire la permisiunile necesare și nu poate depăși permisiunile pe care le oferiți. Dacă o extensie cere să facă lucruri care par neobișnuite, atunci aveți motive de suspiciune.

Dar, ocazional, așa cum știm cu toții, malware-ul se strecoară.

Când Google îl greșește

În mod surprinzător, Google păstrează o navă destul de strânsă. Nu prea se strecoară peste ceas, cel puțin atunci când vine vorba de magazinul web Google Chrome. Cu toate acestea, când ceva face, este rău.

- AddToFeedly a fost un plugin Chrome care a permis utilizatorilor să adauge un site web Cititor RSS feedly Feedly, Revizuit: Ce face un astfel de înlocuitor popular Google Reader?Acum, că Google Reader nu este decât o memorie îndepărtată, lupta pentru viitorul RSS este cu adevărat continuă. Unul dintre cele mai notabile produse care combate lupta bună este Feedly. Google Reader nu a fost ... Citeste mai mult abonamente. A început viața ca un produs legitim lansat de un dezvoltator hobbyist, dar a fost cumpărat pentru o sumă de patru cifre în 2014. Noii proprietari au lansat apoi pluginul cu adware-ul SuperFish, care a injectat publicitate în pagini și a creat pop-up-uri. SuperFish a câștigat notorietate la începutul acestui an, când a reapărut Lenovo o livrase cu toate laptopurile lor de ultimă generație Posesorii Lenovo Laptop Atentie: Dispozitivul dvs. poate avea programul preinstalat malwareProducătorul chinez de computere Lenovo a recunoscut că laptopurile expediate în magazine și consumatori la sfârșitul anului 2014 au avut preinstalate programe malware. Citeste mai mult .

- Captura de ecran WebPage permite utilizatorilor să capteze o imagine a întregii pagini web pe care o vizitează și a fost instalat pe peste un milion de computere. Cu toate acestea, a transmis și informațiile utilizatorului la o singură adresă IP din Statele Unite. Proprietarii de WebPage Screenshot au negat orice infracțiune și insistă că a făcut parte din practicile lor de asigurare a calității. De atunci, Google a eliminat-o din magazinul web Chrome.

- Google Chrome a fost o extensie necinstită care detalii de conturi Facebook 4 lucruri de făcut imediat când a fost piratat contul de FacebookDacă bănuiești că contul tău de Facebook a fost piratat, iată ce să faci pentru a afla și a recâștiga controlul. Citeste mai mult și a distribuit stări, postări și fotografii neautorizate. Programul malware a fost răspândit pe un site care imita YouTube și le-a spus utilizatorilor să instaleze pluginul pentru a viziona videoclipuri. De atunci, Google a eliminat pluginul.

Având în vedere că majoritatea oamenilor folosesc Chrome pentru a face marea majoritate a calculelor lor, este tulburător faptul că aceste plugin-uri au reușit să alunece prin fisuri. Dar cel puțin a existat un procedură a esua. Când instalați extensii din altă parte, nu sunteți protejat.

La fel ca utilizatorii Android pot instala orice aplicație doresc, Google vă permite instalați orice extensie Chrome pe care doriți Cum se instalează manual extensiile ChromeRecent Google a decis să dezactiveze instalarea extensiilor Chrome de pe site-urile terță parte, dar unii utilizatori vor să instaleze în continuare aceste extensii. Iată cum se face. Citeste mai mult , inclusiv cele care nu provin din magazinul web Chrome. Acest lucru nu înseamnă doar pentru a oferi consumatorilor o opțiune suplimentară, ci mai degrabă pentru a permite dezvoltatorilor să testeze codul la care lucrează înainte de a-l expedia spre aprobare.

Cu toate acestea, este important să ne amintim că orice extensie instalată manual nu a trecut prin procedurile riguroase de testare Google și poate conține tot felul de comportamente nedorite.

Cât de risc ești?

În 2014, Google a depășit Internet Explorer Microsoft ca browser web dominant, iar acum reprezintă aproape 35% din utilizatorii de Internet. Drept urmare, pentru oricine dorește să creeze rapid sau să distribuie malware, rămâne o țintă tentantă.

În mare parte, Google a reușit să facă față. Au fost incidente, dar au fost izolate. Când programele malware au reușit să se descurce, acestea au fost abordate în mod prompt și cu profesionalismul pe care îl așteptați de la Google.

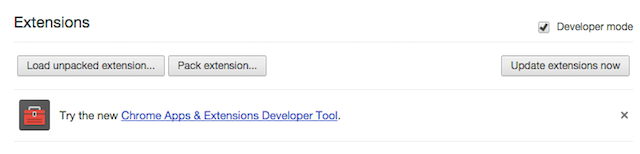

Cu toate acestea, este clar că extensiile și pluginurile sunt un potențial vector de atac. Dacă intenționați să faceți ceva sensibil, cum ar fi conectarea la serviciile bancare online, poate doriți să faceți acest lucru într-un browser separat, fără plugin sau într-o fereastră incognito. Și dacă aveți una dintre extensiile enumerate mai sus, tastați chrome: // extensions / în bara de adrese Chrome, apoi găsiți și ștergeți-le, pentru a fi în siguranță.

Ați instalat vreodată din greșeală niște malware Chrome? Trăiești să spui povestea? Vreau să aud despre asta. Lasă-mi un comentariu mai jos și vom discuta.

Credite imagine: Ciocan pe sticlă spulberată Via Shutterstock

Matthew Hughes este un dezvoltator de software și scriitor din Liverpool, Anglia. Foarte rar este găsit fără o ceașcă de cafea neagră puternică în mână și își adoră absolut Macbook Pro și camera foto. Îi poți citi blogul la http://www.matthewhughes.co.uk și urmăriți-l pe twitter la adresa @matthewhughes.