Publicitate

Pentru a vă păstra într-adevăr datele în siguranță, trebuie să le criptați. Nu sunteți sigur cum să începeți? Trebuie să citiți manualul nostru de utilizare TrueCrypt de Lachlan Roy și să aflați cum să folosiți software-ul de criptare TrueCrypt.

Criptarea se folosește tot timpul, de multe ori fără ca tu nici măcar să-ți dai seama. Ori de câte ori cumpărați ceva online și efectuați o tranzacție, toate detaliile dvs. sunt puternic criptate până când ajung la celălalt capăt, asigurându-vă că niciun terț nu poate fi ascultat. Dacă utilizați programe de mesagerie instantanee, este posibil să creați un tunel de criptare pentru a vă asigura că doar dvs. și persoana cu care vorbiți puteți vedea mesajele.

Bucurați-vă!

§1. Introducere

§2 - Ce este criptarea?

§3 - Ce este TrueCrypt?

§4 - Instalarea și utilizarea TrueCrypt

§5 - Alte obiceiuri bune de securitate

§6. Concluzie

1. Introducere

Piața Laptop-urilor în schimbare

Laptopul tău a fost furat.

L-ai lăsat acolo doar pentru o secundă și erau mulți oameni în jur, dar te-ai întors și a dispărut. Este nevoie de un moment pentru a vă scufunda înăuntru.

Este plecat.

Mai întâi vine șocul inițial, apoi necredința. Poate că l-am lăsat jos pe scaun, astfel încât să nu mai fie... Nu. Nu este nici acolo. A fost luată.

„La naiba”, credeți. "Nu mă întorc." Dar nu este chiar atât de rău. Era un laptop vechi, credincios, dar scadent pentru pensionare.

Dar atunci te lovește.

Contul meu de e-mail.

Datele mele bancare.

Datele mele personale și detaliile tuturor prietenilor și familiei mele.

Rapoartele financiare pentru afacerea mea.

Imaginile familiei mele.

Le-am protejat pe toate, dar nu este problema aici. Acum sunt în sălbăticie. Cine știe unde ar putea ajunge și cine i-ar putea vedea? Cine știe cum aceste informații ar putea fi exploatate? Ce urmeaza sa fac?

Lumea se micșorează în jurul tău în timp ce îți dai seama de enormitatea a ceea ce tocmai s-a întâmplat. Dacă doar ți-ai criptat datele.

2. Ce este criptarea?

Criptarea este procesul de protejare a datelor utilizând un algoritm pentru a le scram. Datele sunt neinteligibile, nedetectabile, care nu pot fi citite și irecuperabile, cu excepția cazului în care o cheie este folosită pentru a inversa criptarea sau pentru a decripta datele.

Criptarea se folosește tot timpul, de multe ori fără ca tu nici măcar să-ți dai seama. Ori de câte ori cumpărați ceva online și efectuați o tranzacție, toate detaliile dvs. sunt puternic criptate până când ajung la celălalt capăt, asigurându-vă că niciun terț nu poate fi ascultat. Dacă utilizați programe de mesagerie instantanee, este posibil să creați un tunel de criptare pentru a vă asigura că doar dvs. și persoana cu care vorbiți puteți vedea mesajele.

În acest manual vom vorbi despre criptarea fișierelor locale - adică criptarea fișierelor pe un hard disk (sau criptarea întregului hard disk; mai multe despre asta mai târziu). Fișierele sunt în siguranță atât timp cât sunt păstrate în zona criptată.

2.1 Pentru ce am nevoie de criptare?

Dacă aveți fișiere pe care nu le doriți (sau nu le puteți permite) pe altcineva să le vadă, atunci utilizați pentru criptarea fișierelor. Întregul său scop este de a păstra fișierele ascunse și în siguranță.

2.2 Avantajele criptării

Cel mai mare avantaj al criptării fișierelor dvs. este cunoașterea faptului că datele dvs. vor fi în siguranță dacă computerul dvs. va fi furat. De îndată ce computerul dvs. este oprit, veți ști că toate fișierele dvs. sunt inaccesibile și pot intra de fapt, fiți blocat mai devreme, în funcție de tipul și nivelul de criptare pe care îl utilizați (mai mult pe asta mai tarziu).

Când vindeți computerul (sau îl eliminați prin alte mijloace), este întotdeauna o idee bună să vă asigurați că datele dvs. sunt șterse în siguranță pentru a preveni recuperarea fișierelor șterse de către oricine vine pe computer Următor →.

Marele lucru despre criptarea datelor este că, fără cheia pentru decriptare, datele apar ca zgomot întâmplător. Dacă persoana nu cunoaște cheia de decriptare (ceea ce este foarte puțin probabil), este posibil să fi șters deja unitatea în siguranță.

2.3 Dezavantajele criptării

Din păcate, puterea criptare este, de asemenea, slăbiciunea sa. Criptarea este excelentă pentru a menține oamenii fără cheia de decriptare. Problema: dacă ai uitat parola care te include și pe tine. După ce aceste date sunt criptate și pierdeți cheia, s-ar putea să ștergeți în siguranță fișierele și să nu le primiți înapoi.

Deși nu este nicăieri la fel de grav ca să pierzi fișierele pentru totdeauna, un alt dezavantaj al criptare este că vei pierde unele citirea / scrierea performanței atunci când lucrați cu fișiere criptate (adică deschiderea fișierelor, salvarea lor și / sau mutarea lor în jurul). În timp ce această scădere este imperceptibilă atunci când se lucrează cu câteva fișiere mici, se lucrează cu mii de mici fișierele sau câteva cu adevărat mari vor dura mult mai mult, deoarece fiecare fișier este decriptat înainte de a putea fi folosit.

Din fericire, TrueCrypt acceptă paralelizarea (împărțirea datelor între mai multe nuclee ale majorității procesoare recente), ceea ce înseamnă că, chiar și în aceste condiții, scăderea performanței este redusă la minimum.

3. Ce este TrueCrypt?

TrueCrypt este un program gratuit și multiplă platforme (ceea ce înseamnă că funcționează în distribuțiile Windows, Mac OS X și Linux, inclusiv Ubuntu) pe care le puteți utiliza pentru a cripta datele. Este clasificat ca software „On The Fly Encryption” (OTFE), ceea ce înseamnă că criptează și decriptează fișierele pe măsură ce le accesați și le modificați și că toate fișierele din zona de criptare sunt disponibile imediat ce intrați în cheie.

3.1 Diferite tipuri de criptare

Există trei tipuri principale de criptare, fiecare cu un nivel diferit de dificultate tehnică de implementat și cu propriile sale avantaje și dezavantaje. Vom arunca o privire asupra fiecăruia dintre ei și vom afla în cele din urmă modul de configurare a fiecăruia.

3.2 Discul virtual criptat

Discul virtual criptat (VED) este cel mai rapid și ușor tip de criptare de configurat. Funcționează prin crearea unui fișier cu o dimensiune specificată, care poate fi apoi montat. Practic, acționează la fel ca un hard disk extern. Când demontați VED fișierele din interior sunt invizibile - numai fișierul VED în sine este vizibil și apare ca date aleatorii atunci când este analizat la nivel hardware.

Utilizarea unui disc virtual criptat are câteva dezavantaje. Primul este că, deoarece fișierul este propriul său fișier discret, care este stocat într-un folder ca orice alt fișier, acesta poate fi destul de clar și să iasă în evidență cu ușurință. De asemenea, este ușor să ștergeți accidental fișierul și toate fișierele din el. Cu toate acestea, a fi un fișier separat are și avantajul că poate fi mutat ușor.

Celălalt dezavantaj al unui disc virtual de criptare este că trebuie să alegeți cât de mare doriți să fie atunci când creați fișierul. Acest fișier nu poate fi redimensionat ușor și ocupă imediat întreaga cantitate de spațiu, ceea ce poate fi deranjant dacă îl faceți prea mare sau prea mic pentru a începe. Prea mare și veți pierde spațiu pe hard disk; prea mic și vei rămâne fără loc atunci când te duci să stochezi mai multe documente.

Dacă utilizați Windows, este posibil să creați un VED dinamic; adică unul care începe mic și crește doar ca dimensiune pe măsură ce adăugați fișiere. Cu toate acestea, un VED dinamic este mult mai lent decât unul standard, nu mai este multiplă platformă și este mult mai ușor de detectat decât ar fi altfel.

3.3 Criptare partiție / unitate

Criptarea partițiilor / unității acoperă o unitate întreagă (sau una dintre partițiile sale, dacă unitatea dvs. este divizată). Este un pic mai complicat de configurat decât un VED, dar are propriile sale recompense. De exemplu, întrucât criptarea acoperă întregul hard disk, este probabil că este mai puțin vizibilă în timp ce răsfoiește fișierele casual și este mult mai greu să ștergeți accidental fișierele importante. De asemenea, nu trebuie să vă faceți griji cu privire la dimensiunea unei unități virtuale, deoarece întreaga partiție este criptată.

Marea cădere a criptării întregii unități este faptul că este nevoie de foarte mult timp pentru a configura, în principal, deoarece TrueCrypt trebuie să creeze date aleatorii și să le scrie pe întregul hard disk. Celălalt lucru de care trebuie să țineți cont este că, deoarece criptați întreaga unitate, nu veți putea folosi niciuna fără cheia. Dacă vă pierdeți parola, nu veți putea folosi unitatea fără a pierde totul.

3.4 Criptarea sistemului

Ultima formă principală de criptare merge cu un pas mai departe decât criptarea datelor dvs. - criptează întregul sistem de operare și toate datele din acea partiție cu aceasta, necesitând să introduceți parola înainte de a ajunge la sistemul de operare (aceasta este cunoscută sub numele de autentificare înainte de pornire). Cu toate acestea, acest tip particular de criptare prin TrueCrypt este compatibil doar cu Windows. Nu te teme niciodată! Mac OS X și majoritatea distribuțiilor Linux au o formă de criptare a sistemului încorporată în sistemul de operare în sine, astfel încât acestea necesită doar activarea acestuia în preferințele sistemului.

Criptarea sistemului este cea mai sigură, dar are și cel mai mult în joc. Dacă vă pierdeți parola, nu veți pierde accesul numai la datele criptate, ci și la aplicațiile dvs. și la restul computerului. Acest lucru este în regulă dacă aveți un alt sistem de operare pe o unitate sau o partiție separată pe care să revină (sau dacă aveți un CD CD Linux), dar dacă nu veți fi blocat fără computer. În orice caz, veți fi forțat să ștergeți totul de pe unitate și să reinstalați totul de la zero.

Aceasta nu este o problemă atâta timp cât îți scrii parola în câteva locuri, astfel încât să nu o uiți, dar merită să ții cont, cu siguranță.

Celălalt lucru de luat în considerare este faptul că criptarea sistemului de operare este de departe cea mai complexă tipul de criptare, astfel încât va dura mult mai mult decât celelalte pentru a configura și este mai probabil să aibă ceva de mers gresit. Acest lucru ar presupune cel mai probabil încărcătorul de încărcare TrueCrypt (care apare înainte de a porni Windows și este locul dvs.) introduceți parola pentru a decripta sistemul) devenind deteriorat și nu reușește să te încarci (și să te blocheze din sistem).

În acest sens, TrueCrypt vă cere să creați un disc de salvare pe care îl puteți utiliza pentru a decripta instalarea în cazul în care ceva nu merge bine.

3.5 Ce tip de criptare este cel mai bun pentru mine?

Marea majoritate a utilizatorilor vor dori să utilizeze fie discul criptat virtual, fie criptarea unei unități întregi sau a unei partiții. Care este „mai bun” depinde de cât de mult doriți să criptați. Dacă aveți doar câteva GB sau mai puține date sensibile, nu prea are rost să criptați o unitate întreagă, mai ales că este mult mai dificil să mutați datele criptate.

Există foarte puține scenarii în care este recomandată criptarea întregului sistem de operare alegere, având în vedere numărul de lucruri care ar putea merge greșit și consecințele în cazul în care parola este pierdut. Dacă lucrați cu date suficient de sensibile pentru a impune criptarea întregului sistem de operare, atunci este posibil să nu configurați singur.

Pentru a rezuma: este cel mai bine să folosiți un disc virtual criptat, dacă nu aveți o mulțime de date sensibile sau o unitate / partiție foarte mică, caz în care este posibil să criptați întregul lucru.

4. Instalarea și utilizarea TrueCrypt

4.1 Descărcarea TrueCrypt

Primul lucru pe care doriți să îl faceți este să accesați pagina de descărcare TrueCrypt la http://www.truecrypt.org/downloadsși alegeți descărcarea pentru sistemul de operare pe care îl utilizați.

Fiecare platformă are un instalator ușor diferit. Pentru Windows descărcați un fișier .exe care este instalatorul propriu-zis. Pentru OS X descărcați un fișier imagine .dmg pe care îl montați pentru a dezvălui fișierul instalator (care este un fișier .pkg). Pentru Linux, trebuie să alegeți versiunea pe 32 de biți sau pe 64 de biți (dacă nu știți care este aceasta, descărcați cea pe 32 de biți). Acesta va descărca un fișier .tar.gz (care este exact ca un fișier .zip) care conține fișierul de instalare pe care îl puteți extrage și apoi rula.

4.2 Instalarea TrueCrypt

Procesul de instalare a TrueCrypt este foarte similar pentru Windows și OS X și este doar un caz de respectare a instrucțiunilor de pe fiecare ecran. Este la fel ca instalarea oricărei alte aplicații, deci nu ar trebui să aveți probleme.

Dacă utilizați Linux, atunci procesul este puțin diferit, dar este totuși foarte simplu. După ce ați extras instalatorul de undeva (de exemplu, desktopul dvs.), veți vedea acest lucru:

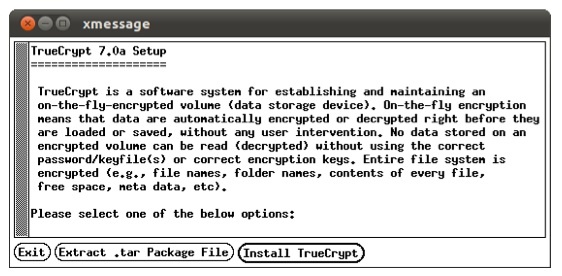

Când faceți dublu clic pe ea, veți primi această casetă de dialog:

Evident, doriți să o rulați, așa că faceți clic pe „Executa”.

După aceea, veți primi un program de instalare alb-negru care arată așa:

Urmați doar instrucțiunile așa cum doriți cu un program de instalare normal. Singurul lucru care trebuie menționat este că veți vedea acest lucru și probabil veți confunda pentru o secundă:

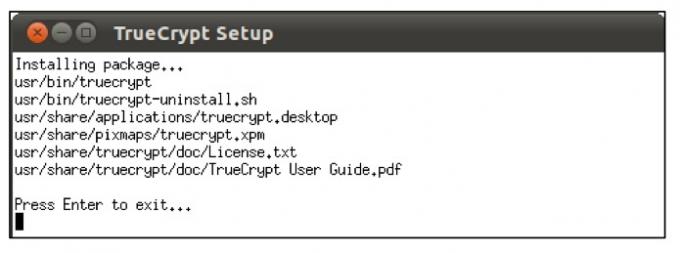

Relaxați-vă, nu va dezinstala programul imediat ce l-ați instalat! Aceasta vă spune doar ce trebuie să faceți dacă doriți să dezinstalați TrueCrypt ulterior. Dați clic bine, apoi veți vedea acest lucru, ceea ce arată că ați instalat TrueCrypt corect:

Asta e! Puteți găsi TrueCrypt în meniul Aplicații sub Accesorii:

4.3 Crearea unui disc criptat virtual

Indiferent de platforma pe care o utilizați, atunci când deschideți TrueCrypt pentru prima dată, veți vedea acest lucru fereastră (deși în Ubuntu și Mac OS X, unitățile sunt pur și simplu numere și nu litere de disc așa cum sunt aici):

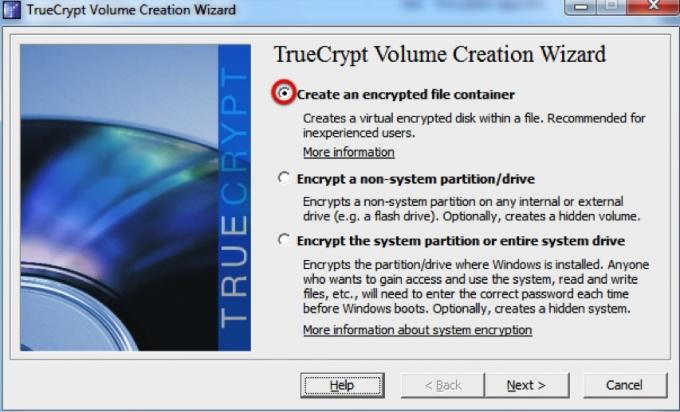

Primul lucru pe care dorim să îl facem este să creăm un nou disc de criptare virtuală, așa că vom face clic pe „Creare volum”. Aceasta va porni Expertul de creare a volumului TrueCrypt, care ne va ghida prin pașii pe care trebuie să-i creăm VED.

Vrăjitorul arată astfel:

Vrem să creăm un container de fișiere criptat, așa că vom selecta această opțiune și apoi vom face clic pe „Următorul”. Apoi, ne vom asigura că este selectat „Volumul trucrypt standard” și apoi vom face din nou clic pe „Următorul”.

Este posibil să creați un volum TrueCrypt ascuns, dar există foarte puține motive pentru care ați face acest lucru doriți să creați unul (adică, cu excepția cazului în care sunteți probabil să faceți obiectul extorsiunii pentru fișierele pe care le aveți ascunde!). Dacă doriți să aflați mai multe, puteți citi documentația pentru volume ascunse de pe Site-ul TrueCrypt.

În continuare, ni se solicită să selectăm o locație și un nume pentru VED. Aici l-am numit „Discul virtual de criptare” și l-am păstrat doar în folderul „Documentele mele”. Atunci este timpul să faceți din nou clic pe „Următorul”!

Nu trebuie să ne facem griji pentru niciuna dintre opțiunile de criptare - chiar și valorile implicite sunt suficient de sigure pentru nevoile noastre! Valorile implicite ar trebui să fie „AES” și „RIPEMD-160” pentru meniurile derulante respective, dar nu contează cu adevărat. La următorul pas!

Acum vom alege cât spațiu dorim să alocăm VED. Am ales să dau 250 MB pentru aceasta:

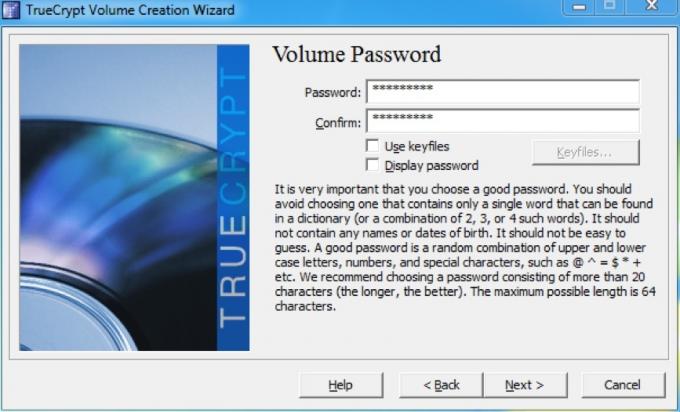

După ce faceți din nou clic pe „Următorul”, este timpul să alegeți parola pentru VED. Lungimea pe care trebuie să o depășească parola noastră depinde de cât de sigur trebuie să fim, dar trebuie să ne putem aminti! Am ales o parolă complexă de 9 caractere (mai multe despre asta mai târziu), care ar trebui să fie suficient de sigură pentru datele pe care le voi memora.

Va apărea o eroare dacă parola are mai puțin de 20 de caractere; nu vă faceți griji și continuați. Depare!

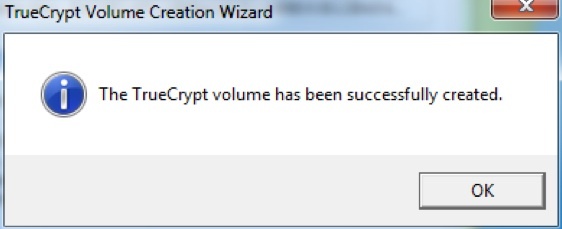

Următorul ecran este acela în care formatăm volumul și generăm cheile de criptare pentru VED. TrueCrypt folosește mișcarea mouse-ului nostru pentru a ajuta la creșterea puterii criptografice a tastelor, așa că asigurați-vă că mutați mouse-ul la întâmplare pe fereastră pentru un timp înainte de a face clic pe „Format”. Când ați terminat, veți afișa această casetă de dialog:

Asta e! VED-ul dvs. este gata de a merge. Următorul pas este să îl montați, dar vom vorbi despre asta puțin mai târziu.

4.4 Criptarea unei unități sau a unei partiții

La fel ca crearea unui VED, primul pas este să faceți clic pe „Volum nou” în fereastra principală TrueCrypt. Cu toate acestea, în loc să selectăm „Creați un container de fișiere criptat”, vom selecta „Criptați o partiție / unitate non-sistem” înainte de a face clic pe butonul „Următorul”.

Deși este posibil să creăm un volum ascuns, de data aceasta vom face doar un volum criptat standard. Asigurați-vă că este selectat „Volumul standard TrueCrypt” și apoi faceți din nou clic pe „Următorul”.

Acum trebuie să alegem partiția pe care dorim să o formatăm. Am o unitate virtuală pe care am creat-o pentru acest exemplu, așa că voi selecta asta:

După aceea, trebuie să alegem modul în care creăm volumul. Practic, aceasta se reduce la faptul că aveți deja date pe unitatea pe care doriți să o criptați sau dacă au fost făcute recent. Am deja câteva fișiere în această partiție, așa că am selectat opțiunea „Criptați partiția în loc”.

Următorul lucru este să alegeți opțiunile de criptare. La fel ca în cazul VED, nu trebuie să schimbăm cu adevărat niciuna dintre aceste setări, deoarece acestea vor fi mai mult decât sigure pentru ceea ce le folosim. Doar faceți clic pe „Următorul” pentru a continua.

Acum este timpul să alegeți o nouă parolă. Din nou, nu are rost să ai o parolă ridicol de lungă dacă nu o poți aminti (mai multe despre asta în secțiunea „Selectarea parolelor bune” de mai jos). După ce ați introdus și confirmat o parolă, faceți din nou clic pe „Următorul”.

Aici vom genera cheile pentru criptare. Mutarea mouse-ului la întâmplare în fereastră face tastele mai puternice, așa că asigurați-vă că faceți acest lucru înainte de a face clic pe „Următorul”!

Dacă există date pe care le-ați șters de pe unitatea pe care doriți să nu le recupereze, veți dori să alegeți un mod de ștergere care să suprascrie datele brute. În acest caz, nu există nimic care să suprascrie, așa că voi alege opțiunea fără o suprascriere, dar dacă există date pe care doriți să le ascundeți, probabil că veți dori să alegeți opțiunea cu 3 treceri. Există, de asemenea, opțiuni 7-pass și 35-pass, dar acestea ar dura mult prea mult pentru a merita.

Acum suntem în stadiul final - trebuie doar să apăsăm „Encrypt”! Veți primi o casetă de dialog care vă amintește că nu veți putea accesa datele deloc până când întreaga unitate nu a terminat de criptat. Există, de asemenea, un avertisment că, dacă computerul se oprește din orice motiv, fără a-i da o șansă de a face o pauză, aproape sigur veți corupe unele dintre datele pe care le copiați (dacă sunteți). Chiar dacă nu, nu, va trebui să începeți din nou procesul de criptare de la zero.

Duceți-vă o ceașcă de cafea - asta va dura ceva. După ce ați terminat de criptat unitatea, veți avea alte câteva căsuțe de dialog pentru a vă oferi câteva instrucțiuni importante cu privire la montarea unității.

După ce le-ați luat pe cele la bord, veți fi întâmpinat cu ultima fereastră:

4.5 Montarea și demontarea discurilor criptate

Montarea unui disc criptat este destul de simplă. Mai întâi ne vom uita la montarea unui VED. În fereastra principală, vom face clic pe „Select File ...” și vom selecta VED-ul creat anterior. Atunci ni se solicită să introducem parola pentru arhivă. Va arăta cam așa:

Asta e! După ce introducem parola și facem clic pe „OK”, unitatea va fi montată și va arăta la fel ca orice alt hard disk:

Montarea unei partiții criptate este și mai ușoară - tot ce trebuie să facem este să faceți clic pe „Auto-Mount Devices” la partea de jos a ferestrei, care ne va oferi o casetă de dialog pentru a introduce parola criptată partiție. Când facem clic pe „OK”, acesta va fi montat ca unitate în același mod ca VED:

După ce ați terminat de lucrat cu fișierele, trebuie să reveniți la fereastra principală TrueCrypt și să faceți clic pe „Renunțați la toate”.

5. Alte obiceiuri bune de securitate

5.1 Selectarea parolelor bune

Este foarte important să alegeți parole bune pentru a păstra totul în siguranță. Există câteva lucruri de care trebuie să țineți cont atunci când selectați parolele de utilizat. Primul lucru poate părea evident, dar trebuie spus: asigurați-vă că utilizați parole diferite pentru tot! Nu contează cât de sigură este parola dvs.; dacă utilizați aceeași parolă pentru orice și cineva reușește să o învețe, va avea acces la întreaga viață digitală. Nu este distractiv.

În al doilea rând, parola trebuie să fie în siguranță. Setarea parolei ca „parolă” sau numele pisicii dvs. poate fi ușor de reținut, dar sunt și primele lucruri pe care cineva va încerca să le acceseze datele.

O parolă bună este una ușor de reținut, dar greu de ghicit sau de crack. Aceasta înseamnă că puteți face una dintre cele două rute:

• Căutați o parolă cu adevărat lungă. De exemplu, parola „TheRainInSpainStaysMainlyInThePlain” are o lungime de 35 de caractere - suficient de lungă încât niciun hacker nu va putea să descoperiți-l și încercând să-l crăpați prin forță brută (folosind un computer pentru a parcurge toate combinațiile posibile) ar lua prea mult lung. Singura problemă este că unele site-uri web sau programe pot seta o limită la câte caractere poți folosi.

• Accesați o parolă complexă. Acestea ar trebui să conțină în continuare cel puțin 8 caractere, dar includ caractere mari și minuscule, numere și simboluri pentru a face numărul de combinații posibile pentru o parolă mai scurtă. „NES + = 3ux” este un exemplu de parolă complexă.

Eu personal prefer ruta complexă, deoarece este mai rapid de tastat. - Dar Lachlan! Te aud spunând: „Cum am de gând să vin vreodată o parolă aleatorie cu simboluri și numere în ea, să nu mai vorbim de asta?”

Când am nevoie de o parolă nouă, de obicei, voi veni cu o propoziție ușor de reținut, de exemplu „Toate pentru una și una pentru toate”. Atunci voi lua prima literă a fiecărui cuvânt - „afoaofa”. Momentan nu este o parolă complexă, dar vom ajunge acolo.

În continuare, putem schimba „a” pentru „și” într-un semn „&”. Acest lucru ne oferă „afo & ofa”. Acum avem nevoie de un număr sau două. Numărul 4 arată ca majusculele „A”, deci putem schimba unul dintre ele și putem schimba cuvântul „unu” pentru „1”. Făcând asta, sfârșim cu „afo & 1f4”. Începând să par mai bine, nu-i așa?

Dacă facem din prima „a” o majusculă (ca la începutul propoziției) și adăugăm câteva puncte de punctuație la începutul și la sfârșitul parolei, terminăm cu ceva de genul „! Afo & 1f4?”. Distrează-te încercând să crape asta! Cu toate acestea, este destul de ușor de reținut:

Toate pentru unul și unul pentru toți ->! Afo & 1f4?

Dacă nu vă simțiți deosebit de creativi, puteți utiliza întotdeauna un generator de parole online; Personal am găsit generator de parole al pctools.com a fi cel mai bun. Indiferent de parola pe care o utilizați sau de cum v-ați prezentat, este bine să testați puterea parolei; passwordmeter.com este minunat pentru asta.

5.2 Blocarea computerului și deconectarea serviciilor

Este de la sine înțeles că o parolă nu are rost dacă nu este folosită. Calculatorul dvs. poate fi protejat de o parolă minunată care împiedică oamenii să se conecteze. Dar ce se întâmplă dacă vă autentificați și apoi vă lăsați pe computer pentru o perioadă? Oricine ar putea să se așeze și să ajungă la oricare dintre fișierele dvs. (cu excepția cazului în care le-ați primit într-un disc virtual criptat, adică!)

Soluția rapidă și ușoară pentru aceasta este să blocați computerul ori de câte ori îl lăsați și plecați în altă parte. Dacă utilizați Windows puteți apăsa tasta „Windows” + L pentru a vă bloca ecranul; dacă utilizați Ubuntu, puteți apăsa „Ctrl” + „Alt” + L.

Dacă utilizați un Mac, nu există nicio comandă rapidă de la tastatură, dar este posibil să vă blocați ecranul. Există câteva moduri în care poți face acest lucru:

5.3 Blocare ecran

Pur și simplu accesați Preferințe de sistem, faceți clic pe „Securitate”, apoi selectați prima opțiune: „Solicitați parola după ce începe somnul sau ecranul”. Puteți selecta o perioadă de timp înainte ca parola să fie necesară, de la o blocare imediată până la 4 ore. Dacă doriți să blocați rapid ecranul, puteți seta unul dintre „colțurile dvs. fierbinți” pentru a porni ecranul de ecran. Setarea pentru aceasta se află la „Exposé” din Preferințe de sistem.

5.4 Fereastra de conectare

În mod alternativ, puteți accesa Preferințe de sistem, apoi faceți clic pe „Conturi”. Apoi, selectați „Opțiuni de conectare” în partea de jos a ferestrei și selectați „Afișați meniul de comutare rapidă a utilizatorului”. Aceasta introduce o pictogramă sau un nume de utilizator în bara de meniu. Puteți face clic pe acest lucru și apoi faceți clic pe „Fereastră de conectare ...” pentru a vă bloca ecranul.

De asemenea, puteți seta ecranul să se blocheze după ieșirea din screensaver pe celelalte sisteme de operare - opțiunea este de obicei sub setările ecranului.

Acest lucru este bine și bine dacă utilizați propriul computer, dar ce se întâmplă dacă utilizați computerul unui prieten sau unul public?

Doar asigurați-vă că nu veți spune browserului să-și amintească de parolele dvs. și că vă deconectați când ați terminat. În acest fel, nu există nicio șansă ca cineva să poată avea acces la datele dvs. fără să știți despre asta!

6. Concluzie

Laptopul tău a fost furat.

L-ai lăsat acolo doar pentru o secundă și erau mulți oameni în jur, dar te-ai întors și a dispărut. Este nevoie de un moment pentru a vă scufunda înăuntru.

Este plecat.

Mai întâi vine șocul inițial, apoi necredința. Poate că l-am lăsat jos pe scaun, astfel încât să nu mai fie... Nu. Nu este nici acolo. A fost luată.

„La naiba”, credeți. "Nu mă întorc." Dar nu este chiar atât de rău. Era un laptop vechi, credincios, dar scadent pentru pensionare.

Dar atunci te lovește.

Contul meu de e-mail.

Datele mele bancare.

Datele mele personale și detaliile tuturor prietenilor și familiei mele.

Rapoartele financiare pentru afacerea mea.

Imaginile familiei mele.

Le-am protejat pe toate, dar nu este problema aici. Acum sunt în sălbăticie. Cine știe unde ar putea ajunge și cine i-ar putea vedea? Cine știe cum aceste informații ar putea fi exploatate?

Dar agățați o secundă. Toate fișierele mele de afaceri sunt într-un disc virtual criptat, iar restul se află în cea de-a doua partiție pe care am criptat-o și am închis ecranul înainte de a-l pune jos. Chiar dacă reușesc să treacă de parola mea complexă de 15 caractere, nu vor putea să ajungă la datele mele personale.

Bănuiesc că nu este atât de rău până la urmă.

Mulțumesc bunătate Am criptat datele mele!

Lectură suplimentară

- Cum să faceți foldere criptate Altele nu pot fi vizualizate cu Truecrypt 7 Cum să faceți foldere criptate Altele nu pot fi vizualizate cu Truecrypt 7 Citeste mai mult

- Criptați stick-ul USB cu Truecrypt 6.0 Criptați stick-ul USB cu Truecrypt 6.0 Citeste mai mult

- Cum să creați o partiție cu adevărat ascunsă cu TrueCrypt 7 Cum să creați o partiție cu adevărat ascunsă cu TrueCrypt 7 Citeste mai mult

- 5 moduri de a vă cripta în siguranță fișierele în cloud 5 modalități de a vă cripta în siguranță fișierele în cloudEste posibil ca fișierele dvs. să fie criptate în tranzit și pe serverele furnizorului de cloud, dar compania de stocare în cloud le poate decripta - și oricine are acces la contul dvs. poate vizualiza fișierele. Client-side ... Citeste mai mult

Ghid publicat: iunie 2011