Publicitate

Producătorul chinez de computere Lenovo a recunoscut că laptopurile livrate magazinelor și consumatorilor la sfârșitul anului 2014 aveau malware preinstalat.

Poate vrei să citești asta din nou.

Un producător important, cu vânzări de 38,70 miliarde USD numai în 2014, a vândut computere care invadează în mod activ confidențialitatea utilizatorului, permițând omul din mijloc atacă Ce este un atac de tip Man-in-the-Middle? Jargonul de securitate explicatDacă ați auzit de atacuri „om-in-the-middle”, dar nu sunteți sigur ce înseamnă asta, acesta este articolul pentru dvs. Citeste mai mult și, practic, subminând încrederea.

Faceți cunoștință cu Superfish. De fapt, nu.

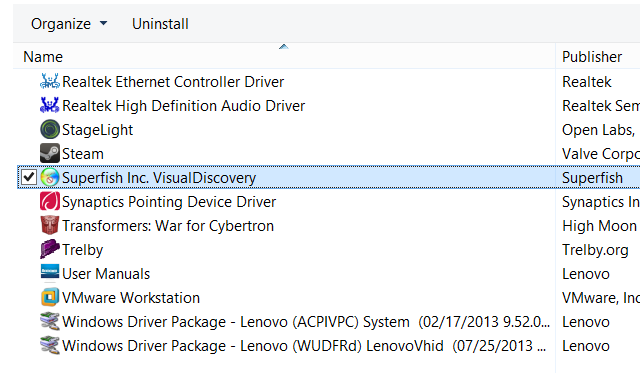

Esențial pentru această revelație este un program – până de curând considerat crapware sau bloatware – numit Superfish Visual Discovery, o extensie de browser care se livrează preinstalată pe computerele Lenovo aparent ca o tehnologie pentru „găsirea și descoperirea produselor vizual”.

Pentru că, evident, nu poți descoperi produse cu urechile tale.

Ideea este că Superfish, prezent ca extensie de browser, analizează imaginile pe care le vizualizați pe web, verifică dacă sunt produse, apoi oferă „oferte de produse identice și similare care pot avea mai mici preturi”.

Cum functioneazã?

„Motorul Superfish Visual Discovery analizează o imagine 100% algoritmic, oferind imagini similare și aproape identice în timp real, fără a fi nevoie de etichete de text sau de intervenție umană. Când un utilizator este interesat de un produs, Superfish va căuta instantaneu în peste 70.000 de magazine pentru a găsi articole similare și a compara prețurile, astfel încât utilizatorul să poată lua cea mai bună decizie cu privire la produs și preț.”

Problema este că nu numai că Superfish este un deturnare a browserului – scanerele anti-malware vor elimina în mod obișnuit instrumentele adware care fac același lucru – dar există și problema vulnerabilității MITM.

Îți amintești Man in the Middle Attacks? Lenovo face

Superfish nu numai că vă deturnează browserul pentru a afișa reclame. De asemenea, instalează un certificat HTTPS rădăcină autosemnat, un act care, în esență, face HTTPS inutil, prin interceptarea traficului criptat de pe fiecare site web pe care îl vizitați (HTTPS este sosul care face web-ul securizat Ce este HTTPS și cum să activați conexiunile securizate în mod implicitPreocupările de securitate se răspândesc departe și larg și au ajuns în prim-planul minții majorității tuturor. Termeni precum antivirus sau firewall nu mai sunt un vocabular ciudat și nu sunt doar înțeleși, ci și folosiți de... Citeste mai mult , și permite servicii bancare online, cumpărături securizate etc.). S-au găsit dovezi că certificatele de site HTTPS sunt de fapt semnate de Superfish (mai degrabă decât, să zicem, banca dvs.) și mai rău încă (dacă credeai că nu se poate mai rău) cheia de criptare privată este aceeași pe toate Lenovo calculatoare!

Aceasta înseamnă că site-urile false nu pot fi detectate de browserul web de pe un computer Lenovo.

Pentru a înrăutăți lucrurile, Rob Graham de la Errata Security a spart cheia de criptare care a asigurat certificatul Superfish, permițând oricui să lanseze atacuri MITM asupra computerelor cu acel certificat instalat.

Lenovo și malware-ul

Lansarea știrii a fost o surpriză...

Lenovo instalează un certificat MITM și un proxy numit Superfish, pe laptop-uri noi, astfel încât să poată injecta reclame? Cineva îmi spune că nu e lumea în care mă aflu.

— Mike Shaver (@shaver) 19 februarie 2015

Au existat îngrijorări și întrebări cu privire la Superfish de ceva timp și diverse întrebări pe forumurile de asistență Lenovo.

Săptămâna aceasta, Lenovo a anunțat că extensia de browser Superfish Visual Discovery a fost eliminată temporar din cauza unor probleme precum „comportamentul pop-up al browserului”. Lenovo a continuat să explice ce face Superfish, făcându-se totodată să sublinieze că:

„Nu profilează și nu monitorizează comportamentul utilizatorului. Nu înregistrează informații despre utilizator. Nu știe cine este utilizatorul. Utilizatorii nu sunt urmăriți și nici redirecționați. Fiecare sesiune este independenta. Când folosește Superfish pentru prima dată, utilizatorului i se prezintă Termenii de utilizare și Politica de confidențialitate și are opțiunea de a nu accepta acești termeni, adică Superfish este apoi dezactivat.”

Acuratețea acestei afirmații este dezbătută.

Noul meu Ultrabook Lenovo

Destul de amuzant, am achiziționat recent un computer Lenovo cu câteva săptămâni în urmă. Dintr-o coincidență uimitoare, tocmai am eliminat malware-ul Superfish.

Nu vă așteptați ca un producător modern de computere să-și încarce computerele cu ceva mai mult decât o probă a Microsoft Office și o suită de securitate pe internet. Deci, firesc, când am fost informat despre Superfish, am ignorat-o.

Cu toate acestea, noi cei de la MakeUseOf folosim Sistem de chat Slack pentru colaborare Slack face comunicarea de grup mai rapidă și mai ușoarăE-mailurile de grup pot distruge productivitatea. Este timpul să lăsați clienții de e-mail să se odihnească și să folosiți servicii de colaborare precum Slack, recent lansat. Citeste mai mult , iar după câteva zile de utilizare a noului meu laptop, părea probabil ca problema pe care o aveam la postarea mesajelor pe Slack (mă puteam conecta fără probleme) să fie cauzată de noul computer.

Ridicând un bilet de asistență cu Slack, am fost impresionat de răspunsul rapid, deși ușor perturbat de conținutul său:

- Ai instalat Avast (antivirus)?

- Ce zici de Net Nanny?

- Acesta este un PC Lenovo?

Da, și eu am fost curios de această ultimă întrebare și, după ce am răspuns afirmativ, am fost întâmpinat de această sugestie:

„Poți să verifici și să vezi dacă ai instalat un software numit „Visual Discovery”, de la Superfish? Am aflat că eliminarea acestui software (care vine preinstalat pe unele sisteme) ar trebui să rezolve problema pentru dvs. Poate fi puțin dificil de găsit, aparent.

Dacă Visual Discovery nu este instalat, am auzit și că „Browser Guard” are aceeași problemă.”

Desigur, le-am îndepărtat rapid pe ambele.

Cum remediați problema certificatului?

Eliminarea Superfish nu face să dispară brusc amenințarea MITM. Sunteți încă în pericol și HTTPS este efectiv întrerupt pe computerul dvs. până când puteți remedia problema certificatului.

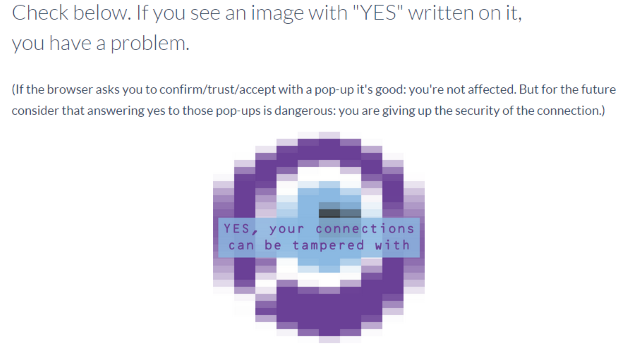

Începeți prin a verifica dacă computerul dvs. este afectat. Îndreptați-vă spre https://filippo.io/Badfish/ și verificați rezultatele. Dacă arată ca imaginea de mai jos, sunt necesare măsuri suplimentare.

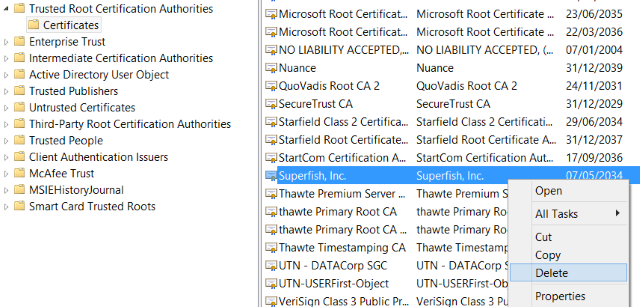

Actioneaza rapid. Apăsați WIN+R pentru a deschide Alerga casetă și introduceți certmgr.msc. Managerul de certificate Windows se va deschide, așa că căutați Autorități de certificare rădăcină de încredere, extindeți-l pentru a afișa Certificate iar apoi în panoul din dreapta căutați Superfish, Inc.

Sterge-l.

Puteți reveni apoi la pagina Badfish (codata de unul dintre cercetătorii implicați în dezvoltarea unei pagini pentru a verifica Vulnerabilitatea Heartbleed în 2014 Heartbleed – Ce poți face pentru a fi în siguranță? Citeste mai mult ) și verificați rezultatul, unde ar trebui să fie afișat un mesaj mai satisfăcător.

Terminați prin închiderea browserului și repornirea Windows.

Sau pur și simplu utilizați Windows Defender [UPDATE]

De când am publicat această postare, Microsoft a lansat o actualizare pentru Windows Defender care va prinde și prăjiți Superfish, eliminând toate urmele malware-ului neconsiderat de la Lenovo și a noilor sale certificat.

Lansați Windows Defender din ecranul Start (tastați „windows defender”) și asigurați-vă actualizările aplicației, apoi așteptați ca aceasta să ruleze scanarea, să detecteze și să elimine amenințările.

Dacă nu utilizați Windows Defender, verificați suita de securitate pe internet pentru actualizări și executați o scanare. Este posibil să fi fost actualizat și, ca atare, ar trebui să elimine automat Superfish. Dacă nu, utilizați pașii de mai sus pentru eliminarea manuală.

Ce va face Lenovo în continuare?

Pentru un gigant al computerelor, răspunsul Lenovo la acest lucru a fost inept. Această companie a vândut milioane de laptop-uri care au fost livrate magazinelor și clienților între octombrie și decembrie 2014, iar pentru ca acesta să minimizeze bloatware-ul rău intenționat ca un avantaj pentru utilizatorii de a găsi chilipiruri online este deplorabil.

De când a apărut vestea, Lenovo a confirmat că:

- Superfish a dezactivat complet interacțiunile serverului (din ianuarie) pe toate produsele Lenovo, astfel încât produsul să nu mai fie activ. Acest lucru dezactivează Superfish pentru toate produsele de pe piață.

- Lenovo a oprit preîncărcarea software-ului în ianuarie.

- Nu vom preîncărca acest software în viitor.

Lenovo mai spune că „Relația cu Superfish nu este semnificativă din punct de vedere financiar; scopul nostru a fost să îmbunătățim experiența pentru utilizatori.” Altruist sau naiv?

Ei au realizat, de asemenea, o listă a dispozitivelor afectate.

Ai fost afectat de Superfish? Ce părere aveți despre Lenovo acum? Împărtășește-ți reacția în comentariile de mai jos.

Christian Cawley este editor adjunct pentru securitate, Linux, bricolaj, programare și explicații tehnice. De asemenea, produce Podcastul cu adevărat util și are o experiență vastă în suport pentru desktop și software. Un colaborator al revistei Linux Format, Christian este un chinuitor al Raspberry Pi, iubitor de Lego și fan al jocurilor retro.