Publicitate

Toți cei care au un dispozitiv Android ar trebui să știe că informațiile dvs. private nu sunt tratate ca fiind private. De exemplu, efectuarea unei achiziții de aplicație poate expune informațiile personale de contact, inclusiv numele cuiva, adresa fizică și adresa de e-mail, către dezvoltatori. O altă dezamăgire majoră a avut loc când Path Inc. a început să ridice informațiile de contact de pe telefoanele utilizatorilor săi. Ca răspuns la aceste încălcări ale confidențialității, unii legiuitori au anunțat planuri de acțiune în justiție: procurorul general al Californiei, Kamala Harris, anunțat recent un acord cu marile firme de tehnologie pentru a îmbunătăți standardele de confidențialitate ale utilizatorilor, în special pe telefoane.

Toți cei care au un dispozitiv Android ar trebui să știe că informațiile dvs. private nu sunt tratate ca fiind private. De exemplu, efectuarea unei achiziții de aplicație poate expune informațiile personale de contact, inclusiv numele cuiva, adresa fizică și adresa de e-mail, către dezvoltatori. O altă dezamăgire majoră a avut loc când Path Inc. a început să ridice informațiile de contact de pe telefoanele utilizatorilor săi. Ca răspuns la aceste încălcări ale confidențialității, unii legiuitori au anunțat planuri de acțiune în justiție: procurorul general al Californiei, Kamala Harris, anunțat recent un acord cu marile firme de tehnologie pentru a îmbunătăți standardele de confidențialitate ale utilizatorilor, în special pe telefoane.

Cu toate acestea, în prezent, puțini utilizatori cunosc potențialele probleme de securitate și confidențialitate. Puțini știu măcar diferența dintre măsurile de securitate ale Android și iOS. De exemplu, securitatea sistemului de operare Android diferă de sistemul de operare iPhone într-una singură

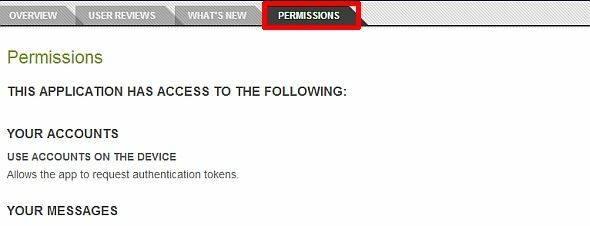

major privire: Apple exercită reguli foarte stricte de control al calității pentru aplicații, în timp ce Android permite o gamă mai largă de software. Aplicațiile Android solicită „permisiune” de la utilizatori pentru a vă accesa datele sensibile. Din păcate, Google nu explică pe deplin potențialele riscuri de securitate pe care unele permisiuni le prezintă utilizatorilor. Ceea ce nu știm poate sa ne-a rănit, mai ales când instalăm aplicații din regiunile întunecate ale internetului.Acest articol explică cum șapte potențial mortal permisiunile aplicației vă pot răni și cum să evitați astfel de instalații dezastruoase.

Ce este o permisiune?

Chris Hoffman a explicat în detaliu ce permisiuni pentru aplicație Cum funcționează permisiunile pentru aplicațiile Android și de ce ar trebui să-ți peseAndroid forțează aplicațiile să declare permisiunile de care au nevoie atunci când le instalează. Vă puteți proteja confidențialitatea, securitatea și factura de telefon mobil acordând atenție permisiunilor atunci când instalați aplicații – deși mulți utilizatori... Citeste mai mult sunt — permisiunile permit aplicațiilor să acceseze fie funcțiile hardware ale unui telefon, cum ar fi camera foto, fie informațiile personale ale unui utilizator. Natura diversă a acestui sistem permite o mare varietate de software uimitor. Pentru ca aplicații precum Google Now să funcționeze corect, trebuie să acceseze cantități uriașe de date, precum și GPS-ul și componentele de date ale telefonului. Majoritatea aplicațiilor solicită aceste date fără intenție rea. Cu toate acestea, un număr tot mai mare de aplicații rău intenționate pot folosi aceste permisiuni într-un concert letal între ele.

Pentru penultima sursă privind permisiunile Android, consultați utilizatorul AndroidForums.com Alostpacket ghid cuprinzător. O altă sursă la îndemână este analiza lui Matthew Pettitt a primelor douăzeci de aplicații Android și a permisiunilor solicitate. Ambele lucrări au contribuit foarte mult la acest articol.

Permisiunile

# 1 Autentificați conturile: Aceasta permite unei aplicații să „autentifice” informații sensibile, cum ar fi parolele. Ceea ce îl face extrem de periculos este că o aplicație necinstită cu această capacitate poate phishing parola unui utilizator prin înșelăciune. Marea majoritate a acestor tipuri de aplicații provin în mod legitim de la dezvoltatori mari, cum ar fi Facebook, Twitter și Google. Din cauza potențialului de rău, totuși, uite cu mare grija la aplicațiile cărora le acordați permisiunea.

#2 Citiți datele de jurnal sensibile: Această permisiune permite unei aplicații să acceseze fișierele jurnal ale telefonului dvs. De exemplu, cel Scandal CarrierIQ Ce este Carrier IQ și cum știu dacă îl am?Carrier IQ a apărut în viața noastră cu câteva săptămâni în urmă, cu un videoclip realizat de cercetătorul de securitate Trevor Eckhart, care a găsit câteva aplicații ascunse care rulează pe dispozitivul său HTC. De atunci, speculațiile și panica au crescut... Citeste mai mult , o aplicație folosită în majoritatea telefoanelor a trimis în secret fișierele jurnal ale telefonului dvs. înapoi dezvoltatorului său. Cu toate acestea, s-a dovedit că aplicația a trimis înapoi jurnalele care au inclus apăsări de taste, ceea ce înseamnă că parolele și autentificarile dvs. au fost incluse în acest fișier. În timp ce compania CarrierIQ a susținut că aceste jurnale nu au fost folosite în mod rău intenționat (ceva pe care trebuie să-l credem pe cuvânt), nu avem idee cât de sigur au stocat aceste date. În esență, fișierele jurnal pot conține informații extrem de sensibile.

# 3 Citiți contacte: Citiți contactele permite unei aplicații să vă citească toate contactele. Adesea, aplicațiile de tip malware vor încerca să profite de utilizatorii neprudenți în moduri indirecte. De exemplu, după acordarea acestei permisiuni unei aplicații necinstite, am primit un e-mail cu fișiere atașate de la un prieten cu care colaborez frecvent. Fișierele atașate erau un fel de malware. E-mailul a fost falsificat!

#4 Scrieți setări sigure: Permite unei aplicații să citească și să scrie setările de sistem. Nu am văzut niciodată o aplicație să solicite această permisiune până acum și sunt destul de sigur că Google controlează intens aplicațiile care folosesc această funcție. Cu toate acestea, cu siguranță există software necinstiți cu această abilitate. Pentru cei cu telefoane înrădăcinate, ar trebui să evitați aplicațiile care solicită această permisiune ca și cum ar avea o boală infecțioasă. Este posibil să aibă un analog electronic.

# 5 Procesați apelurile efectuate: ar trebui să aparțină capacitatea de a monitoriza detaliile apelurilor efectuate, cum ar fi numerele de telefon și alte tipuri de informații de contact. exclusiv la aplicațiile VOIP. Programe care fac astfel de cereri, nu se ocupă explicit cu apeluri efectuate sau primite, sunt „supra-permisiune”.

# 6 Trimiteți SMS: Ar trebui să fiți precaut atunci când acordați acces aplicațiilor pentru a trimite SMS-uri sau MMS. Există o serie de companii care pot aborda taxele pentru SMS-uri individuale - desigur, veți primi factura pentru utilizarea unor astfel de servicii. Cu excepția cazului în care aplicația necesită în mod special acces la SMS-urile dvs., această permisiune nu ar trebui să fie permisă.

# 7 Citiți fluxul social: De la boom-ul recent al rețelelor sociale și preocupările evidente privind confidențialitatea, Google a încorporat o permisiune care permite aplicațiilor să citească informațiile obținute din fluxurile dvs. sociale. Având în vedere cantitatea mare de informații personale care sunt produse prin rețelele sociale, aplicația greșită ar putea profita de acest lucru. De exemplu, multe dintre întrebările de securitate ale utilizatorului obișnuit pot fi preluate din fluxul lor de rețele sociale.

Cum să interacționați cu permisiunile

Câteva linii directoare simple pentru evitarea potențialelor probleme:

- Asigurați-vă că instalați aplicații din surse de încredere. Chiar și aplicațiile din Magazinul Play pot avea proprietăți asemănătoare malware-ului. În special, citeste recenziile a aplicației și verificați dezvoltatorul pe Google pentru a vă asigura că are o reputație curată.

- Evita instalarea aplicații care solicită permisiuni excesive. De exemplu, dacă un joc care implică împușcarea unor creaturi nefericite cu pene la ziduri de cărămidă încearcă vreodată să obțină acces la lista de contacte, ar trebui să puneți la îndoială motivația acestora. Pentru a verifica permisiunile aplicațiilor inainte de sunt instalate, accesați pagina Magazin Play a aplicației. The Permisiuni fila este vizibilă chiar sub bannerul aplicației. Ține minte că senzorii de mișcare ai telefonului dvs. pot reprezenta un risc pentru securitate, de asemenea. De aceea, este, de asemenea, important să monitorizați îndeaproape permisiunile hardware.

- Eliminați aplicațiile care nu au nicio scuză rezonabilă pentru a solicita anumite permisiuni, cunoscute și ca supraprivilegiata aplicații. Puteți identifica aplicațiile rătăcitoare folosind software precum Permissions Explorer, care poate analiza aplicațiile de pe dispozitivul dvs., filtrate după permisiune. O alternativă este să încărcați aplicațiile dvs. în Stowaway, care efectuează o analiză dacă aplicația solicită sau nu prea multe libertăți cu datele dvs. Cu toate acestea, Stowaway poate prezenta o problemă utilizatorilor care nu sunt familiarizați cu gestionarea fișierelor APK, fișierul executabil Android. Matt Smith a făcut o scriere grozavă despre un software alternativ, cunoscut sub numele de No Permissions, care ilustrează cum arată o aplicație prea privilegiată. O altă opțiune este aSpotCat. Dacă aveți acces root, există aplicația Permisiuni refuzate.

- Vizita pagina contului Google pentru a vedea la ce aplicații ați dat acces la cont. Eliminați-le pe cele pe care nu le recunoașteți - cu toate acestea, ar trebui să utilizați discreția în acest domeniu, deoarece poate cauza anumite aplicații să nu mai funcționeze. Pentru a ajunge acolo, pur și simplu derulați în partea de jos a paginii de conturi și faceți clic pe Gestionați accesul. După aceea, puteți revoca accesul la orice aplicație, de pe orice platformă.

Concluzie

Când am fost vizat de programe malware, hackerii știau adresa mea de e-mail, adresele de e-mail ale prietenilor mei și frecvența cu care i-am contactat. Acest lucru le-a crescut foarte mult șansele de a-mi phishing parola contului sau de a instala vreun virus teribil pe telefonul meu. Ignoranța mea ar fi putut cauza un mare rău.

Ca urmare a confidențialității și securității mai multor utilizatori dezastre noi ar trebui să toate concentrează-te pe exact ce termeni și condiții suntem de acord și ce ar putea face telefoanele noastre cu informațiile noastre private Ce este Stalkerware și cum afectează telefoanele Android?Urmărirea programelor malware numite stalkerware poate fi instalată în secret pe telefonul dvs. Iată ce trebuie să căutați și să evitați. Citeste mai mult . Având în vedere potențialul de atacuri coordonate din partea hackerilor care utilizează informații obținute din aplicații cu privilegii excesive, nevoia de vigilență sporită a utilizatorilor nu a fost niciodată mai mare. Și așa cum a fost întotdeauna de-a lungul timpului, cunoașterea este cea mai bună protecție împotriva exploatării.

Credite de imagine: Pergament prin MorgueFile.com; Robot prin MorgueFile.com; Stop prin MorgueFile.com

Kannon este jurnalist tehnic (BA) cu experiență în afaceri internaționale (MA), cu accent pe dezvoltarea economică și comerțul internațional. Pasiunile sale sunt gadgeturile provenite din China, tehnologiile informaționale (cum ar fi RSS) și sfaturile și trucurile de productivitate.