Publicitate

IPhone-ul Apple are un „switch switch” și este deja reducerea furtului de smartphone-uri Determinarea furturilor de smartphone-uri cu switch-uri, Windows XP trebuie să moară și multe altele... [Tech News Digest]BlackBerry afișează un profit surprinzător, Valve lansează Steam Summer Sale, un colegiu din SUA oferă sport burse pentru jucători profesioniști, eBay Valet vinde lucrurile tale nedorite pentru tine, iar Conan O'Brien se prezintă la E3 2014. Citeste mai mult . Google a anunțat că va adăuga un comutator ucis la Android. Până când ajunge, puteți să vă asigurați dispozitivul Android activând funcțiile de blocare și ștergere de la distanță.

Kill Switches Vs. Ștergerea de la distanță

Iată cum funcționează switch-ul pe un iPhone Deci, iPhone-ul dvs. a fost pierdut sau furat: iată ce trebuie să facețiDacă iPhone-ul tău nu mai este în posesia ta, s-ar putea să nu-l mai vezi niciodată, dar mai există câteva lucruri pe care le poți face. Citeste mai mult . Presupunând că activiți Find My iPhone, puteți să vă conectați la site-ul Find My iPhone de la Apple și să urmăriți telefonul dacă îl pierdeți. Activați „Modul pierdut”, iar telefonul va fi blocat și inutilizabil, cu un mesaj la alegere afișat pe ecran. În mod crucial, funcțiile „Mod pierdut” și „Găsiți iPhone-ul meu” funcționează chiar și după ce resetarea fabricii de hoți. Dispozitivul este inutilizabil până când dezactivați comutatorul de ucidere, astfel că hoțul nu va putea să-l vândă - cu excepția poate pentru piese de schimb.

Dispozitivele Android pot fi urmărite, blocate și șterse de la distanță, însă soluția Google nu supraviețuiește unei resetări din fabrică. Un hoț poate fura un telefon Android, îl poate reseta și va avea un telefon similar. Nu puteți dezactiva permanent dispozitivul de la distanță, deși cel puțin puteți șterge datele personale.

Manager dispozitive Android

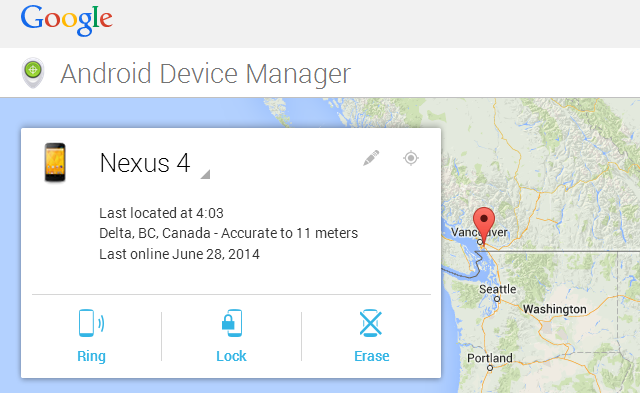

Deocamdată, toate dispozitivele Android au acces la Managerul de dispozitive Android al Google. Spre deosebire de soluțiile de urmărire ale terților, această soluție este complet gratuită și deja instalată pe telefon. Puteți utiliza contul dvs. Google existent pentru aceasta, deci nu trebuie să configurați încă un cont. Este soluția ideală de urmărire a telefonului Android pentru majoritatea oamenilor.

Deschide sertarul aplicației de pe dispozitivul Android și lansează aplicația Setări Google. Atingeți Android Device Manager și activați casetele de selectare „Localizați la distanță acest dispozitiv” și „Permite blocarea la distanță și resetarea din fabrică” pentru a activa această caracteristică. Oricine are contul dvs. Google va putea urmări de la distanță dispozitivul dvs., îl poate bloca sau reseta, deci asigurați-vă că creați o parolă sigură 13 Moduri de a crea parolele care sunt sigure și memorabileDoriți să știți cum să creați o parolă sigură? Aceste idei creative de parole vă vor ajuta să creați parole puternice, memorabile. Citeste mai mult .

Dacă Android-ul dvs. este furat sau pierdut A fost pierdut sau furat telefonul dvs. Android? Aceasta este ceea ce poți faceExistă multe opțiuni bune pentru localizarea de la distanță a telefonului furat, chiar dacă nu ați setat nimic înainte să vă pierdeți telefonul. Citeste mai mult , puteți accesa site-ul web Google Play Store, faceți clic pe butonul de schimbare și selectați Android Device Manager. Puteți accesa de asemenea Site-ul Managerului dispozitivelor Android direct. Dacă doriți să urmăriți dispozitivul Android de pe un alt dispozitiv Android, puteți instala aplicația Android Device Manager.

Google nu păstrează istoricul locațiilor - solicită locația dispozitivului dvs. atunci când vă conectați și îl aruncați când vă deconectați. Dacă dispozitivul a fost deja oprit, resetat sau nu are o conexiune Wi-Fi sau de date celulare, nu îl vei putea urmări. Puteți să sunați dispozitivul la volum maxim timp de cinci minute pentru a-l găsi în apropiere, a-l bloca cu o nouă parolă sau a șterge întregul dispozitiv și datele acestuia.

Aceste caracteristici sunt utile, dar chiar și după ce luați cele mai drastice măsuri - o ștergere de la distanță - hoțul va ajunge cu un telefon nou, asemănător, pe care îl pot folosi sau vinde. Da, un hoț poate șterge un dispozitiv chiar dacă este blocat și nu știu parola.

Alte soluții anti-furt Android Cele mai bune 7 aplicații anti-furt Android pentru a vă proteja dispozitivulDacă telefonul dvs. Android este furat, veți avea nevoie de o modalitate de a-l recupera. Iată cele mai bune aplicații anti-furt pentru Android. Citeste mai mult aveți mai multe caracteristici, cum ar fi posibilitatea de a face fotografii unui hoț, de a afișa mesaje pe ecranul dispozitivului și de a solicita dispozitivul să se înscrie în mod regulat și să-i raporteze locația, astfel încât să o puteți vizualiza mai târziu.

Supraviețuiește o resetare din fabrică cu acces la rădăcină

Unele soluții de urmărire a dispozitivelor Android pot supraviețui unei resetări din fabrică. Acestea fac acest lucru folosind accesul root pentru a se instala pe partiția de sistem, astfel încât persistă chiar și după ce o resetare din fabrică șterge datele utilizatorului. Pentru a face acest lucru, va trebui să rădăcinați-vă Android-ul Ghidul complet pentru înrădăcinarea telefonului sau tabletei tale AndroidDeci, vrei să îți rădăcinezi dispozitivul Android? Iată tot ce trebuie să știți. Citeste mai mult .

Avast! Anti-furt oferă această caracteristică și este gratuită. Trebuie să instalați aplicația Anti-Theft (înrădăcinată) și să parcurgeți asistentul de instalare pentru a configura acest lucru. După ce aveți, puteți bloca de la distanță dispozitivul și setați un mesaj pe ecran, rugând pe oricine are dispozitivul să vă returneze. Hoțul va avea un telefon inutil care îi informează pe oameni că i s-a furat - aproape ca modul în care funcționează switch-ul pentru iOS.

Un hoț în cunoștință de cauză ar putea șterge complet dispozitivul - de exemplu, ar putea reaprima sistemul de operare al dispozitivului sau instala o ROM personalizată. Dar nu orice hoț va ști să facă acest lucru.

Niciuna dintre aceste soluții nu este la fel de bună ca un comutator de integrare integrat la nivelul sistemului. Vă vor ajuta să localizați un dispozitiv pierdut și să restricționați accesul la datele dvs. personale, dar nu vor împiedica un hoț să-l șteargă și să vândă telefonul. Chiar și o aplicație care se adâncește în sistem cu acces la rădăcină poate fi eliminată dacă un hoț știe cu adevărat ce fac.

Cu toate acestea, în timp ce așteptăm un comutator oficial de omor, va trebui să facă.

Credit imagine: Andrés Nieto Porras pe Flickr

Chris Hoffman este un blogger de tehnologie și dependent de tehnologie, care trăiește în Eugene, Oregon.