Publicitate

Debian este una dintre cele mai populare distribuții Linux. Este solid, de încredere și în comparație cu Arch și Gentoo, este relativ ușor să înțeleagă nou-veniții. Ubuntu este construită pe ea Debian vs Ubuntu: Cât de departe a ajuns Ubuntu în 10 ani?Ubuntu are acum 10 ani! Regele distribuțiilor Linux a parcurs un drum lung de la înființarea sa în 2004, așa că haideți să vedem cum s-a dezvoltat diferit față de Debian, distribuția după ... Citeste mai mult și este adesea obișnuit alimenta zmeura Pi Cum se instalează un sistem de operare pe un Raspberry PiIată cum să instalați un sistem de operare pe Raspberry Pi și cum să clonați configurarea perfectă pentru recuperarea rapidă în caz de dezastru. Citeste mai mult .

De asemenea, se presupune că se află în înțelegerea aparatului de informații din America, potrivit lui Julian Assange, fondatorul Wikileaks.

Sau este?

Vorbind cu ocazia conferinței Zilelor Mondiale de Gazduire din 2014, Julian Assange a descris modul în care anumite state națiuni (nu au denumit nume,

tuse America tuse) au făcut în mod intenționat anumite distribuții Linux nesigure, pentru a le aduce sub controlul trenului de supraveghere. Puteți vedea oferta completă după nota de 20 de minute aici:Dar Assange are dreptate?

O privire la Debian și securitate

În discuția lui Assange, el menționează cum nenumărate distribuții au fost intenționat sabotate. Dar îl menționează pe Debian dupa nume, așa că ne-am putea concentra asupra aceluia.

În ultimii 10 ani, în Debian au fost identificate o serie de vulnerabilități. Unele dintre acestea au fost severe, vulnerabilități de stil zero zile Ce este o vulnerabilitate Zero Day? [FaceUseOf Explică] Citeste mai mult care a afectat sistemul în general. Alții au afectat capacitatea sa de a comunica în siguranță cu sistemele de la distanță.

Singura vulnerabilitate menționată în mod explicit de Assange este o eroare în generatorul de numere aleatorii OpenSSL de Debian care a fost descoperit în 2008.

Numere aleatorii (sau, cel puțin pseudorandom; este extrem de dificil să obțineți o aleatorie reală pe un computer) sunt o parte esențială a criptării RSA. Atunci când un generator de numere aleatoriu devine previzibil, eficacitatea criptării se estompează și devine posibil să decriptați traficul.

Desigur, în trecut, ANS a slăbit intenționat rezistența criptarea de calitate comercială prin reducerea entropiei numerelor generate la întâmplare. Acesta a fost un cu mult timp in urma, când guvernul SUA a fost considerat cu o suspiciune puternică de criptare și chiar supus legislației privind exportul de arme. Simon Singh este Cartea de cod descrie destul de bine această epocă, concentrându-se pe primele zile ale confidențialității destul de bune a lui Philip Zimmerman și a bătăliei legale în care a luptat cu guvernul american.

Dar asta a fost mult timp în urmă și se pare că eroarea din 2008 a fost mai puțin rezultatul răutății, ci mai degrabă incompetență tehnologică uimitoare.

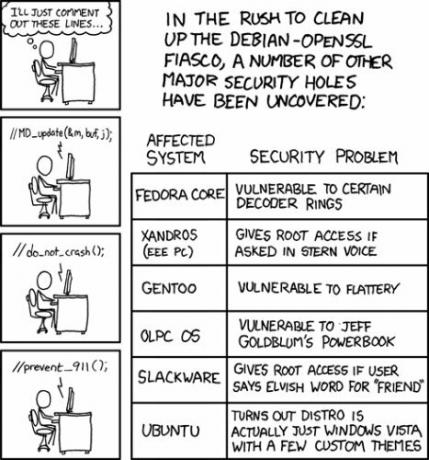

Două linii de cod au fost eliminate din pachetul OpenSSL al Debian, deoarece produceau mesaje de avertizare în instrumentele de construire Valgrind și Purify. Liniile au fost eliminate și avertismentele au dispărut. Dar integritatea implementării de către Debian a OpenSSL a fost fundamental inactiv.

La fel de Razorul lui Hanlon dictează, nu atribuie niciodată răutății ceea ce poate fi explicat la fel de ușor ca incompetența. De altfel, acest bug special a fost satirizat de comicul web XKCD.

Scrierea pe acest subiect, IgnorantGuru blogul de asemenea speculează bug-ul recent Heartbleed (pe care noi acoperit anul trecut Heartbleed - Ce poți face pentru a rămâne în siguranță? Citeste mai mult ) s-ar putea să fi fost și un produs al serviciilor de securitate intentionat încercând să submineze criptografia pe Linux.

Heartbleed a fost o vulnerabilitate a securității în biblioteca OpenSSL, care ar putea vedea un utilizator rău intenționat să fure informații protejat de SSL / TLS, prin citirea memoriei serverelor vulnerabile și obținerea cheilor secrete utilizate pentru criptarea traficului. La vremea respectivă, acesta amenința integritatea sistemelor noastre bancare online și de comerț. Sute de mii de sisteme erau vulnerabile și a afectat aproape fiecare distro Linux și BSD.

Nu sunt sigur cât de probabil este că serviciile de securitate au fost în spatele ei.

Scrierea unui algoritm de criptare solid este extrem de dificil. Implementarea acestuia este la fel de dificilă. Este inevitabil să se descopere în cele din urmă o vulnerabilitate sau un defect adesea sunt în OpenSSL Bug Massive în OpenSSL pune mare parte din Internet în pericolDacă sunteți unul dintre acei oameni care au crezut întotdeauna că criptografia open source este cea mai sigură modalitate de a comunica online, sunteți într-o surpriză. Citeste mai mult ) care este atât de sever, trebuie creat un nou algoritm sau o rescriere a implementării.

Acesta este motivul pentru care algoritmii de criptare au luat o cale evolutivă, iar altele noi sunt construite atunci când sunt descoperite deficiențe în ordine.

Alegerile anterioare ale interferențelor guvernamentale în sursă deschisă

Desigur, guvernele nu sunt interesate de proiectele open source. De asemenea, nu este neauzit ca guvernele să fie acuzate că influențează tangibil direcția sau funcționalitatea unui proiect software, fie prin constrângere, infiltrare sau prin susținerea acestuia financiar.

Yasha Levine este unul dintre jurnaliștii de investigație pe care îi admir cel mai mult. Acum scrie Pando.com, dar înainte de asta și-a tăiat dinții scriind pentru legendarul muscovit legat la două săptămâni, Exilul care a fost închis în 2008 de guvernul lui Putin. În timpul său de viață de unsprezece ani, a devenit cunoscut pentru conținutul grosier, scârbos, la fel ca și pentru Levine (și co-fondator) Mark Ames, care mai scrie pentru Pando.com) raportări acerbe de investigații.

Acest flir pentru jurnalismul de investigație l-a urmat la Pando.com. În ultimul an sau ceva, Levine a publicat o serie de piese care evidențiază legăturile dintre Proiectul Tor și ceea ce el numește complexul de supraveghere militară americană, dar este cu adevărat Oficiul de Cercetări Navale (ONR) si Agenția de proiecte avansate de apărare (DARPA).

Tor (sau, routerul cepei) Navigare cu adevărat privată: Ghidul utilizatorului neoficial pentru TorTor oferă navigare și mesagerie cu adevărat anonime și indescifrabile, precum și acces la așa-numitul „Deep Web”. Tor nu poate fi în mod plauzibil rupt de nicio organizație de pe planetă. Citeste mai mult , pentru cei care nu sunt destul de mari de viteză, este un software care anonimizează traficul prin sărirea acestuia prin mai multe puncte finale criptate. Avantajul acestui lucru este că puteți utiliza internetul fără a vă dezvălui identitatea sau a fi supus unei cenzuri locale, lucru util dacă trăiți într-un regim represiv, cum ar fi China, Cuba sau Eritrea. Una dintre cele mai ușoare metode de obținere a acesteia este cu browserul Tor bazat pe Firefox, care Am vorbit acum câteva luni Cum să parcurgeți Facebook Over Tor în 5 pașiVrei să rămâi în siguranță când folosești Facebook? Rețeaua socială a lansat o adresă .onion! Iată cum se folosește Facebook pe Tor. Citeste mai mult .

De altfel, mediul în care vii să te găsești citind acest articol este el însuși un produs al investițiilor DARPA. Fără ARPANET, nu ar exista internet.

Pentru a rezuma punctele lui Levine: întrucât TOR obține majoritatea finanțării sale de la guvernul SUA, prin urmare, este legat inexorabil de acestea și nu mai poate opera independent. Există, de asemenea, o serie de contribuabili TOR care au lucrat anterior cu guvernul SUA într-o formă sau alta.

Pentru a citi punctele lui Levine în întregime, citiți „Aproape toată lumea implicată în dezvoltarea Tor a fost (sau este) finanțată de guvernul SUA”, publicat pe 16 iulie 2014.

Apoi citiți această respingere, de Micah Lee, care scrie pentru The Intercept. Pentru a rezuma contraargumentele: DOD este la fel de dependent de TOR pentru a-și proteja operativii, proiectul TOR a fost întotdeauna deschis de unde provin finanțele lor.

Levine este o jurnalistă minunată, una din care am foarte multă admirație și respect. Dar mă îngrijorez uneori că el cade în capcana gândirii că guvernele - orice guvern - sunt entități monolitice. Nu sunt. Mai degrabă, este o mașină complexă cu diferite rotițe independente, fiecare cu propriile interese și motivații, care funcționează autonom.

Este total plauzibil că un departament al guvernului ar fi dispus să investească într-un instrument pentru a emancipa, în timp ce altul s-ar implica într-un comportament anti-libertate și anti-confidențialitate.

La fel cum a demonstrat Julian Assange, este extrem de simplu să presupunem că există o conspirație, atunci când explicația logică este mult mai inocentă.

Teoreticienii conspirației sunt cei care susțin acoperiri ori de câte ori nu există date suficiente pentru a susține ceea ce sunt siguri că sunt adevărate.

- Neil deGrasse Tyson (@neiltyson) 7 aprilie 2011

Am lovit vârful WikiLeaks?

Sunt doar eu sau au trecut cele mai bune zile ale WikiLeaks?

Nu cu mult timp în urmă, Assange vorbea la evenimentele TED din Oxford și la conferințele de hackeri din New York. Brandul WikiLeaks a fost puternic și au descoperit chestii cu adevărat importante, cum ar fi spălarea banilor în sistemul bancar elvețian și corupția răsunătoare în Kenya.

Acum, WikiLeaks a fost umbrit de personajul Assange - un bărbat care trăiește într-un auto-impus exilat în ambasada ecuatoriană din Londra, după ce a fugit de la unele acuzații penale destul de severe din Suedia.

Se pare că Assange nu a reușit să renunțe la notorietatea anterioară și a ajuns acum să facă afirmații extravagante pentru oricine va asculta. Este aproape trist. Mai ales când aveți în vedere că WikiLeaks a făcut niște lucrări destul de importante, care de atunci au fost deraiate de către Julian Assange.

Dar orice credeți despre Assange, există un lucru care este aproape sigur. Nu există absolut nicio dovadă în care SUA s-a infiltrat în Debian. Sau orice altă distro Linux, pentru asta.

Credite foto: 424 (XKCD), Cod (Michael Himbeault)

Matthew Hughes este un dezvoltator de software și scriitor din Liverpool, Anglia. Foarte rar este găsit fără o ceașcă de cafea neagră puternică în mână și își adoră absolut Macbook Pro și camera foto. Îi poți citi blogul la http://www.matthewhughes.co.uk și urmăriți-l pe twitter la adresa @matthewhughes.