Publicitate

După cum mulți dintre voi știu deja pe 2 noiembrie, domeniul MakeUseOf.com ne-a fost furat. Ne-a luat aproximativ 36 de ore să recuperăm domeniul. După cum am subliniat mai devreme hackerul a reușit cumva să obțină acces la contul meu Gmail și de acolo în contul nostru GoDaddy, deblochează domeniul și mută-l într-un alt registrator.

După cum mulți dintre voi știu deja pe 2 noiembrie, domeniul MakeUseOf.com ne-a fost furat. Ne-a luat aproximativ 36 de ore să recuperăm domeniul. După cum am subliniat mai devreme hackerul a reușit cumva să obțină acces la contul meu Gmail și de acolo în contul nostru GoDaddy, deblochează domeniul și mută-l într-un alt registrator.

Puteți vedea întreaga poveste pe blogul nostru temporar makeuseof-temporary.blogspot.com/

Nu intenționam să public nimic despre incident sau cracker (persoana care fura domenii) și despre cum a reușit să-l scoată, dacă nu eram complet sigur de mine. Am avut un sentiment bun că este un defect de securitate Gmail, dar am vrut să-l confirm înainte de a posta ceva despre asta pe MakeUseOf. Ne place Gmail și să le oferim publicitate proastă nu este ceva ce ne-am dori vreodată a face.

Atunci de ce să scrii despre asta acum?

În ultimele două zile s-au întâmplat mai multe lucruri care m-au făcut să cred că Gmail are un defect grav de securitate și toată lumea ar trebui să fie conștientă. Mai ales în vremurile în care îți spun indivizi ca Steve Rubel

Cum să faceți Gmail dvs. GateWay to the Web. Acum, nu mă înțelegeți greșit aici, Gmail este un program de e-mail AWESOME. Cel mai bun probabil. Problema este că s-ar putea să nu fie una de încredere când vine vorba de securitate. Acestea fiind spuse, nu înseamnă neapărat că veți fi mai bine cu Yahoo sau Live Mail.Incident 1: MakeUseOf.com - 2 noiembrie

Când domeniul nostru a fost furat, bănuiam că hackerul a folosit o gaură în Gmail, dar nu eram siguri de asta. De ce am bănuit că era ceva de-a face cu Gmail? Ei bine, pentru un lucru sunt destul de prudent în ceea ce privește securitatea și rareori rulez ceva de care nu sunt sigur. De asemenea, îmi țin sistemul la zi și am toate elementele esențiale, inclusiv 2 monitoare malware, un antivirus și 2 firewall-uri. De asemenea, tind să folosesc parole puternice și unice pentru fiecare cont.

Hackerul a accesat contul meu Gmail și a creat acolo niște filtre care în cele din urmă l-au ajutat să obțină acces la contul nostru GoDaddy. Ceea ce nu știam este cum a reușit să facă asta. A fost o gaură de securitate în Gmail? Sau a fost un keylogger pe computerul meu? Nu eram sigur de asta. După incident, am scanat sistemul cu o serie de eliminări de malware și nu am găsit nimic. De asemenea, am trecut prin fiecare proces de rulare. Toate semed pentru a fi curat.

Deci, sunt înclinat să cred că problema a fost cu Gmail.

Incident 2: YuMP3.org - 19 noiembrie

Pe 18 noiembrie, am primit un e-mail de la cineva pe nume Edin Osmanbegovic care conduce site-ul yump3.org. (Probabil a găsit e-mailul meu prin Google, deoarece incidentul cu MakeUseOf a fost acoperit pe mai multe bloguri populare, multe din care a fost inclus ID-ul meu de email.) În e-mailul său, Edin mi-a spus că domeniul său a fost furat și mutat la un alt registrator. Am mers rapid pe yoump3 și am văzut că un site web destul de consacrat servea acum o pagină de ferme de link-uri (exact ca în cazul nostru).

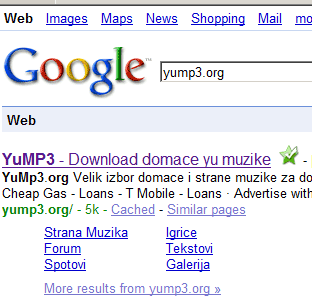

Google (la ultimul index):

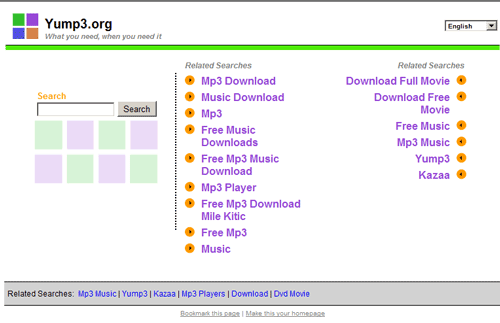

Pagina principală YouMP3.org (prezent):

Iată o copie a primului email pe care l-am primit de la Edin:

Buna,

Am aceeași problemă cu domeniul meu.

Domeniul a fost transferat de la Enom la GoDaDDy.

Am trimis imediat un bilet de asistență cu privire la această problemă.Cine este proprietarul domeniului nou este:

Nume: Amir Emami

Adresa 1: P.O. Caseta 1664

Oraș: League City

Stat: Texas

Zip: 77574

Țară: SUA

Telefon: +1.7138937713

E-mail:Informații de contact administrative:

Nume: Amir Emami

Adresa 1: P.O. Caseta 1664

Oraș: League City

Stat: Texas

Zip: 77574

Țară: SUA

Telefon: +1.7138937713

E-mail:Informații tehnice de contact:

Nume: Amir Emami

Adresa 1: P.O. Caseta 1664

Oraș: League City

Stat: Texas

Zip: 77574

Țară: SUA

Telefon: +1.7138937713

E-mail:E-mail este: [email protected]

Ieri, tipul de la acea adresă de e-mail m-a contactat prin intermediul Gtalk.

El a spus că vrea 2000 $ pentru domeniu.

Am nevoie de sfaturi vă rog, am contactat Enomul.Mulțumesc.

Și ghiciți, este același tip care la începutul acestei luni a furat MakeUseOf.com. De asemenea, am fost contactați de la aceeași adresă de e-mail: [email protected]. Edin mi-a trimis un e-mail și a confirmat că tipul a avut acces și la contul său de domeniu prin intermediul contului său Gmail. Deci, este din nou Gmail.

În ultimul său e-mail (primit astăzi), Edin a inclus o recapitulare rapidă a evenimentelor

Am istoria cum a făcut totul.Pe 10 noiembrie am fost proprietarul.

Pe 13 noiembrie Mark Morphew.

Pe 18 noiembrie Amir Emami.El a folosit [email protected] la ambele persoane.

Ieri i-am trimis și fiecare monedă la Moniker.

Vor cerceta.

Incident 3: Cucirca.com - 20 noiembrie

Acest ultim e-mail a fost motivul principal pentru această postare. Provine de la Florin Cucirka, proprietarul cucirca.com. Site-ul are un rang de rang de 7681 și conform Florin primește zilnic peste 100.000 de vizite.

Primul e-mail de la Florin:

Bună Aibek

Mă aflu în aceeași situație care a ieșit makeuseof.com.

Eu sunt Cucirca Florin și domeniul meu www.cucirca.com a fost

transferat din contul meu de godaddy fără permisiunea mea.Se pare că hoțul știa parola mea de gmail, care este ciudată.

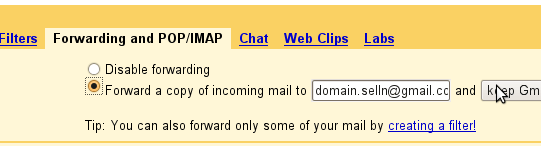

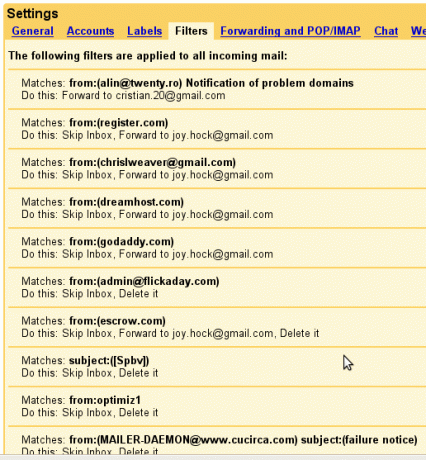

A reușit să creeze niște filtre în contul meu.Am atașat 2 capturi de ecran.

Ma poti ajuta? Dă-mi câteva detalii despre cum aș putea obține

din acest vis rău? Tocmai am aflat astăzi despre asta și despre mine

nu cred că pot dormi în această seară.Mulțumesc anticipat.

Florin Cucirca.

I-am trimis un e-mail lui Florin și l-am întrebat câteva detalii despre domeniul său, dacă a contactat GoDaddy și orice informație a primit despre tipul cracker de domeniu (termen folosit pentru agentul de control al domeniului) până acum.

Al doilea e-mail de la Florin:

Hackerul a avut acces la contul meu de e-mail (gmail). Domeniul a fost găzduit pe godaddy.

Am folosit extensia notificatorului gmail pe firefox. poate este marea eroare.

A transferat domeniul în registru.comNu am vorbit cu hackerul. Vreau să-l recuperez legal și dacă nu există altă soluție, poate îl voi plăti

www.cucirca.com are un Alexa Rank de 7681 și peste 100 000 de vizite zilnice.

Vă voi atașa 2 capturi de ecran ale contului meu gmail.

[email protected] și în cel de-al doilea ecran [email protected]

Dacă efectuați o căutare Google pe [email protected], veți găsi acest lucru:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Cred că cineva ar trebui să-i oprească.

Am trimis un e-mail la [email protected] și aștept răspuns.

Tu ce crezi? Îmi voi recupera domeniul?

Se pare că este din nou Gmail! Iată capturile de ecran parțiale din ceea ce mi-a trimis:

În cazul lui Florin, hackerul și-a schimbat proprietatea asupra domeniului în urmă cu câteva luni. Cucirca.com a fost transferat de la GoDaddy la Register.com. Întrucât hackerul își intercepta emailurile și nu schimbase niciodată numele de utilizator, presupun că Florin nu avea idee că ceva nu era în regulă. Când l-am întrebat cum i-a trebuit atât de mult să aflu că mi-a trimis următoarele:

El a transferat domeniul la numele său în 2008-09-05, lăsându-i pe nameservers neschimbat. Acesta este motivul pentru care nu am observat că doamna mea a fost furată până ieri, când un prieten de-al meu a făcut un whois pe domeniul meu ...

Nu am avut niciun motiv să verific înregistrările whois, deoarece domeniul a fost înregistrat peste 7 ani (până în 2013-11-08)

Nu am primit niciun e-mail de la această persoană.

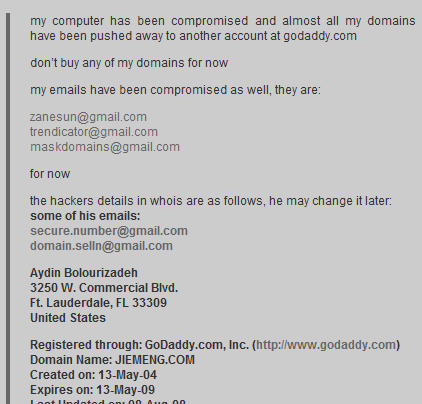

Și din nou pare să fie același tip! De ce cred asta? Dacă verificați linkul pe care Florin l-a inclus într-unul dintre e-mailurile sale (l-am adăugat și mai jos), veți vedea că în unele alte incidente similare (cine știe câte alte domenii a furat așa) e-mail abordare [email protected] a fost menționată împreună cu numele „Aydin Bolourizadeh”. Același e-mail a apărut și în regula de avans în contul Gmail al lui Florin (vezi prima captură de ecran).

Când MakeUseOf.com a fost luat de la noi, cracker-ul mi-a cerut 2000 $. Și când l-am întrebat unde și cum vrea să fie plătit, mi-a spus să trimit bani prin Western Union la următoarea adresă:

Aydin Bolourizadeh

Curcan

Ankara

Cukurca kirkkonaklar mah 3120006954

captură de ecran de la http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Sunt destul de drăguță că a fost același tip în toate cele 3 incidente și, probabil, 788 de altele menționate în linkul de mai sus, inclusiv domenii precum yxl.com, visitchina.net și visitjapan.net.

Când am căutat această adresă pe Google, am descoperit, de asemenea, că deține următoarele domenii (probabil le-a furat și ele):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Presupun că tipul este într-adevăr din Turcia și este probabil să locuiască undeva în zona următoare.

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turcia

Știm, de asemenea, că utilizează [email protected] ca e-mail. Așadar, dacă știm cine stă în spatele domainsgames.org, am putea doar să ne apropiem cu un pas. De fapt, a trimis un e-mail în urmă cu câteva zile și mi-a cerut să elimin toate cazurile de e-mail de pe site-ul web și dacă nu ne conformăm ne-ar fi DDOS.

Iată cuvintele sale exacte:

Salut,

Vă rog să eliminați adresa mea de e-mail ([email protected]) de pe site-ul dvs. web!

Faceți-o dacă doriți să nu aveți nicio problemă în viitor, în caz contrar, în primul rând, voi începe să am marele DDOS pe site-ul dvs. web și îl voi reduce ...

Sunt foarte seriuos, așa că eliminați-mi numele de e-mail și domainsgame.org

Așadar, se pare că dacă putem ajunge la ID-ul din spatele domainsgame.org, am putea să-l obținem pe tipul nostru și, probabil, să descoperim multe alte domenii pe care le-a furat. Citiți mai multe despre el mai jos. Acum să vorbim despre Gmail.

Vulnerabilitatea Gmail

Își amintește cineva ce s-a întâmplat cu David Airey anul trecut? Domeniul său a fost furat și el. Povestea era peste tot pe web.

– AVERTIZARE: Eșecul de securitate GMail de la Google lasă afacerea mea sabotată

- Efortul colectiv restabilește David Airey.com

Atât noi, cât și David, am reușit să recuperăm domeniul. Dar nu sunt sigur dacă toată lumea este la fel de norocoasă ca noi. Din păcate, înregistrătorii nu vor coopera cu adevărat cu dvs. în afară de cazul în care povestea va atrage atenția. Deci, nu am nicio îndoială că sute de oameni au rămas acolo fără nicio șansă, fie să-și dea numele de domeniu, fie să-i plătească tipul.

Oricum, înapoi la Gmail.

În primul său articol, David Airey se referea la o vulnerabilitate Gmail menționată (dacă nu mă înșel) aici cu câteva luni mai devreme. În concluzie:

Victima vizitează o pagină în timp ce este conectată la GMail. La execuție, pagina realizează un POST cu mai multe / forme de date la una dintre interfețele GMail și injectează un filtru în lista de filtre a victimei. În exemplul de mai sus, atacatorul scrie un filtru, care caută pur și simplu e-mailuri cu atașamente și le transmite către un e-mail la alegere. Acest filtru va transfera automat toate e-mailurile care corespund regulii. Rețineți că viitoarele e-mailuri vor fi transmise și ele. Atacul va rămâne prezent atâta timp cât victima va avea filtrul în lista lor de filtre, chiar dacă vulnerabilitatea inițială, care a fost cauza injecției, este stabilită de Google.

pagina originală: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Acum, partea interesantă este faptul că actualizarea pe linkul Cetățean GNU menționat mai sus afirmă că vulnerabilitatea a fost rezolvată înainte de 28 septembrie 2007. Dar în cazul lui David, incidentul a avut loc în decembrie, 2-3 luni mai târziu.

Deci, exploit-ul era într-adevăr rezolvat atunci? Sau a fost o exploatare nouă în cazul lui David? Și cel mai important există o problemă similară de securitate în Gmail ACUM?

Ce ar trebui să faci acum?

(1) Ei bine, primul meu sfat ar fi să vă verificați setările de e-mail și să vă asigurați că e-mailul dvs. nu este compromis. Verificați opțiunile și filtrele de siguranță. De asemenea, asigurați-vă că dezactivați IMAP dacă nu îl utilizați. Acest lucru este valabil și pentru conturile Google Apps.

(2) Schimbați e-mailul de contact din conturile dvs. web sensibile (paypal, registrator de domenii etc.) din contul dvs. principal de Gmail în altceva. Dacă dețineți site-ul web, schimbați e-mailul de contact pentru contul dvs. de gazdă și registrator în alt e-mail. De preferat la ceva la care nu v-ați autentificat atunci când navigați pe web.

(3) Asigurați-vă că vă actualizați domeniul la înregistrarea privată, astfel încât datele de contact să nu apară în căutările WhoIS. Dacă sunteți pe GoDaddy, v-aș recomanda să mergeți cu Înregistrare protejată.

(4) Nu deschideți linkuri în e-mailul dvs. dacă nu cunoașteți persoana de la care provin. Și dacă decideți să deschideți linkul, asigurați-vă că vă deconectați mai întâi.

ACTUALIZAȚI:

Am descoperit câteva articole bune care discută despre un potențial defect de securitate ca răspuns la articolul MakeUseOf:

– Dovada conceptului de securitate Gmail

– Comentarii despre acest lucru pe YCombinator

- (noiembrie 26'th) Securitatea Gmail și activitatea recentă de phishing [Răspuns oficial din partea Google]

Ajută-ne să-l prindem pe tip!

În afară de adresa poștală de mai sus, știm și că el folosește [email protected] ca e-mail. Așadar, dacă vom afla cine deține acum domeniile domainsgames.org, am putea ajunge cu un pas mai aproape. sau cel puțin să restituie domeniile pe care le-a furat proprietarilor respectivi.

Acum, chestia este că numele domeniului domainsgames.org este protejat de Moniker și ascund toate informațiile de contact pentru acesta.

ID de domeniu: D154519952-LROR

Nume de domeniu: DOMAINSGAME.ORG

Creat pe: 22-oct-2008 07:35:56 UTC

Ultima actualizare la: 8 noiembrie 2008 12:11:53 UTC

Data de expirare: 22 octombrie 2009 07:35:56 UTC

Registrator de sponsorizare: Moniker Online Services Inc. (R145-LROR)

Stare: DELETA CLIENTULUI INTERZIS

Stare: TRANSFERUL CLIENTULUI INTERZIS

Stare: ACTUALIZAREA CLIENTULUI INTERZISĂ

Stare: TRANSFER INTERZIS

ID solicitant: MONIKER1571241

.

.

.

.

Server nume: NS3.DOMAINSERVICE.COM

Server nume: NS2.DOMAINSERVICE.COM

Server nume: NS1.DOMAINSERVICE.COM

Server nume: NS4.DOMAINSERVICE.COM

Le-am trimis pe e-mail (la fel și Edin) despre asta și vă voi actualiza aici imediat ce voi auzi ceva de la ei.

Am și câteva solicitări către următoarele companii care acum își oferă serviciile către persoana respectivă.

Când parcurgeți fișierele antet în mai multe e-mailuri, era clar că hackerul folosea Google Apps. Te rog să te uiți la ea. Domeniul este domainsgame.org. Și, de asemenea, vă rog FIX! Gmail.

În primul rând, vă rugăm să-i ajutați pe Edin și Florin să-și recupereze domeniile. Un lucru inteligent de făcut ar fi să verificați adresele IP de conectare la cont pentru toate cazurile similare raportate. De exemplu, atât în cazul lui Edin, cât și în al nostru (nu sunt sigur despre Florin), hackerul folosea adresa IP 64.72.122.156. (Care, apropo, s-a dovedit a fi un server compromis pe Alpha Red Inc.) Sau chiar mai ușor, trebuie doar să blocați numele de domeniu și să solicitați titularului contului curent să-și dovedească identitatea. Întrucât hackerul folosea diferite identități peste tot, i-ar fi imposibil să facă asta. Este în interesul tău să te asiguri că această persoană nu mai folosește serviciile tale.

Închideți-i contul! (aceasta este cea pentru domainsgame.org). Orice informații suplimentare sau asistență pe care le puteți furniza vor fi apreciate.

Nu sunt chiar sigur, dar cred că DomainSponsor este compania care monetizează acele domenii pe care acest tip le fură. S-a întâmplat cu MakeUseOf.com și acum în curs cu YouMP3.org.

5- Pentru PayPal. COM: (SPRIJINUL DUMNEAVOASTĂ)

Sunt sigur că nici nu vor citi acest lucru, așa că vă voi spune în schimb. Am trimis un e-mail la [email protected] și i-am avertizat că persoana care ne-a furat domeniul și ne-a șantajat mai devreme folosea un cont [email protected] (utilizează și alte conturi). Le-am cerut doar să se uite la ea. În schimb, primesc un e-mail care nu are nicio legătură cu ceea ce am spus. Practic, este un șablon de e-mail menit să arate autentic și trimis celor care s-au împrăștiat. Hai! Plătim 3% comision pentru fiecare tranzacție, nu puteți oamenii să oferiți asistență mai bună pentru clienți?

Asta e tot ce am!

Încă o dată îmi pare rău pentru ceea ce s-a întâmplat cu Florin și Edin. Sper cu adevărat că vor primi domeniile lor în curând. Acum este totul în mâinile registratorilor respectivi. Dar cel mai important, vreau să văd ceva făcut de corpul mare (nu de clienți) pentru a prinde acea persoană. Sunt sigur că fiecare blogger de acolo ar aprecia asta și probabil chiar ar scrie despre asta pe blogul său.

Este timpul pentru CHANGE ;-)

toate cele bune

Aibek

credit imagine: datorită mașinărie pentru imaginea „Mr Cracker” de top

Tipul din spatele MakeUseOf.com. Urmărește-l și MakeUseOf pe Twitter @MakeUseOf. Pentru mai multe detalii, consultați pagina MakeUseOf despre pagina.